Malware Joker infetta oltre 500.000 dispositivi Huawei

App infette con il malware Jocker su AppGallery, lo store di Huawei, hanno infettato i dispositivi di 538.000 utenti.

Sono più di 500.000 gli utenti Huawei che hanno scaricato applicazioni ufficiali del negozio Android dell'azienda cinese, infettate da malware Joker. Ricordiamo che a seguito dei divieti imposti dall'allora Presidente USA Donald Trump, smartphone e tablet Huawei non possono più agganciarsi al Play Store di Google e alle sue app. L'azienda cinese ha rimediato con AppGallery, che ha funzioni analoghe.

Quanto accaduto con Jocker ricorda, se fosse necessario, le difficoltà che deve affrontare chi deve gestire uno store di app. Per quanto i controlli sulle app possano essere assidui, è molto difficile garantire che tutti i contenuti siano esenti da problemi. Nel caso specifico, le dieci app infette iscrivevano l'utente a servizi mobili premium.

Difficile che anche l'utente più attento si accorgesse al momento dell'installazione che qualcosa non andava. Per esempio, che le app in questione richiedevano indebitamente l'accesso alle notifiche. Di fatto è stato questo elemento a permettere di intercettare i codici di conferma spediti tramite SMS dal servizio di abbonamento. L'utente insomma si iscriveva a tutti gli effetti e, almeno all'apparenza, volontariamente.

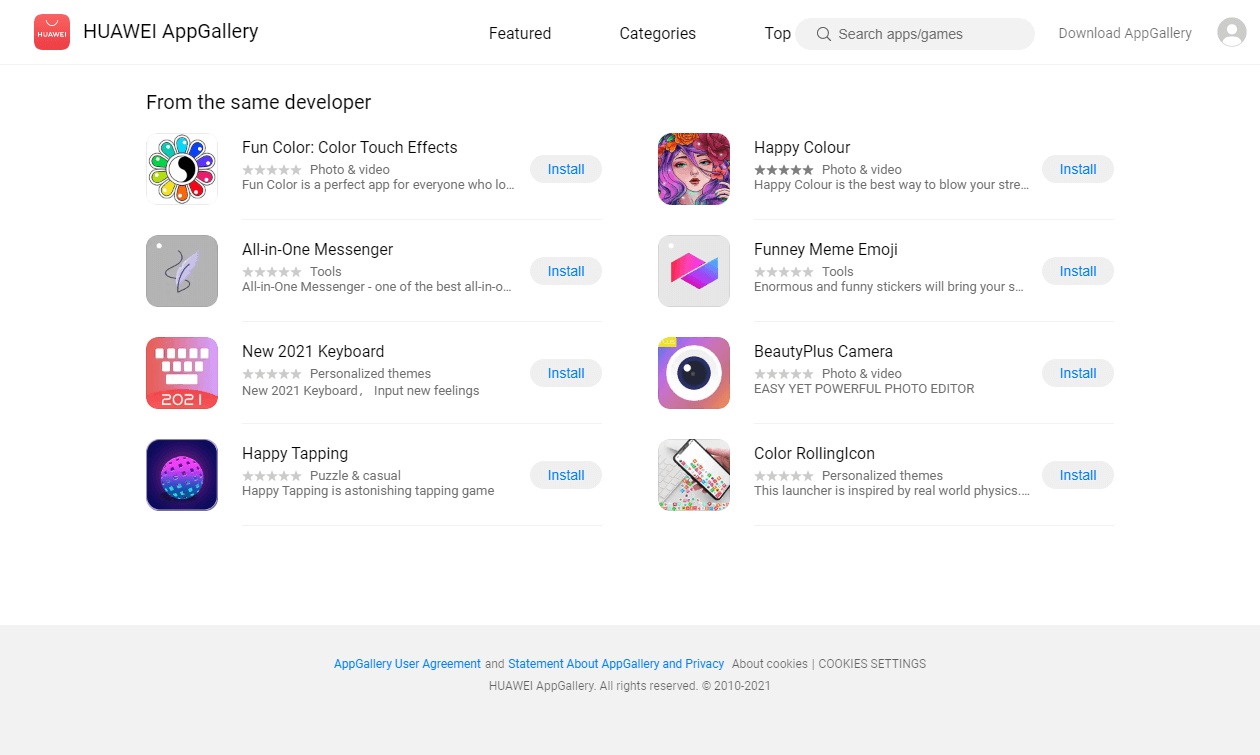

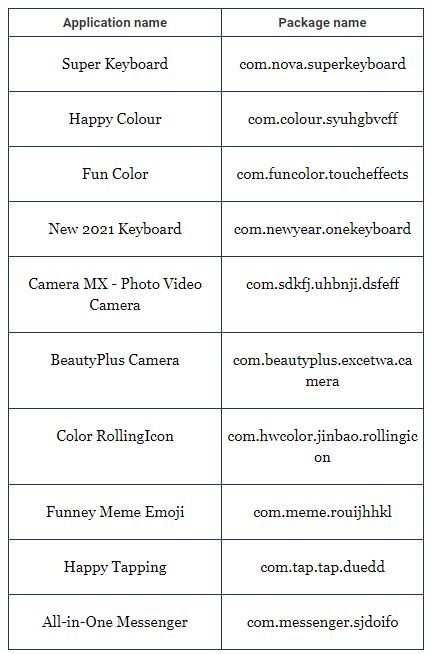

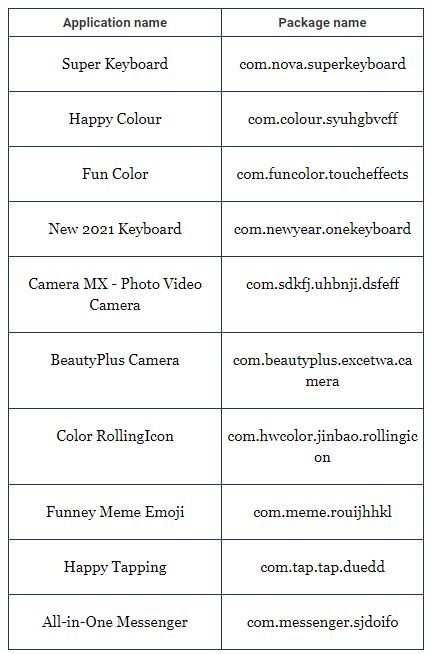

Secondo i ricercatori, il malware poteva iscrivere un utente a un massimo di cinque servizi. Tuttavia i cyber criminali potevano modificare questa limitazione in qualsiasi momento. Le app invischiate in questa perversa truffa erano tastiere virtuali, servizio per le fotocamere, launcher, messenger online, programmi di disegno e un gioco. Trovate l'elenco di seguito:

Quasi tutte erano edite dallo stesso sviluppatore: Shanxi Kuailaipai Network Technology Co, e complessivamente sono state scaricate da oltre 538.000 utenti Huawei. Ora sono state rimosse da AppGallery e nessun nuovo utente corre più rischi. Tuttavia il problema permane per chi ha già scaricato le app. In questi casi l'unica via d'uscita è una pulizia manuale.

Da notare che le stesse app con il medesimo problema sono state intercettate anche su Google Play, con altre versioni di Joker malware, che è una minaccia attiva dal lontano 2017. Negli ultimi quattro anni si è fatto strada in decine di app distribuite tramite Google Play Store. Google ha dichiarato che nel triennio fra il 2017 e il 2020 ha rimosso dal suo store circa 1.700 app infettate da Joker.

Nonostante la minaccia sia nota è difficile fa fermare. Tanto che la stessa Google ha intercettato altre app infette nel febbraio scorso.

Quanto accaduto con Jocker ricorda, se fosse necessario, le difficoltà che deve affrontare chi deve gestire uno store di app. Per quanto i controlli sulle app possano essere assidui, è molto difficile garantire che tutti i contenuti siano esenti da problemi. Nel caso specifico, le dieci app infette iscrivevano l'utente a servizi mobili premium.

Malware nascosto

L'esame approfondito degli esperti di Doctor Web ha rilevato che le app infette hanno mantenuto la funzionalità che era pubblicizzata, di modo che gli utenti non si accorgessero di nulla. Il codice malevolo incluso però si connetteva in backgroud a un server di comando e controllo, da cui venivano scaricati i componenti che sottoscrivano gli utenti a servizi mobili premium.Difficile che anche l'utente più attento si accorgesse al momento dell'installazione che qualcosa non andava. Per esempio, che le app in questione richiedevano indebitamente l'accesso alle notifiche. Di fatto è stato questo elemento a permettere di intercettare i codici di conferma spediti tramite SMS dal servizio di abbonamento. L'utente insomma si iscriveva a tutti gli effetti e, almeno all'apparenza, volontariamente.

Secondo i ricercatori, il malware poteva iscrivere un utente a un massimo di cinque servizi. Tuttavia i cyber criminali potevano modificare questa limitazione in qualsiasi momento. Le app invischiate in questa perversa truffa erano tastiere virtuali, servizio per le fotocamere, launcher, messenger online, programmi di disegno e un gioco. Trovate l'elenco di seguito:

Quasi tutte erano edite dallo stesso sviluppatore: Shanxi Kuailaipai Network Technology Co, e complessivamente sono state scaricate da oltre 538.000 utenti Huawei. Ora sono state rimosse da AppGallery e nessun nuovo utente corre più rischi. Tuttavia il problema permane per chi ha già scaricato le app. In questi casi l'unica via d'uscita è una pulizia manuale.

Da notare che le stesse app con il medesimo problema sono state intercettate anche su Google Play, con altre versioni di Joker malware, che è una minaccia attiva dal lontano 2017. Negli ultimi quattro anni si è fatto strada in decine di app distribuite tramite Google Play Store. Google ha dichiarato che nel triennio fra il 2017 e il 2020 ha rimosso dal suo store circa 1.700 app infettate da Joker.

Nonostante la minaccia sia nota è difficile fa fermare. Tanto che la stessa Google ha intercettato altre app infette nel febbraio scorso.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ultime notizie Tutto

Palo Alto Networks partner tecnologico di AI Sicura

07-05-2026

Proofpoint apre a Parigi, strizza l’occhio a sovranità e AI europea

07-05-2026

Netskope One AgentSkope: AI agentica per SOC e NOC

07-05-2026

Il servizio MDR di Integrity360: la fine del modello reattivo e l'arrivo dell'intelligenza artificiale

07-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab