Vulnerabilità Cisco ASA attivamente sfruttata

La pubblicazione di un exploit PoC ha dato il via ai cyber attacchi che sfruttano una falla di Cisco ASA.

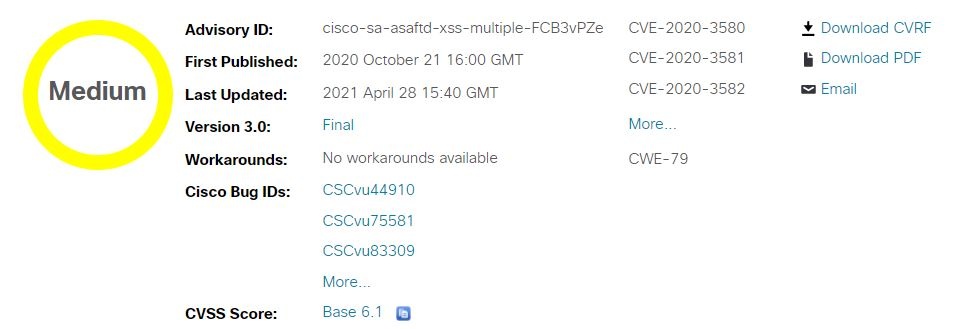

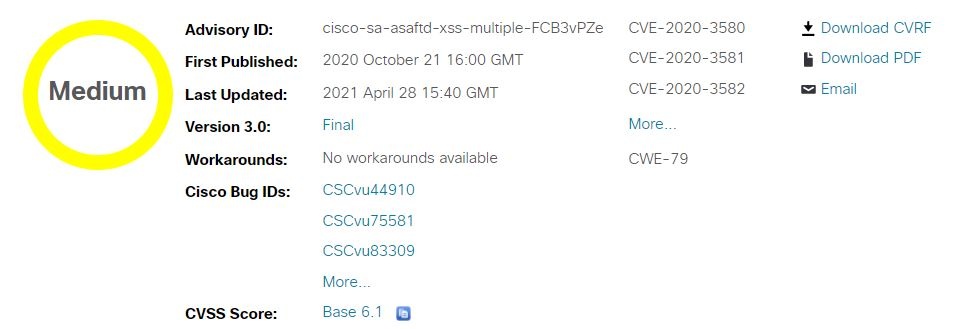

Cyber criminali stanno scansionando la rete alla ricerca dei dispositivi Cisco ASA (Adaptive Security Appliance) vulnerabili e stanno sfruttando attivamente la falla CVE-2020-3580 per la quale è disponibile un exploit. Quella in questione è una vulnerabilità di cross-site scripting (XSS) che ha una storia tribolata. Fu oggetto di patch nell'ottobre 2020 ma, come si legge nell'advisory ufficiale di Cisco, la correzione era incompleta.

A seguito di questo inconveniente fu pubblicata un'ulteriore patch ad aprile 2021. Qualcuno, vista la sigla CVE identica, potrebbe non avere compreso l'importanza del secondo aggiornamento. In assenza di patch, un dipendente che dovesse incautamente cliccare su una email di phishing o su un link creato ad hoc per sfruttare la falla, consentirebbe a un attaccante remoto e non autenticato di eseguire comandi JavaScript arbitrati nel contesto dell'interfaccia o accedere a informazioni sensibili basate su browser.

Per chi si stesse interrogando sulla tempistica della notizia, questo è il momento di prestare attenzione perché è stato pubblicato su Twitter un exploit proof-of-concept (PoC) che potrebbe servire per sfruttare attivamente la falla. Gli autori sono i ricercatori per la sicurezza del Positive Technologies Offensive Team, che avevano segnalato in origine il problema e che hanno atteso a lungo la patch definitiva prima di muoversi.

A seguito di questa pubblicazione i ricercatori dell'azienda di sicurezza Tenable hanno rilevato che gruppi criminali stanno attivamente sfruttando la vulnerabilità sui dispositivi interessati. Al momento non è noto quale sia l'attività dannosa che viene eseguita, ma la notifica è sufficiente per allarmarsi.

A seguito di questa pubblicazione i ricercatori dell'azienda di sicurezza Tenable hanno rilevato che gruppi criminali stanno attivamente sfruttando la vulnerabilità sui dispositivi interessati. Al momento non è noto quale sia l'attività dannosa che viene eseguita, ma la notifica è sufficiente per allarmarsi.

Tutti coloro che avevano installato il primo aggiornamento di sicurezza ma non la correzione di aprile, e in generale chi non ha provveduto agli upgrade, dovrebbe muoversi con urgenza per chiudere la falla e impedirne lo sfruttamento all'interno della propria rete.

A seguito di questo inconveniente fu pubblicata un'ulteriore patch ad aprile 2021. Qualcuno, vista la sigla CVE identica, potrebbe non avere compreso l'importanza del secondo aggiornamento. In assenza di patch, un dipendente che dovesse incautamente cliccare su una email di phishing o su un link creato ad hoc per sfruttare la falla, consentirebbe a un attaccante remoto e non autenticato di eseguire comandi JavaScript arbitrati nel contesto dell'interfaccia o accedere a informazioni sensibili basate su browser.

Per chi si stesse interrogando sulla tempistica della notizia, questo è il momento di prestare attenzione perché è stato pubblicato su Twitter un exploit proof-of-concept (PoC) che potrebbe servire per sfruttare attivamente la falla. Gli autori sono i ricercatori per la sicurezza del Positive Technologies Offensive Team, che avevano segnalato in origine il problema e che hanno atteso a lungo la patch definitiva prima di muoversi.

A seguito di questa pubblicazione i ricercatori dell'azienda di sicurezza Tenable hanno rilevato che gruppi criminali stanno attivamente sfruttando la vulnerabilità sui dispositivi interessati. Al momento non è noto quale sia l'attività dannosa che viene eseguita, ma la notifica è sufficiente per allarmarsi.

A seguito di questa pubblicazione i ricercatori dell'azienda di sicurezza Tenable hanno rilevato che gruppi criminali stanno attivamente sfruttando la vulnerabilità sui dispositivi interessati. Al momento non è noto quale sia l'attività dannosa che viene eseguita, ma la notifica è sufficiente per allarmarsi. Tutti coloro che avevano installato il primo aggiornamento di sicurezza ma non la correzione di aprile, e in generale chi non ha provveduto agli upgrade, dovrebbe muoversi con urgenza per chiudere la falla e impedirne lo sfruttamento all'interno della propria rete.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ultime notizie Tutto

SentinelOne cresce a due cifre, e punta su GenAI e prevenzione proattiva

06-05-2026

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab