Exploit zero-day per una falla critica alle appliance Citrix

È urgente chiudere delle vulnerabilità delle appliance Citrix che permettono l’esecuzione di codice da remoto e l’escalation di privilegi.

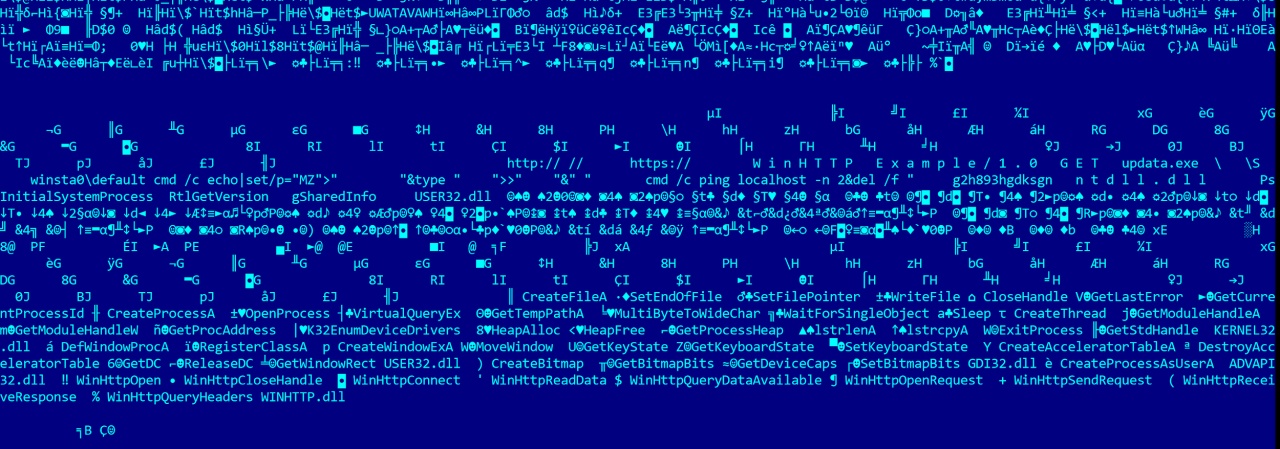

Citrix ha esortato i clienti di NetScaler ADC e NetScaler Gateway (noti anche come Citrix ADC e Citrix Gateway) a installare con la massima urgenza la patch che chiude una vulnerabilità critica già attivamente sfruttata. La falla è monitorata con la sigla CVE-2023-3519 e ha un punteggio CVSS di 9.8 su 10. Un attaccante non autenticato potrebbe sfruttala per eseguire codice da remoto nel caso in cui l'appliance vulnerabile ed esposta su Internet fosse configurata come gateway (server virtuale VPN, proxy ICA, CVPN, proxy RDP) o come server virtuale di autenticazione.

A mettere ulteriore urgenza all’invito di Citrix è il fatto che – come sottolinea lo stesso vendor – gli attaccanti stanno già sfruttando un exploit funzionante. L’allarme è infatti scattato nella prima settimana di luglio, quando qualcuno pubblicizzò su un forum del darkweb una vulnerabilità zero-day per le versioni di Citrix ADC fino alla build 13.1 48.47. Il vendor si mise immediatamente al lavoro sulla patch, che è arrivata questa settimana.

Per chiudere la falla è necessario installare la nuova release dei software di gestione delle appliance a rischio, e in particolare NetScaler ADC e NetScaler Gateway 13.0-91.13 e versioni successive, NetScaler ADC 13.1-FIPS 13.1-37.159 e release successive, NetScaler ADC 12.1-FIPS 12.1-65.36 e versioni successive e NetScaler ADC 12.1-NDcPP 12.1-65.36 e release successive. Da notare che NetScaler ADC e NetScaler Gateway versione 12.1 hanno raggiunto la fase di End of Life, quindi è indicato un aggiornamento a una versione più recente del prodotto.

Gli aggiornamenti includono anche le patch per altre due vulnerabilità monitorate con le sigle CVE-2023-3466 e CVE-2023-3467, a cui sono associati punteggi CVSS rispettivamente di 8.3 e 8. La prima riguarda una falla XSS che può essere sfruttata se una vittima carica nel browser un link malevolo e l'appliance vulnerabile è raggiungibile dalla stessa rete. La seconda consente a un attaccante l’escalation di privilegi, a patto di essersi autenticato all'indirizzo IP (NSIP) delle appliance NetScaler o a un IP SubNet (SNIP) con accesso all'interfaccia di gestione.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab