Cyber criminale offre 3 milioni in cambio di exploit zero-day

Exploit zero-day e strumenti di attacco non riconoscibili dagli anti malware posso valere milioni sul dark web: ecco un esempio pratico.

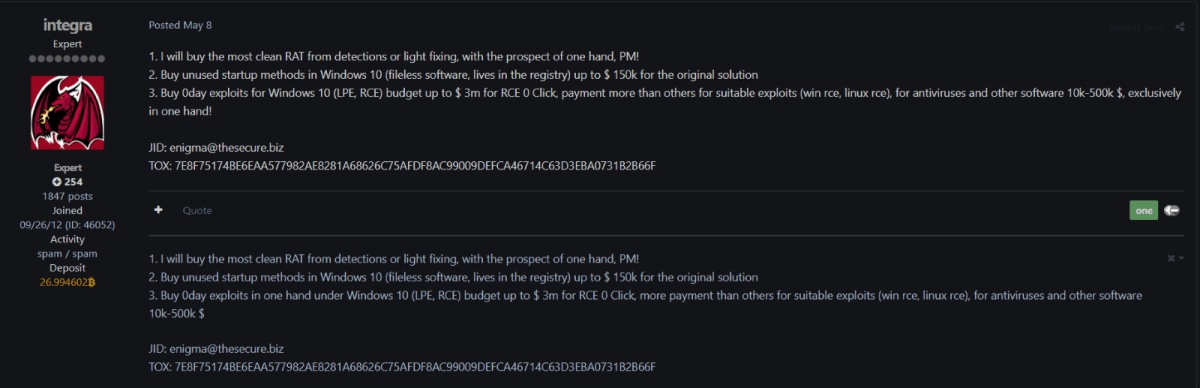

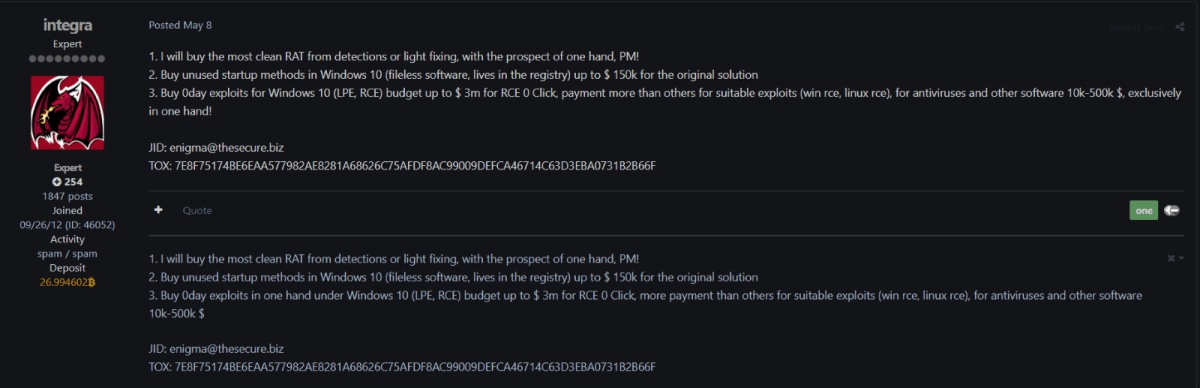

Un criminale informatico che si fa chiamare "Integra" ha depositato circa 1 milione di dollari su uno dei forum del dark web per acquistare exploit zero-day da uno qualsiasi degli altri membri. I ricercatori della società di threat intelligence Cyble hanno ricostruito questo spaccato di offerte di acquisto scoprendo che le cifre in gioco sono anche più alte.

Integra è iscritto al forum dal settembre 2012 e nel corso del tempo si è costruito una notevole reputazione. Al momento è disposto a mettere sul piatto fino a 3 milioni di dollari per malware zero-day o exploit zero-day che sfruttano falle RCE e LPE (difficile non pensare a PrintNightmare) e che consentano l'escalation di privilegi.

Inoltre, è disposto a pagare molto bene per il miglior trojan di accesso remoto (RAT) che non sia ancora stato contrassegnato come dannoso da nessuno dei prodotti di sicurezza in uso. Valgono invece fino a 150.000 dollari i malware living off the land (LotL) e gli attacchi fileless per Windows 10.

Per far capire agli altri criminali informatici che fa sul serio, Integra ha depositato nel forum 26,99 bitcoin a titolo di garanzia. Al momento non è dato sapere se il criminale intenda utilizzare o rivendere il materiale acquistato.

Per far capire agli altri criminali informatici che fa sul serio, Integra ha depositato nel forum 26,99 bitcoin a titolo di garanzia. Al momento non è dato sapere se il criminale intenda utilizzare o rivendere il materiale acquistato.

La compravendita di servizi e prodotti sul dark web è da tempo al centro del dibattito sulla cyber security. Di recente l'attenzione si è concentrata sulle principali novità, ossia sui servizi Ransomware as a Service (RaaS) e sul traffico di database di credenziali, che è stato un altro leitmotiv dell'anno pandemico.

La vicenda di Integra serve tuttavia a ricordare che le attività più tradizionali non si sono interrotte, anzi. Peraltro questa storia ha un'altra funzione: far capire le dinamiche del cyber crime. Un report di qualche tempo fa raccontava le quotazioni per la compravendita di malware nel dark web, che partivano da una base di 50 dollari. I RAT erano piazzati a cifre comprese fra 800 e 1000 dollari.

Allora perché Integra ha messo sul piatto milioni di dollari? Perché i prodotti sopra sono standard, probabilmente riciclati più volte e ormai poco efficaci, quindi a basso costo. Sono indirizzati a chi è alle prime armi e deve prendere dimestichezza con il "lavoro", oltre che farsi un nome nel settore.

Chi ha già dimostrato quel che vale non cerca un malware o un RAT qualunque. Pretende un prodotto capace di farla in barba a qualsiasi sistema di detection, quindi che non sia mai stato usato prima. Oppure exploit che sfruttino vulnerabilità tuttora sconosciute.

Chi ha già dimostrato quel che vale non cerca un malware o un RAT qualunque. Pretende un prodotto capace di farla in barba a qualsiasi sistema di detection, quindi che non sia mai stato usato prima. Oppure exploit che sfruttino vulnerabilità tuttora sconosciute.

È evidente che il criminale informatico di questa storia è ben finanziato (perché ha guadagnato molto bene finora con le sue attività o perché sponsorizzato da uno stato-nazione). Di conseguenza investe su attacchi di fascia alta, che sono molto costosi da orchestrare, ma comportano guadagni altissimi.

Molte aziende di cyber security hanno iniziato di recente a monitorare attivamente e costantemente il dark web. Hanno compreso che solo osservando quello che accade qui è possibile prevedere gli attacchi e sviluppare una threat intelligence davvero efficace. Questa tendenza andrà a rafforzarsi in futuro e diventerà uno dei pilastri delle piattaforme di prevenzione e detection dei cyber attacchi.

Integra è iscritto al forum dal settembre 2012 e nel corso del tempo si è costruito una notevole reputazione. Al momento è disposto a mettere sul piatto fino a 3 milioni di dollari per malware zero-day o exploit zero-day che sfruttano falle RCE e LPE (difficile non pensare a PrintNightmare) e che consentano l'escalation di privilegi.

Inoltre, è disposto a pagare molto bene per il miglior trojan di accesso remoto (RAT) che non sia ancora stato contrassegnato come dannoso da nessuno dei prodotti di sicurezza in uso. Valgono invece fino a 150.000 dollari i malware living off the land (LotL) e gli attacchi fileless per Windows 10.

Per far capire agli altri criminali informatici che fa sul serio, Integra ha depositato nel forum 26,99 bitcoin a titolo di garanzia. Al momento non è dato sapere se il criminale intenda utilizzare o rivendere il materiale acquistato.

Per far capire agli altri criminali informatici che fa sul serio, Integra ha depositato nel forum 26,99 bitcoin a titolo di garanzia. Al momento non è dato sapere se il criminale intenda utilizzare o rivendere il materiale acquistato. Compravendite sul dark web

La compravendita di servizi e prodotti sul dark web è da tempo al centro del dibattito sulla cyber security. Di recente l'attenzione si è concentrata sulle principali novità, ossia sui servizi Ransomware as a Service (RaaS) e sul traffico di database di credenziali, che è stato un altro leitmotiv dell'anno pandemico.

La vicenda di Integra serve tuttavia a ricordare che le attività più tradizionali non si sono interrotte, anzi. Peraltro questa storia ha un'altra funzione: far capire le dinamiche del cyber crime. Un report di qualche tempo fa raccontava le quotazioni per la compravendita di malware nel dark web, che partivano da una base di 50 dollari. I RAT erano piazzati a cifre comprese fra 800 e 1000 dollari.

Allora perché Integra ha messo sul piatto milioni di dollari? Perché i prodotti sopra sono standard, probabilmente riciclati più volte e ormai poco efficaci, quindi a basso costo. Sono indirizzati a chi è alle prime armi e deve prendere dimestichezza con il "lavoro", oltre che farsi un nome nel settore.

Chi ha già dimostrato quel che vale non cerca un malware o un RAT qualunque. Pretende un prodotto capace di farla in barba a qualsiasi sistema di detection, quindi che non sia mai stato usato prima. Oppure exploit che sfruttino vulnerabilità tuttora sconosciute.

Chi ha già dimostrato quel che vale non cerca un malware o un RAT qualunque. Pretende un prodotto capace di farla in barba a qualsiasi sistema di detection, quindi che non sia mai stato usato prima. Oppure exploit che sfruttino vulnerabilità tuttora sconosciute. È evidente che il criminale informatico di questa storia è ben finanziato (perché ha guadagnato molto bene finora con le sue attività o perché sponsorizzato da uno stato-nazione). Di conseguenza investe su attacchi di fascia alta, che sono molto costosi da orchestrare, ma comportano guadagni altissimi.

Molte aziende di cyber security hanno iniziato di recente a monitorare attivamente e costantemente il dark web. Hanno compreso che solo osservando quello che accade qui è possibile prevedere gli attacchi e sviluppare una threat intelligence davvero efficace. Questa tendenza andrà a rafforzarsi in futuro e diventerà uno dei pilastri delle piattaforme di prevenzione e detection dei cyber attacchi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Il CAIO e lo Specchio delle parole vuote

01-05-2026

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab