Vulnerabilità nelle CPU Intel apre ad attacchi contro vari dispositivi

Una falla nei chip Intel usati da dispositivi mobili e IoT apre a scenari d'attacco concreti. C'è la patch, è da installare con gli aggiornamenti dei produttori.

È monitorata con la sigla CVE-2021-0146 la nuova vulnerabilità scoperta nelle CPU Intel che mette a rischio computer portatili, automobili e sistemi embedded. Consiste in una funzionalità di debug con privilegi eccessivi, che se sfruttata potrebbe consentire a un utente non autorizzato l'accesso fisico e l'ottenimento di privilegi avanzati sui sistemi.

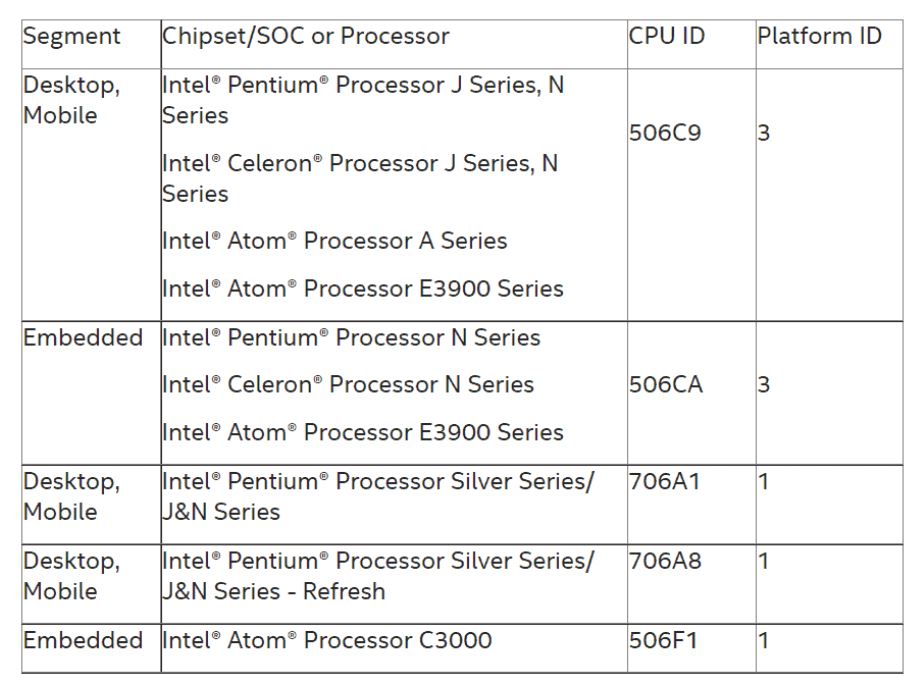

La falla, che ha ricevuto un punteggio CVSS 3.1 di 7.1, riguarda processori Intel Pentium, Celeron e Atom delle piattaforme Apollo Lake, Gemini Lake e Gemini Lake Refresh. Si tratta di chip presenti sia nei dispositivi mobili che nei sistemi embedded, compresi numerosi sistemi IoT basati su Intel, dagli elettrodomestici ai sistemi domotici, passando per automobili e apparecchiature mediche.

A scoprire il problema sono stati i ricercatori per la sicurezza Mark Ermolov e Dmitry Sklyarov di Positive Technologies e il ricercatore indipendente Maxim Goryachy. Ermolov ha proposto alcuni esempi di sfruttamento della falla che fanno comprendere la portata del problema.

"Un esempio di minaccia reale sono i notebook persi o rubati che contengono informazioni riservate crittografate. Sfruttando questa vulnerabilità, un attaccante può estrarre la chiave di crittografia e ottenere l'accesso alle informazioni". Ermolov spiega che lo sfruttamento può creare problemi a un'intera supply chain, e che una delle insidiosità di questa falla è che facilita l'estrazione della chiave di crittografia root utilizzata nelle tecnologie Intel PTT (Platform Trust Technology) e Intel EPID (Enhanced Privacy ID) nei sistemi per la protezione dei contenuti digitali dalla copia illegale.

"Per esempio – argomenta Ermolov - un certo numero di modelli di e-book Amazon utilizza la protezione basata su Intel EPID per la gestione dei diritti digitali. Sfruttando questa falla, un attaccante potrebbe estrarre la chiave EPID root da un e-book […] scaricare materiali elettronici dai provider sottoforma di file, copiarli e distribuirli.

Intel ha realizzato la patch; per installarla è necessario scaricare gli aggiornamenti del BIOS UEFI pubblicati dai produttori finali delle rispettive apparecchiature elettroniche.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab