Auto Tesla bloccate da errori del server

Un banale malfunzionamento dei server basta per far riemergere la paura dei cyber rischi per le auto connesse.

È bastato un malfunzionamento dei server di Tesla per rendere le autovetture della casa automobilistica inaccessibili a molti proprietari. Non si è trattato di un attacco informatico, ma l'accaduto ha permesso di farsi un'idea concreta di quello che potrebbe accadere se dovesse verificarsene uno.

Si parla da tempo del rischio informatico a cui sono soggette le auto connesse. Anni fa, molti esperti di cyber security avevano iniziato a parlare di attacchi alle auto connesse. Alcuni avevano persino sabotato sistemi di infotainment e sensori per dimostrare la semplicità con cui si sarebbe potuto provocare gravi incidenti. Un gruppo dell'Istituto di tecnologia di Atlanta aveva addirittura dimostrato come, con pochi attacchi a vetture mirate, si sarebbe potuto bloccare un'intera città o scatenare il panico.

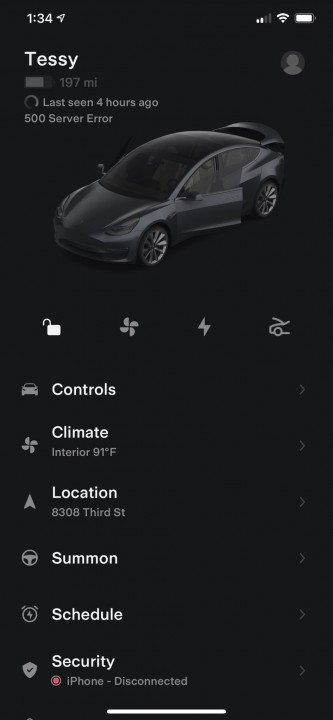

A Tesla non è accaduto nulla di tutto questo. Ma una sciocchezza ha reso tutto d'un tratto tangibile il rischio. Tutto è legato al fatto che alcune autovetture Tesla si sbloccano solo tramite app. Alcuni proprietari in tutto il mondo si sono trovati di fronte a un "errore 500" e non hanno potuto comunicare con le proprie auto.

Immancabilmente il tamtam su Twitter ha iniziato a farsi sentire da Stati Uniti, Corea del Sud, Australia, Europa. Fra le lamentele anche il fatto che l'app indicava un'errata posizione geolocalizzata dell'auto. Non è ancora chiaro cos'abbia causato il disservizio dei server.

Quello che è chiaro è che un problema IT ha avuto un impatto diretto sulle vetture. È uno dei tanti motivi per i quali ENISA (Eurpean Union Agency for Cybersecurity) aveva acceso i riflettori sulle auto connesse allertando circa la necessità di soluzioni atte a tutelarne la sicurezza informatica. Nel momento in cui un'auto si controlla via app, dispone di sensori IoT connessi e comunica con un server, i rischi sono altissimi. Contestualizzando questi rischi nell'ambito degli attacchi alle supply chain sempre più frequenti, non è difficile comprendere che lo scenario immaginato dai ricercatori di Atlanta non è così distopico, anzi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

La crittografia post-quantistica non è più un'opzione rinviabile

17-04-2026

Perché l’attribuzione deve evolvere per aiutare i difensori a comprendere la propria esposizione

17-04-2026

La truffa che colpisce due volte: come funziona il recovery scam

17-04-2026

CrowdStrike nel programma TAC di OpenAI per la cyber difesa

17-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab