Vulnerabilità nei notebook Lenovo consentono l’escalation dei privilegi

Lenovo ha pubblicato la correzione di due falle che interessano tutti i notebook in produzione, compresi ThinkPad e Yoga.

Due bug nel servizio ImControllerService dei notebook Lenovo, inclusi i top di gamma ThinkPad e Yoga, consente a un attaccante di ottenere i privilegi di amministratore e di eseguire comandi arbitrari. I problemi riguardano il componente ImControllerService di tutte le versioni di Lenovo System Interface Foundation antecedenti alla 1.1.20.3.

A rilevare le falle sono stati i ricercatori di NCC Group, che il 29 ottobre hanno allertato Lenovo. Il 14 dicembre il produttore ha pubblicato gli aggiornamenti di sicurezza che chiudono il problema e solo il giorno successivo NCC ha pubblicato il dettaglio con la descrizione delle falle.

La prima vulnerabilità è monitorata con la sigla CVE-2021-3922 ed è legata alla race condition in IMController, un componente software di Lenovo System Interface Foundation. Se sfruttata consentirebbe a un attaccante locale di connettersi e interagire con i processi legati al componente stesso.

CVE-2021-3969 è invece una vulnerabilità TOCTOU (Time of Check Time of Use) che affligge lo stesso componente software, ed è quella che porta all’escalation dei privilegi.

IMController è un componente chiave dei notebook Lenovo perché serve per comunicare con app universali come Lenovo Companion, Lenovo Settings e Lenovo ID. È preinstallato per default in tutti i prodotti e, qualora venisse disabilitato, le applicazioni predefinite di Lenovo smetterebbero di funzioonare correttamente. Per questo motivo ne è fortemente consigliata la rimozione.

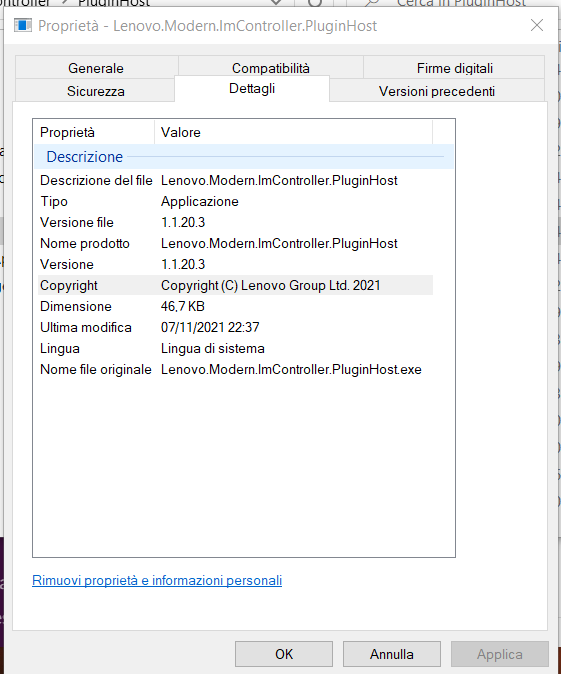

Lenovo consiglia di correggere le falle installando la versione 1.1.20.3 di IMController. Per controllare la propria versione di IMController è sufficiente aprire Esplora file e risalire alla cartella C:\Windows\Lenovo\ImController\PluginHost\, quindi selezionare il file Lenovo.Modern.ImController.PluginHost.exe con il tasto destro del mouse e scegliere l’opzione Proprietà. Qui, nella scheda Dettagli, è riportata la versione del file. Se la release presente è antecedente alla 1.1.20.3 dev’essere aggiornata con priorità.

Nei sistemi in cui è configurato l’aggiornamento automatico delle patch la correzione ha già preso corso in maniera automatica.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab