Scoperta vulnerabilità Linux facile da sfruttare

Una nuova falla, facile da sfruttare, riguarda Linux Kernel 5.8 e le versioni successive. La patch è già pronta.

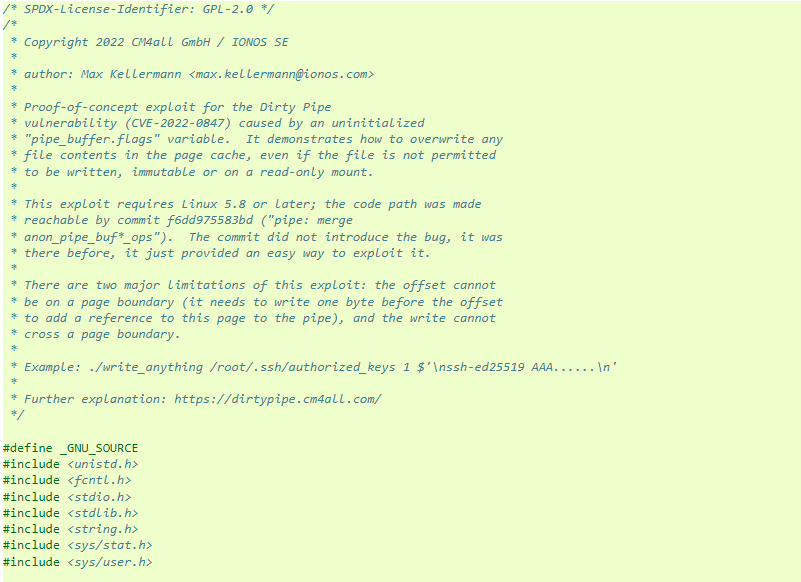

È stata soprannominata Dirty Pipe la nuova vulnerabilità di Linux che può consentire agli utenti locali di ottenere i privilegi di root su tutte le principali distribuzioni. La scoperta è del ricercatore per la sicurezza Max Kellermann, durante le indagini sui file di registro di accesso corrotti di un cliente.

Oltre ai dettagli tecnici su Dirty Pipe, il ricercatore ha pubblicato anche un exploit proof-of-concept (PoC) che dimostra come un utente locale può sovrascrivere qualsiasi contenuto di file nella cache della pagina, anche se il file non può essere scritto o è archiviato su un supporto di sola lettura.

La falla ora è monitorata con la sigla CVE-2022-0847, e riguarda il Linux Kernel 5.8 e versioni successive. Il rischio che ne consegue è elevato, dato che la possibilità di sovrascrivere arbitrariamente file di sola lettura apre all'escalation dei privilegi, in virtù del fatto che i processi senza privilegi possono iniettare codice in quelli root.

Kellerman reputa che questa vulnerabilità sia simile a quella scoperta tempo fa, monitorata con la sigla CVE-2016-5195 e meglio conosciuta come Dirty Cow. La cattiva notizia è che è più pericolosa perché è più facile da sfruttare.

Kellerman ha identificato la natura del problema a febbraio 2022, e non appena si è reso conto che la falla era sfruttabile, ha segnalato il bug al team di sicurezza del kernel Linux. La patch stabile è stata pubblicata con estrema rapidità, pochi giorni fa. I server che eseguono versioni del kernel obsolete sono esposti ad attacchi che sfruttano questo difetto.

Negli ultimi mesi si è moltiplicato il numero di vulnerabilità Linux sfruttabili e di attacchi contro i sistemi Linux. Non è un caso, tanto che molti esperti di cybersecurity hanno alzato l’allerta sicurezza Linux, finito nell’occhio del ciclone per il suo ampio impiego nelle macchine virtuali e nei sistemi IoT.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

WEF: dati, vantaggi e guida all'adozione dell'AI nella cybersecurity

05-05-2026

L'AI come operatore offensivo: zero-day scoperti in pochi minuti

05-05-2026

Shadow AI nelle aziende: rischi e opportunità per gli MSP

05-05-2026

Microsoft Teams usato per phishing: la truffa inizia via email

05-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab