Malware Linux aumentato del 35% nel 2021

La diffusione dei dispositivi IoT contribuisce all’incremento annuale costante dei malware che colpiscono i prodotti con sistema operativo Linux. Nel 2021 l’aumento è stato del 35%.

I malware che prendono di mira i dispositivi Linux sono aumentati del 35% nel 2021. Si allunga la lista degli operatori ransomware che hanno sviluppato una versione Linux del loro malware, che ora include anche SFile (Escal). Nella maggior parte dei casi il coinvolgimento dei sistemi Linux è finalizzato al recruiting di dispositivi IoT per orchestrare attacchi DDoS su larga scala.

Molti dei dispositivi smart hanno infatti un sistema operativo Linux. Hanno una potenza di elaborazione molto limitata, ma organizzando le loro risorse in grandi gruppi è possibile sfruttarli per erogare massicci attacchi DDoS anche contro un'infrastruttura ben protetta.

Inoltre, i dispositivi IoT compromessi con sistema operativo Linux vengono sfruttati per il mining di criptovalute, per le campagne di spam e per agire come server di comando e controllo, oltre che per fungere da punti di ingresso nelle reti aziendali.

XorDDoS, Mirai e Mozi sono state le famiglie più diffuse nel 2021: insieme rappresentando il 22% di tutti gli attacchi malware mirati a Linux osservati nel 2021. Il ransomware SFile è appena stato segnalato da ESET Research dopo che è stato impiegato per sferrare attacchi contro un’azienda cinese. È attivo dal 2020 e, analogamente a Tycoon, un tempo mirava solo ai sistemi Windows, adesso invece funziona anche sui sistemi Linux.

https://twitter.com/ESETresearch/status/1473282562420269056?s=20

Mozi, Mirai e XorDDoS

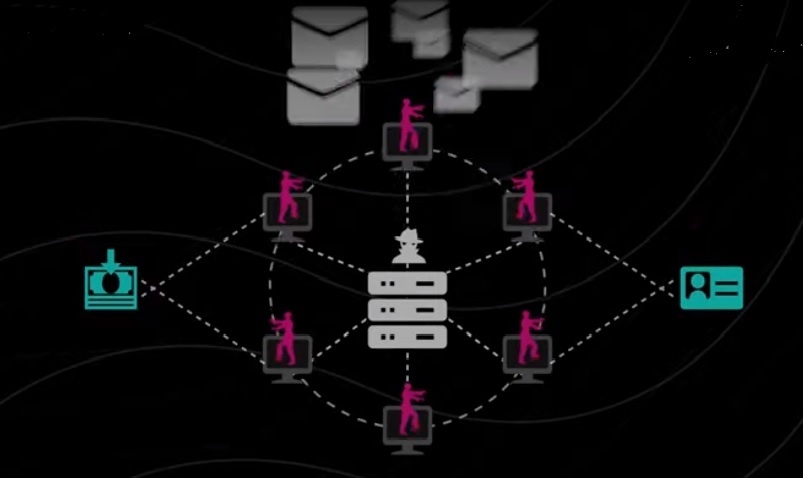

Mozi è la minaccia che è cresciuta maggiormente nel 2021, con un numero di campioni circolanti dieci volte superiore a quelli conteggiati due anni fa. Si tratta di una botnet P2P che si basa sul sistema di ricerca DHT (Distributed Hash Table) per nascondere agli antivirus le comunicazioni C2 sospette. È in circolazione da tempo, e viene continuamente arricchita di funzionalità per ampliare il proprio targeting.

XorDDoS è un trojan Linux versatile che può essere impiegato sui sistemi Linux, ARM (IoT) e x64 (server). Il suo nome è dovuto al fatto che utilizza la crittografia XOR per le comunicazioni C2. Nel 2021 il suo impiego è aumentato del 123%. Quando viene impiegato per attaccare dispositivi IoT, XorDDoS sfrutta il protocollo SSH, mentre sulle macchine Linux ottiene l'accesso root senza password all'host sfruttando la porta 2375.

Mirai è un nome che non bisogno di presentazioni. Si tratta della famigerata botnet che spopola da tempo grazie al codice sorgente disponibile pubblicamente. Le varie release implementano diversi protocolli di comunicazione C2, e tutti in genere abusano di credenziali deboli per attacchi brute force.

Le varianti sono talmente tante che è difficile tenere il conto. Si ricordano nel 2021 Dark Mirai che bersagliava i router domestici, e Moobot usata per colpire le telecamere di sorveglianza. Inoltre, è bene ricordare le varianti Sora, IZIH9 e Rekai, che nel 2021 hanno fatto registrare un numero di campioni in crescita rispettivamente del 33%, 39% e 83%.

Nel 2022 non cambierà molto

I dati del 2021 seguono la tendenza già registrata negli anni precedenti, e lasciano presagire che nel 2022 le cose non miglioreranno. Nel 2021 i malware Linux hanno registrato un +35% rispetto al 2020, nel 2020 Intezer aveva calcolato un +40% rispetto al 2019. Per il 2022 c’è quindi da aspettarsi valori in linea.

Il motivo è che i cyber criminali sono sempre alla ricerca di nuovi modi per attaccare il maggior numero possibile di piattaforme e volgere a proprio favore le tendenze di mercato. L’IoT è in crescita costante, è naturale che il cybercrime tenti di attaccare questi dispositivi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Il trasporto pubblico è un’infrastruttura critica. Ed è ora di proteggerlo in modo adeguato

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab