Phishing più ingannevole con gli attacchi browser-in-browser

Sfruttando finte finestre popup di inserimento delle credenziali, i cyber criminali possono indurre erroneamente un utente a cedere username e password.

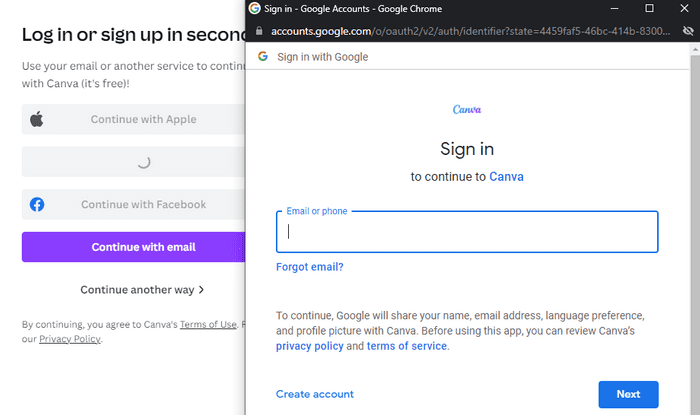

Il phishing non conosce limiti, come conferma una nuova tecnica di attacco scoperta da un ricercatore per la sicurezza. Si tratta di un attacco browser-in-the-browser (BitB), che consente di rubare le credenziali di accesso simulando le finestre pop-up del browser usate per inserire le credenziali di Google, Microsoft, Apple e altri fornitori di servizi di autenticazione.

È un nuovo modo di ingannare gli utenti che impone di ripensare per l’ennesima volta la fiducia generalizzata nella capacità dei browser web di proteggere gli utenti. Questo attacco è un esempio lampante: siamo abituati alle finestre popup di sign-in, che appaiono quando cerchiamo di accedere a un servizio con le credenziali di Google, Microsoft, o altro, e non ci chiediamo se tali oggetti siano attivati effettivamente da un'azienda fidata.

Il ricercatore mr.d0x ha scoperto che in alcuni casi queste finestre vengono usate come attacco browser-in-the-browser, in modo da bypassare i controlli di sicurezza dei browser, tra cui le impostazioni dei criteri di sicurezza dei contenuti. Le finestre in questione, infatti, visualizzano un rassicurante URL di Google nella barra di navigazione della finestra popup. Tuttavia, ci sono metodi come il clickjacking che alterano l'aspetto dei browser e delle pagine Web. Un attacco di clickjacking potrebbe, per esempio, interporre un elemento in trasparenza sul pulsante di una pagina Web in modo da dirottare il clic di un utente.

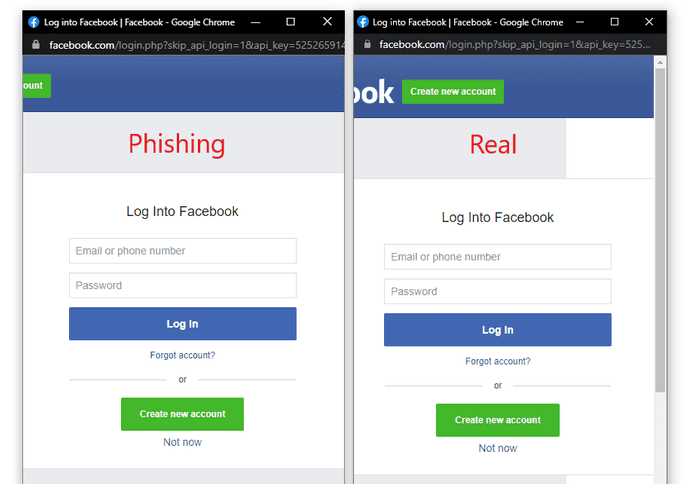

Nel caso di un attacco BitB, la tecnica del clickjacking viene sfruttata creando una finestra del browser identica all’originale, ma falsa. L’utente ha l’illusione ottica di vedere una vera finestra popup, quando in realtà è solo un artefatto grafico all'interno della pagina. Morale: chi digita le credenziali al suo interno, le cede direttamente all’attaccante.

Secondo il ricercatore, questa tecnica rende il phishing più efficace. Parte dal presupposto che le vittime visitino un sito Web compromesso o dannoso da cui viene generato il popup, tuttavia non se ne rendono conto. I primi a smascherare il trucco sono i gestori di password, che non inseriscono automaticamente le credenziali perché non identificano la finestra come tale.

Secondo alcuni, inoltre, questa tecnica potrebbe essere ottima anche per sfruttare gli annunci pubblicitari basati su iframe: il codice dannoso potrebbe infatti essere introdotto negli annunci, dato che l'iframe non è protetto. Un annuncio corrotto potrebbe causare la visualizzazione di un popup BitB sulla pagina, chiedendo nome utente e password dell’utente.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab