Smantellamento della botnet Zloader, decisivi passi avanti

Microsoft, con una task force che ha incluso anche ESET e Unit 42, ha smantellato centinaia di domini legati alle attività di Zloader. La lotta non è finita, ma è un successo importante.

La Digital Crimes Unit (DCU) di Microsoft ha annunciato di aver chiuso dozzine di server di comando e controllo utilizzati dalla botnet ZLoader grazie a una serie di azioni legali e tecniche. Il colosso di Redmond ha ottenuto un ordine del tribunale che gli ha permesso di chiudere 65 domini utilizzati dagli operatori di ZLoader e altri 319 domini DGA attualmente registrati.

L’operazione è stata condotta con l’appoggio di fornitori di telecomunicazioni di tutto il mondo e aziende di sicurezza informatica di alto profilo come ESET, Black Lotus Labs (la threat intelligence di Lumen), e la Unit 42 di Palo Alto Networks. Inoltre, hanno collaborato Financial Services Information Sharing and Analysis Centers (FS-ISAC) e Health Information Sharing and Analysis Center (H-ISAC), e Avast per quanto riguarda la parte europea.

Chi è Zloader

Zloader è un malware bancario attivo almeno dal 2016, che fa uso di alcune funzioni dal famigerato Trojan bancario Zeus. Inoltre è stata impiegata per diffondere altri trojan bancari simili a Zeus. Nel tempo gli esperti di cybersecurity hanno osservato infezioni da ZLoader in tutto il mondo, la maggior parte delle quali negli Stati Uniti, in Cina, in Europa occidentale e in Giappone.

Mappa delle Nazioni interessate dalle attività di Zloader

Mappa delle Nazioni interessate dalle attività di Zloader

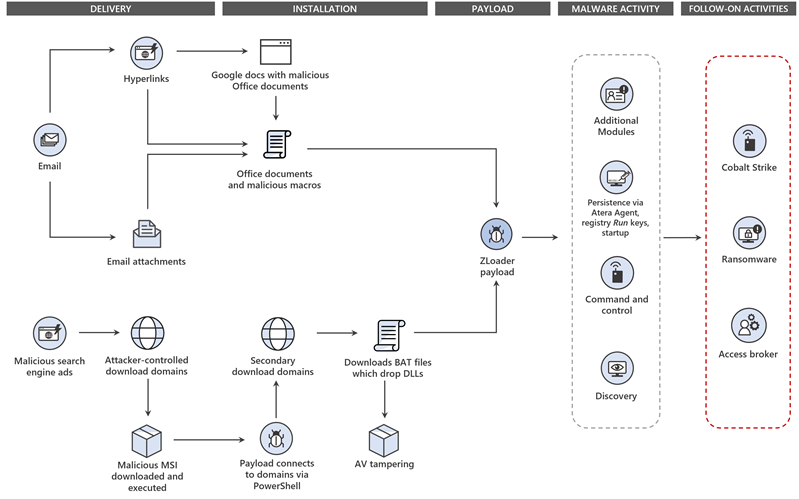

Secondo gli esperti, ZLoader si è evoluto nel corso degli anni, da un trojan bancario di base a un sofisticato malware in grado di monetizzare i dispositivi compromessi vendendo l'accesso ad altri gruppi affiliati. Nel post pubblicato da Microsoft è rimarcato che ZLoader è rimasto uno strumento rilevante nel tempo grazie a funzionalità di bypass delle difese informatiche (è in grado di disabilitare antivirus e gli strumenti di detection) e all’attività di rivendita degli accessi a gruppi ransomware, con il modello access-as-a-service.

Le sue capacità – aggiunge Microsoft - includono l'acquisizione di schermate, la raccolta di cookie, il furto di credenziali e dati bancari, l'esecuzione di ricognizioni, l'avvio di meccanismi di persistenza, l'uso improprio di strumenti di sicurezza legittimi. Inoltre, gli operatori Zloader hanno fornito malware come servizio per la distribuzione di più ransomware. Un toolkit di tutto rispetto, insomma, che è valso accordi con importanti gruppi ransomware quali Egregor e Ryuk.

Il diagramma con i flussi di attacco di Zloader

Il diagramma con i flussi di attacco di Zloader

Responsabili e prossime mosse

Nel corso dell’azione legale, Microsoft ha anche identificato uno degli autori, che risponde al nome di Denis Malikov, e che risulta coinvolto nello sviluppo di un componente ZLoader utilizzato per fornire ransomware. Ovviamente si tratta della punta di un iceberg, perché i responsabili sono molti e sarà difficile, se non impossibile, rintracciarli tutti e assicurarli alla giustizia.

La chiusura di un alto numero di domini segna un punto a favore della lotta al cybercrime, ma la strada da percorrere è ancora lunga. Come sottolinea Microsoft, è auspicabile che l’azione intrapresa renda ai cyber criminali di Zloader più difficile proseguire le proprie attività. Tuttavia, gli esperti si aspettano tentativi di rilanciare le operazioni di Zloader.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab