Tre bug firmware su oltre 100 modelli di notebook Lenovo

ESET ha individuato tre vulnerabilità firmware su oltre 100 modelli di notebook consumer prodotti da Lenovo. È disponibile la patch.

Lenovo ha pubblicato un alert di sicurezza per tre vulnerabilità UEFI che interessano almeno 100 modelli di notebook consumer, fra cui IdeaPad 3, Legion 5 e Yoga Slim. Il problema rende potenzialmente vulnerabili milioni di dispositivi.

Tutte e tre le falle sono state scoperte dai ricercatori ESET e segnalate a Lenovo nell'ottobre dello scorso anno. Ora, insieme alla divulgazione dei problemi, è disponibile anche la soluzione: l'aggiornamento del firmware di sistema all'ultima versione disponibile.

Due dei problemi di sicurezza, monitorati con le sigle CVE-2021-3971 e CVE-2021-3972, possono permettere a un attaccante di disabilitare la protezione per il chip di memoria flash SPI (BIOS control register bits e protected range registers) in cui è memorizzato il firmware UEFI e di disattivare la funzione Secure Boot UEFI. Quest'ultima garantisce che, in fase di avvio, il sistema carichi solo il codice considerato attendibile dal produttore OEM.

Significa che lo sfruttamento di queste vulnerabilità consentirebbe ai threat actor di distribuire sui dispositivi interessati ed eseguire con successo impianti flash ESP o SPI, come LoJax o il malware UEFI ESPecter.

La singolarità legata a queste due falle è che sulla carta avrebbero dovuto riguardare solo i driver del firmware UEFI usati esclusivamente durante il processo di produzione dei notebook interessati. Sfortunatamente, sono stati erroneamente inclusi anche nelle immagini del BIOS di produzione senza essere correttamente disattivati.

La terza vulnerabilità, a cui è associata la sigla CVE-2021-3970, potrebbe consentire a un attaccante in locale di eseguire codice arbitrario con privilegi elevati.

Maggiori dettagli

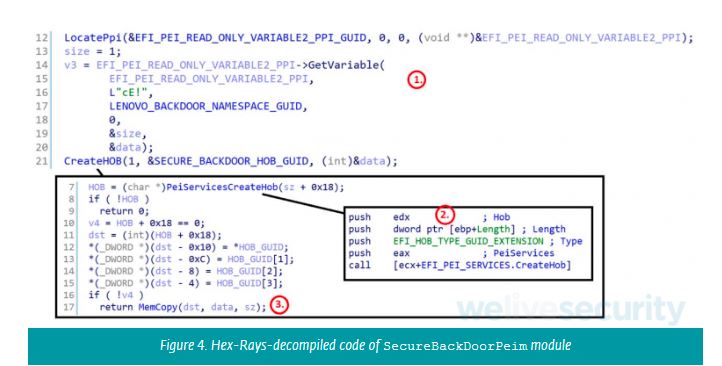

ESET ha pubblicato uno studio approfondito a cui rimandiamo per maggiori dettagli tecnici. In sintesi, i primi due problemi indicati sopra derivano dall'introduzione in produzione di due driver firmware UEFI - denominati SecureBackDoor e SecureBackDoorPeim - che vengono utilizzati solo durante il processo di produzione.

L'alert di Lenovo descrive CVE-2021-3971 come una potenziale vulnerabilità di un driver utilizzato durante i processi di produzione meno recenti su alcuni modelli consumer. Con un exploit funzionante, un attaccante con privilegi elevati potrebbe mettere mano all'area di protezione del firmware modificando una variabile NVRAM.

CVE-2021-3972 consentirebbe invece a un threat actor con privilegi elevati di modificare l'impostazione di avvio protetto modificando una variabile NVRAM. La pagina ufficiale di Lenovo include anche l'elenco completo dei notebook Lenovo interessati.

ESET sottolinea che le minacce UEFI possono essere estremamente furtive e pericolose perché vengono eseguite all'inizio del processo di avvio, prima di trasferire il controllo al sistema operativo. In questa fase è disattivata la maggior parte delle soluzioni di sicurezza attive a livello di sistema operativo, quindi l'esecuzione del payload è quasi inevitabile.

Virtualmente è possibile una detection, ma il processo richiede tecniche avanzate quali i controlli di integrità UEFI, l'analisi del firmware in tempo reale o il monitoraggio del comportamento del firmware e del dispositivo alla ricerca di attività sospette.

È per questo motivo che la diffusione di minacce firmware è in aumento. Basti pensare che oltre alle due indicate sopra e scoperte da ESET di recente sono emerse anche MosaicRegressor nel 2020, FinSpy nel 2021 e MoonBounce a gennaio di quest'anno, tutte scoperte da Kaspersky.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

La sfida della cyber resilienza in trasporti e logistica

18-05-2026

Supply Chain 5.0: resilienza, sostenibilità e automazione ibrida come leve di competitività

18-05-2026

FamousSparrow colpisce il settore energetico azero

18-05-2026

L'AI allarga la superficie d'attacco sull'identità

18-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab