Falla UEFI Secure Boot espone i sistemi a bootkit

È consigliabile l’installazione della patch realizzata da Microsoft per mettersi al riparo dai rischi legati all’ennesima vulnerabilità UEFI.

Le vulnerabilità UEFI si stanno rivelando un’arma sempre più sfruttata dai criminali informatici perché consentono loro di aggirare le protezioni informatiche e di ottenere persistenza. Negli ultimi due anni i casi si sono moltiplicati, l’ultimo in ordine di tempo è quello relativo alla falla monitorata con la sigla CVE-2024-7344 e scoperta dai ricercatori di ESET.

Si tratta di una falla critica, che consente di bypassare la protezione UEFI Secure Boot nella maggior parte dei sistemi basati su UEFI e apre all’esecuzione di codice non verificato durante l'avvio del sistema. Sfruttando tale vulnerabilità, gli attaccanti possono installare bootkit UEFI malevoli come i ben noti Bootkitty o BlackLotus, anche su sistemi con UEFI Secure Boot attivato e indipendentemente dal sistema operativo in uso.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

La falla

Tecnicamente parlando, la falla risiede in un'applicazione UEFI firmata con il certificato Microsoft Corporation UEFI CA 2011, che fa parte di alcune soluzioni software per il ripristino in tempo reale del sistema, sviluppate da aziende come Howyar Technologies, Greenware Technologies, Radix Technologies, SANFONG, Wasay Software Technology, Computer Education System e Signal Computer. Nel blog di ESET è riportato l’elenco dettagliato dei prodotti e delle release in cui è stato riscontrato il problema.

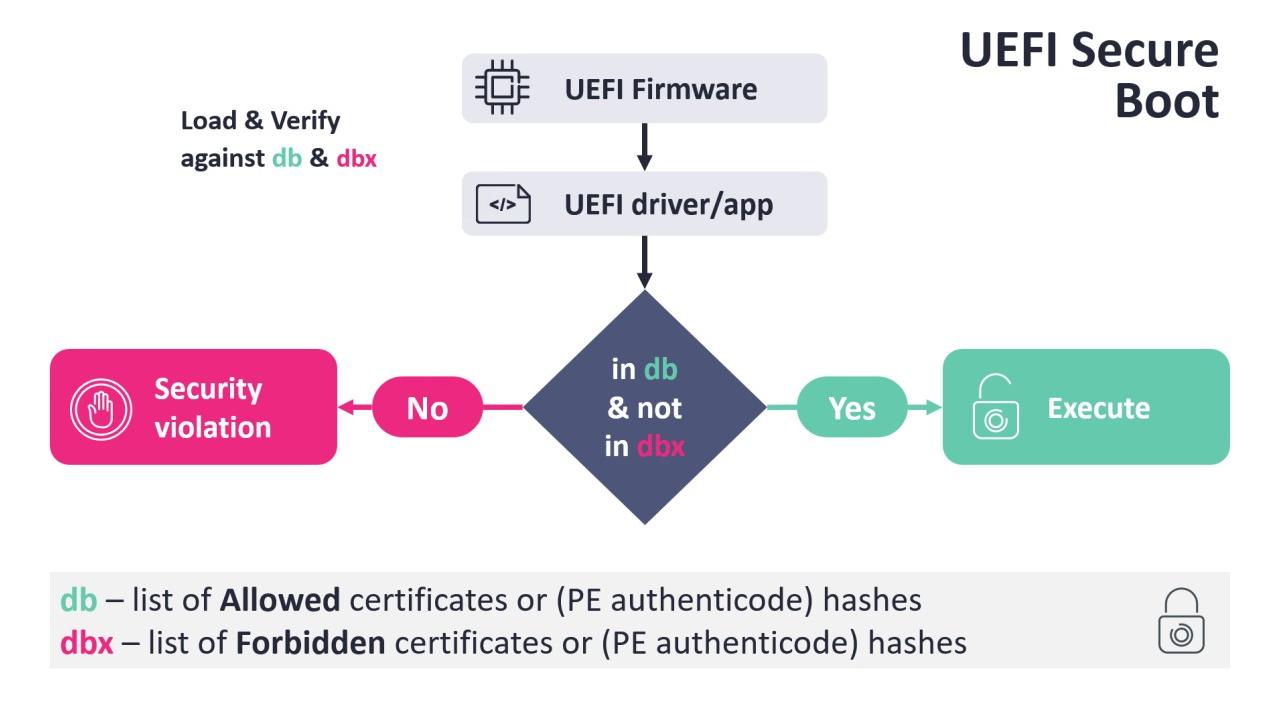

Schema semplificato di attaccoQuello che succede, in termini semplici, è che l’applicazione soprannominata usa un loader personalizzato nel formato PE (Portable Executable) invece dei servizi standard attendibili LoadImage e StartImage. Questi ultimi convalidano i file binari rispetto a un database di attendibilità e a uno di revoca, mentre il loader PE consente di caricare qualsiasi file binario UEFI, anche se non firmato, ignorando di fatto il UEFI Secure Boot.

Schema semplificato di attaccoQuello che succede, in termini semplici, è che l’applicazione soprannominata usa un loader personalizzato nel formato PE (Portable Executable) invece dei servizi standard attendibili LoadImage e StartImage. Questi ultimi convalidano i file binari rispetto a un database di attendibilità e a uno di revoca, mentre il loader PE consente di caricare qualsiasi file binario UEFI, anche se non firmato, ignorando di fatto il UEFI Secure Boot.

Lo sfruttamento

Gli esperti di sicurezza di ESET spiegano che la falla potrebbe essere sfruttata dagli attaccanti per sostituire il bootloader predefinito con un file vulnerabile, in virtù del fatto che tutti i sistemi UEFI che accettano un certificato di terze parti sono potenzialmente a rischio. Detto questo, la buona notizia è che i PC con Windows 11 Secured-core dovrebbero avere questa opzione disabilitata per impostazione predefinita, quindi lo sfruttamento della falla non dovrebbe portare ad alcun esito nefasto. A scanso di equivoci, sarebbe bene che gli amministratori di sistema verificassero le impostazioni di Secure Boot.

Nei sistemi non Windows 11 Secured-core e in quelli con l’impostazione attivata è consigliabile l’installazione della patch che Microsoft ha realizzato a seguito della segnalazione di ESET. Grazie al lavoro dei ricercatori, inoltre, Microsoft ha revocato i certificati vulnerabili in concomitanza con il recente Patch Tuesday.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Antroppomorfix

01-06-2026

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab