MoonBounce è un firmware bootkit per lo spionaggio

Si chiama MoonBounce il firmware bootkit sofisticato su cui sono in corso approfondite indagini. Probabilmente è usato per un'attività di spionaggio continua.

I ricercatori di Kaspersky hanno rilevato il terzo caso di MoonBounce, un firmware bootkit già attivamente sfruttato. Si tratta di un impianto malevolo che si nasconde nel firmware UEFI (Unified Extensible Firmware Interface) e che, come tutte le minacce di questo tipo, è difficile da rilevare e rimuovere.

MoonBounce, il terzo bootkit UEFI rilevato in the wild, fece la sua prima apparizione nella primavera del 2021 mostrando un flusso di attacco sofisticato, con evidenti progressi rispetto ai bootkit UEFI precedentemente noti. Tale campagna fu attribuita da Kaspersky al noto gruppo APT41.

Le prime tracce di questa minaccia furono rinvenute analizzando l'attività di Firmware Scanner, un prodotto di security che Kaspersky offre da inizio 2019. Rispetto ai due bootkit scoperti in precedenza (LoJax sviluppato dall’APT Fancy Bear e MosaicRegressor), MoonBounce vanta un flusso di attacco più complicato e una maggiore sofisticazione tecnica.

Bootkit UEFI

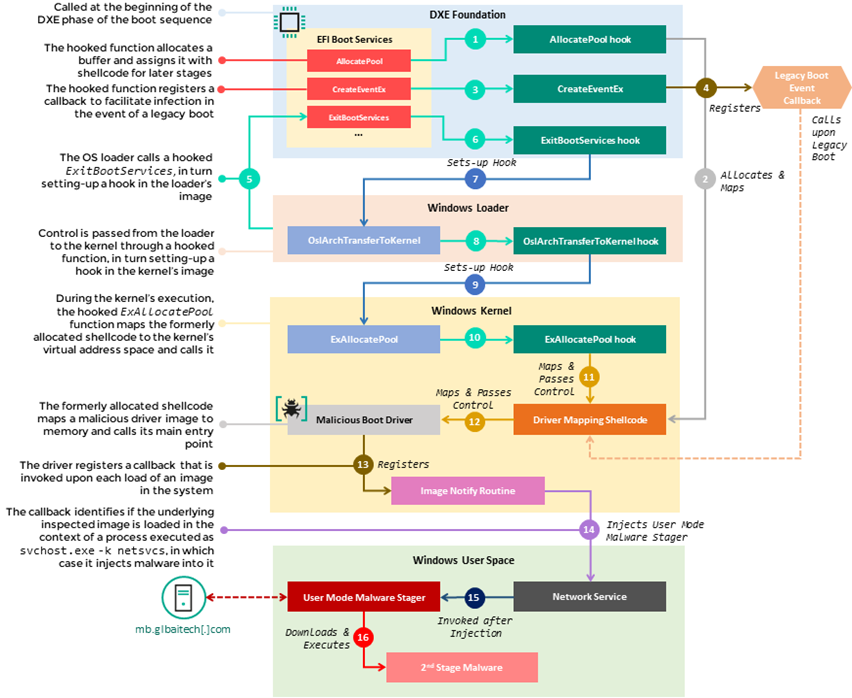

L’azione di MoonBounce dalla sequenza di avvio alla distribuzione di malware.

L’azione di MoonBounce dalla sequenza di avvio alla distribuzione di malware.

Il firmware UEFI è il codice responsabile dell'avvio di un computer e del passaggio del controllo al software che carica il sistema operativo. Tale codice si trova nella cosiddetta flash SPI, una memoria non volatile esterna al disco rigido. Nel caso in cui questo firmware contenesse codice dannoso, non potrebbe essere rilevato dagli antimalware che non dispongono di una funzione che analizza specificamente questa parte del dispositivo. Inoltre, non potrebbe essere rimosso con una banale formattazione del disco fisso o reinstallando il sistema operativo.

L'impianto di MoonBounce si trova nel componente CORE_DXE del firmware, che viene attivato all'inizio della sequenza di avvio UEFI. In seguito, attraverso una serie di hook che intercettano alcune funzioni, i componenti dell'impianto si fanno strada nel sistema operativo, dove raggiungono un server di comando e controllo al fine di recuperare ulteriori payload dannosi.

La catena di infezione non lascia alcuna traccia sul disco rigido, in quanto i suoi componenti operano solo nella memoria, facilitando così un attacco fileless. Durante le indagini su MoonBounce, i ricercatori di Kaspersky hanno scoperto diversi loader malevoli e malware usati in fase di post-exploitation su diversi nodi della stessa rete.

Tra questi vale la pena segnalare ScrambleCross o Sidewalk, un impianto in-memory che può comunicare con un server C2 per scambiare informazioni ed eseguire plugin aggiuntivi. Figurano inoltre Mimikat_ssp, uno strumento post-exploitation pubblicamente disponibile, utilizzato per fare il download di credenziali e informazioni di sicurezza, una backdoor basata su Golang precedentemente sconosciuta, e Microcin, un malware tipicamente usato dal threat actor SixLittleMonkeys.

Le indagini non sono terminate

L'esatto vettore di infezione è tuttora sconosciuto. Gli esperti reputano che l'infezione avvenga tramite l'accesso remoto alla macchina. Inoltre, mentre LoJax e MosaicRegressor utilizzano l’aggiunta di driver DXE, MoonBounce modifica un componente del firmware esistente per effettuare un attacco più sottile e furtivo.

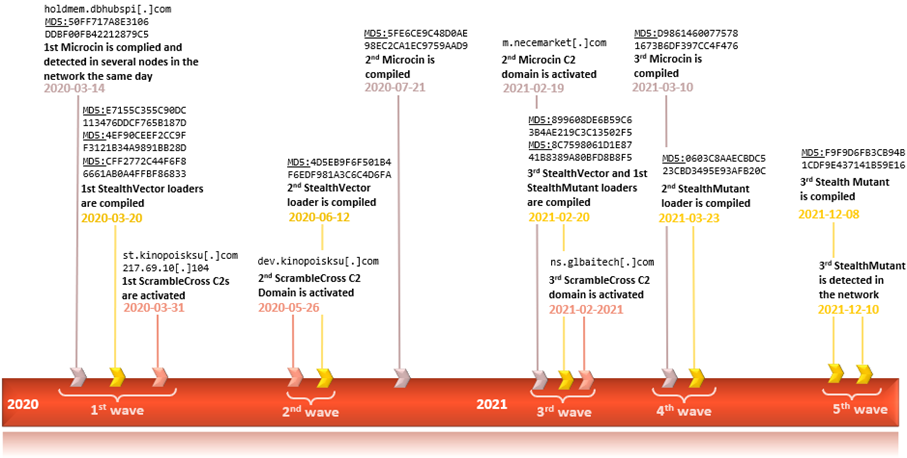

La timeline degli eventi relativi agli strumenti trovati nella rete della macchina contagiata da MoonBounce

La timeline degli eventi relativi agli strumenti trovati nella rete della macchina contagiata da MoonBounce

Durante la campagna contro la rete analizzata da Kaspersky, gli attaccanti hanno svolto numerose azioni tra cui l'archiviazione di file e la raccolta di informazioni di rete. I comandi utilizzati dagli attaccanti durante la loro attività suggeriscono il loro interesse verso i movimenti laterali e all'esfiltrazione dei dati e, considerato l’utilizzo di un impianto UEFI, è probabile che fossero interessati a condurre un'attività di spionaggio continua.

Le indagini sono complicate anche dal fatto che finora il bootkit del firmware è stato trovato in un solo caso. Altri campioni malevoli simili (ad esempio ScrambleCross e i suoi loader) sono stati rintracciati sulle reti di altre vittime. Come spiega Denis Legezo, senior security researcher with GReAT, “per ora non si possano collegare in modo definitivo gli impianti di malware aggiuntivi trovati durante la nostra indagine relativa a MoonBounce, sembra che alcuni threat actor di lingua cinese stiano condividendo tra loro strumenti per sostenere le loro campagne; in particolare sembra esserci una connessione tra MoonBounce e Microcin".

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

SentinelOne cresce a due cifre, e punta su GenAI e prevenzione proattiva

06-05-2026

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab