World Password Day? Meglio un World MFA Day

Nella giornata mondiale di sensibilizzazione sull’importanza delle password, arriva un proposta provocatoria ma sensata: sostituire il World Password Day con il World Multi Factor Authentication Day. Ecco perché.

23 milioni di utenti in tutto il mondo usano la password 123456. È un dato banale, ma nella sua semplicità fa comprendere perché il World Password Day abbia ancora senso di esistere. Non solo: la sua importanza cresce nel tempo invece che scemare. Basti pensare che secondo il Data Breach Investigations Report 2021 di Verizon, il 61% delle violazioni sfrutta credenziali rubate o trapelate.

Qualcuno potrebbe obiettare che la facile soluzione problema è l’adozione di tecniche passwordless, ma Corey Nachreiner, CTO di WatchGuard Technologies, non è così ottimista: certo, l'autenticazione passwordless è diventata più accurata negli ultimi anni. Microsoft supporta ufficialmente le opzioni passwordless in Windows 10 e 11, tuttavia, le password non ci abbandoneranno così facilmente, rimarranno ancora per decenni, perché vi sono innumerevoli casi d'uso che ancora le richiedono.

Questo significa che è necessario continuare ad alzare l’attenzione sulla protezione delle password. Però questa attenzione - secondo Nachreiner - dovrebbe spostarsi dalla password alla Multi Factor Authentication. Per fare una provocazione, il manager lancia l’idea di istituire un "World MFA Day", che potrebbe essere più efficace per rafforzare le identità digitali.

Perché MFA è meglio di passwordless

Il dibattito è aperto da tempo. I sostenitori delle tecniche di autenticazione senza password reputano che il problema sia l’utente, e che sgravandolo dalla responsabilità di definire e gestire una password i problemi di sicurezza sparirebbero. Dall’altra parte c’è chi ricorda, come Nachreiner, che alcune opzioni passwordless soffrono degli stessi problemi delle password. Così come le password, anche i certificati digitali e le chiavi possono essere persi o rubati. Ci sono innumerevoli casi di violazioni della biometria e dell’inefficacia persino dei token hardware a fronte di certi attacchi sofisticati.

Il nocciolo della questione, quindi, non è il metodo con cui ci autentichiamo ad app e servizi, ma l’impiego di un singolo fattore di autenticazione, che per sua natura non sarà mai perfettamente resiliente a un attacco.

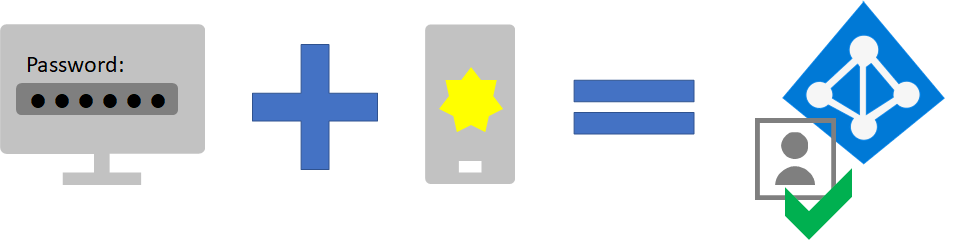

Da qui la proposta: l'unico modo per rallentare gli attaccanti è combinare più fattori di autenticazione. Senza inventarsi nulla, è quello che già fa la MFA, combinando ad esempio qualcosa che si è (un’impronta biometrica, scansioni facciali, eccetera), qualcosa che si ha (come una chiave hardware o un telefono cellulare) e qualcosa che si conosce (come una password). Così facendo, anche se un attaccante dovesse ottenere l'accesso a uno di questi token, come la password utente, non sarebbe comunque in grado di accedere al servizio, all’app, alla rete, senza il secondo (e talvolta terzo) token di autenticazione.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Falla decennale nel kernel Linux concede i privilegi di root

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab