Spionaggio industriale: istituzioni pubbliche ed enti militari sotto attacco

Attacchi mirati a imprese del settore militare-industriale e a istituzioni pubbliche in diversi Paesi dell'Europa orientale e in Afghanistan per mano di un APT cinese.

Sono riusciti a prendere il controllo sulle infrastrutture IT delle vittime i cyber criminali che hanno attaccato imprese del settore militare-industriale e istituzioni pubbliche in diversi Paesi dell'Europa orientale e in Afghanistan. I sospetti sui potenziali colpevoli convergono sul gruppo APT TA428, sponsorizzato dalla Cina.

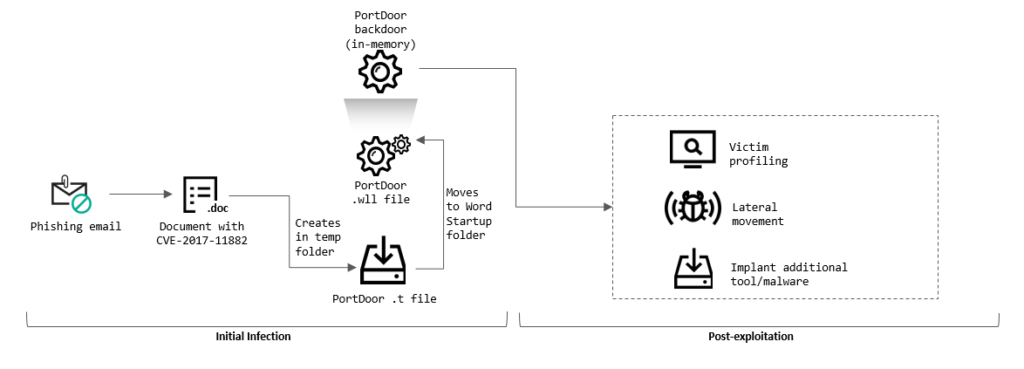

I fatti risalgono a gennaio 2022, quando i ricercatori di Kaspersky hanno assistito a diversi attacchi avanzati che avevano l’obiettivo di accedere alle informazioni private delle aziende e ottenere il controllo dei sistemi IT. La catena di attacco iniziava con email di phishing preparate con estrema attenzione, che includevano informazioni che non erano di dominio pubblico.

Fase iniziale dell'infezione

Fase iniziale dell'infezione

Questo, secondo gli esperti, rivela una fase di selezione degli obiettivi e di preparazione degli attacchi particolarmente meticolosa. In allegato c’era un documento Microsoft Word con codice dannoso che sfruttava una vulnerabilità nota di Microsoft Equation Editor capace di aprire all’esecuzione di codice arbitrario.

Una volta entrati in rete, gli attaccanti hanno utilizzato sei diverse backdoor contemporaneamente per essere certi di poter comunicare con i sistemi infetti nonostante le attività di detection. È tramite queste backdoor che è stato possibile controllare i sistemi infetti e raccogliere dati riservati. L’aspetto più preoccupante è che il controller di dominio e il controllo completo di tutte le workstation e i server dell'organizzazione target venivano trasferiti direttamente agli attaccanti. In un caso i cyber criminali sono riusciti persino a prendere il sopravvento sul centro di controllo delle soluzioni di cybersecurity.

A svelare la matrice cimese è stato l’impiego di un malware simile a quello distribuito da TA428 APT, un gruppo APT di lingua cinese. Tutti i dettagli su questo attacco sono pubblicati sulla pagina ufficiale di Kaspersky.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab