Fornitori: meglio pochi, ma buoni e interoperabili

Una survey Gartner indica che le aziende ne hanno abbastanza della complessità della cyber security: ora puntano al consolidamento dei fornitori e delle piattaforme

Interfacciarsi con troppi vendor di cyber security, magari anche un po' rigidi nelle loro relazioni, e cercare di far collaborare troppe soluzioni di protezione diverse sono due probemi che le imprese utenti si sono stancate di affrontare. La soluzione? Mettere mano all'infrastruttura di sicurezza e "sfoltirla" pesantemente per ridurne la complessità. Questo intende fare nel prossimo futuro la maggioranza delle aziende, secondo quanto delineato da una indagine di Gartner.

La scelta di "sfoltire" la cyber security non è legata a considerazioni economiche. Solo il 29% del campione ha indicato che si aspetta in futuro di spendere meno in licenze. I fattori che spingono maggiormente verso la riduzione dei fornitori sono invece la volontà di ridurre la complessità della cyber security e il desiderio - espresso dal 65% del campione - di migliorare la propria postura in termini di esposizione al rischio.

Il 75% del campione dell'indagine Gartner ha dichiarato che già nel corso di quest'anno intende perseguire il consolidamento del parco fornitori di sicurezza. Una percentuale che due anni fa era decisamente più bassa: il 25%. In parte questo lavoro di "selezione" dei fornitori è già bene in corso, perché la maggioranza (57%) delle aziende del campione sta già lavorando con meno di dieci vendor per la cyber security.

D'altro canto, spiegano gli analisti, il consolidamento dei fornitori non è per forza sinonimo di risparmi economici a breve termine. Ci vogliono almeno due anni prima che la razionalizzazione della propria infrastruttura si concretizzi davvero. E prima di questi due anni si pagano i costi derivanti dall'abbandono dei fornitori che si hanno già. C'è poi sempre il rischio che le fusioni e le acquisizioni, assai frequenti nel mondo della cyber security, cambino lo scenario tecnologico che un'azienda utente si era prefissata.

Se tre quarti delle aziende mirano al consolidamento dei fornitori, perché il restante 25% no? In molti casi non è perché l'argomento non interessi: è il consolidamento stesso che appare difficile da gestire. Un terzo circa delle aziende che non lo stanno perseguendo spiega che non ha abbastanza tempo per dedicarvisi. Un altro terzo, invece, che è bloccato in una sorta di lock-in: ha partnership con i suoi vendor che risultano ora troppo rigide.

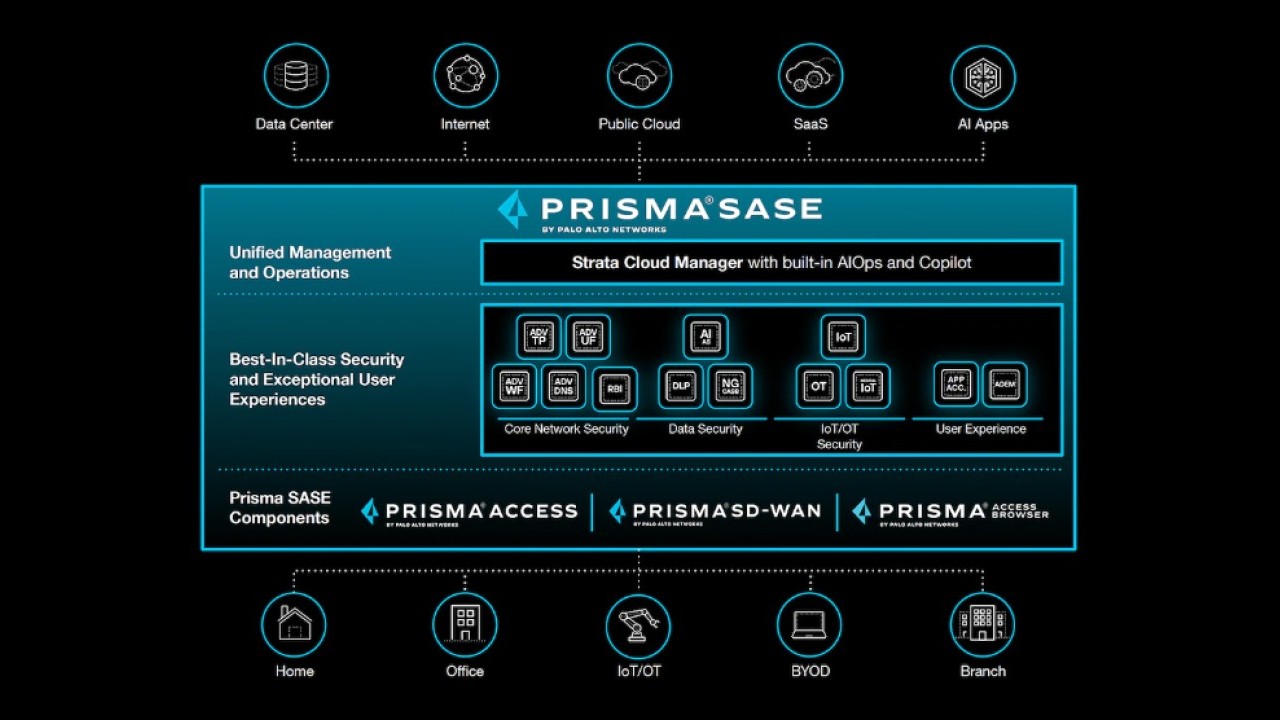

Il fascino di SASE e XDR

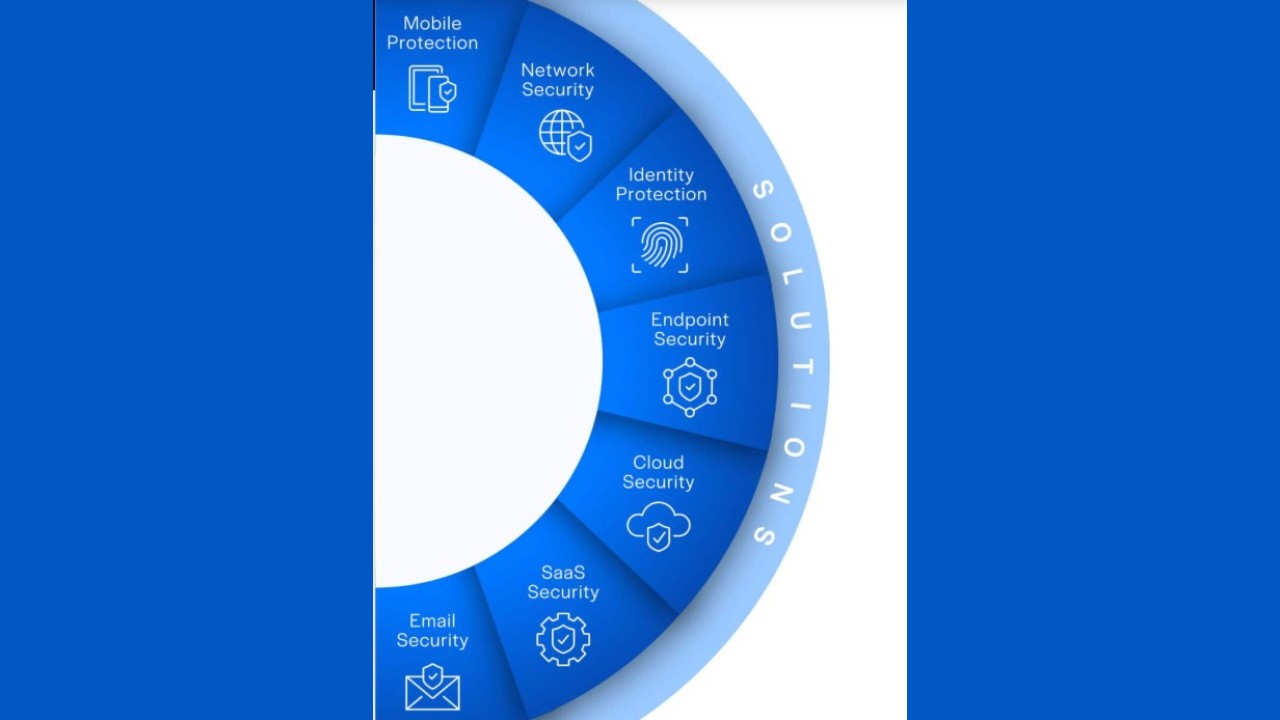

La ricerca di semplicità e integrazione da parte delle aziende avvantaggia le offerte che sono già di per sé consolidate. In particolare le piattaforme XDR per la protezione degli endpoint e le soluzioni SASE per la sicurezza trasversale dal centro alla periferia della rete. Gartner ritiene che XDR e SASE siano in generale opzioni interessanti per iniziare un percorso di consolidamento, una impressione confermata dalla survey.

Il 41% del campione di Gartner indica che adotterà soluzioni SASE entro la fine dell'anno, una percentuale che sale al 54% nel caso dell'adozione prevista di XDR. Chi ha già adottato piattaforme XDR indica in maggioranza (57%) che ora riesce a risolvere più velocemente i problemi di sicurezza. Mentre più del 50% delle aziende del campione ha avviato progetti SASE per semplificare la gestione delle policy legate a reti e sicurezza.

Al momento le piattaforme SASE e XDR sono considerate abbastanza vantaggiose da non richiedere una ulteriore integrazione. Le aziende utenti, cioè, preferiscono che restino ambienti distinti, anche se interoperabili. L'interoperabilità è richiesta a larga maggioranza (89%) dal campione, ma una buona fetta (46%) indica anche che mantenere le piattaforme separate dà la flessibilità per potere, in questo momento del mercato, scegliere le funzioni di protezione che più interessano.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Palo Alto Networks partner tecnologico di AI Sicura

07-05-2026

Proofpoint apre a Parigi, strizza l’occhio a sovranità e AI europea

07-05-2026

Netskope One AgentSkope: AI agentica per SOC e NOC

07-05-2026

Il servizio MDR di Integrity360: la fine del modello reattivo e l'arrivo dell'intelligenza artificiale

07-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab