Nuova backdoor Linux del gruppo APT SparklingGoblin

SparklingGoblin prende di mira soprattutto l'Asia orientale e sudorientale. È presente in tutto il mondo e ha una varietà di obiettivi, con particolare attenzione al settore universitario

Attacca soprattutto vittime in Asia, ma le sue attività hanno lasciato tracce anche in numerose organizzazioni e settori verticali in tutto il mondo, con particolare attenzione al comparto universitario. Parliamo del gruppo APT SparklingGoblin, noto per l’uso di una backdoor soprannominata SideWalk, che finora aveva minacciato solo sistemi Windows. Una ricerca condotta dai ricercatori di ESET, invece, rivela l’esistenza anche di una variante Linux.

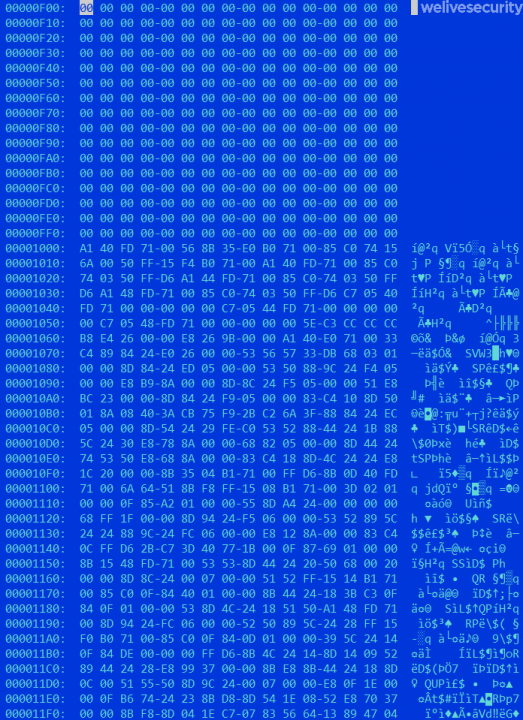

Tutto è iniziato nel 2021, quando ESET ha rilevato in un codice una backdoor Linux che era stata battezzata StageClient in virtù della stringa StageClient che appariva a molteplici riprese nel codice. Ricerche condussero a un post sulla botnet Specter descritta da 360 Netlab, in cui si parlava di una backdoor Linux modulare con configurazione flessibile che utilizzava una variante di crittografia ChaCha20.

Solo in seguito sono emerse le molteplici somiglianze di codice tra la variante Linux poi soprannominata SideWalk Linux e vari tool del gruppo APT, fra cui un indirizzo C&C (Command&Control) già sfruttato da SparklingGoblin. Come spiegano i ricercatori, la backdoor SideWalk è un po’ il marchio di fabbrica di SparklingGoblin e la sua particolarità è l'uso di più thread per eseguire un singolo compito specifico.

Ebbene, sia nella variante Linux sia in quella Windows sono presenti cinque thread eseguiti simultaneamente, ciascuno dei quali ha un compito specifico. Quattro comandi non sono implementati o sono implementati in modo diverso nella variante Linux. Le similitudini includono anche lo stesso ChaCha20 customizzato, l'architettura software, la configurazione e l'implementazione del resolver dead-drop.

I ricercatori spiegano che ci sono anche delle novità sul piano tecnico, che comunque non inficiano l’attribuzione: la variante Windows di SideWalk è stata sviluppata in modo da nascondere gli obiettivi del suo codice. Sono stati rimossi tutti i dati e il codice non necessari per la sua esecuzione e criptato il resto. D'altra parte, le varianti Linux contengono simboli e lasciano alcune chiavi di autenticazione uniche e altri artefatti non criptati, il che rende il rilevamento e l'analisi molto più facile.

Il gruppo è da ritenersi particolarmente pericoloso, perché nelle attività viste finora è riuscito a compromettere diversi server, tra cui un server di stampa, uno di posta elettronica.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Competenze e leadership nell’era dell’AI: l’analisi di SentinelOne

24-04-2026

Identità compromesse: quando l'attaccante non forza la porta

24-04-2026

GopherWhisper, nuova APT cinese nascosta nei servizi SaaS

24-04-2026

Agenti AI all’assalto del cloud: un esperimento mostra dove può spingersi l’automazione

23-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab