Minacce più gravi durante le vacanze: il SOC non è più un’opzione

Una analisi approfondita dei dati di monitoraggio rivela che gli attacchi più insidiosi si verificano nei periodi in cui i team di sicurezza sono più sguarniti.

Fra giugno e settembre le principali minacce sono state i login di Microsoft 365 da nazioni sospette (corrispondenti al 40% degli attacchi) e, a seguire, le comunicazioni dalla rete verso noti indirizzi IP pericolosi (15%). Al terzo posto i tentativi di autenticazione utente con attacchi brute force (10%). Sono i dati estrapolati dalla piattaforma XDR di Barracuda e dal suo Security Operations Centre, che colleziona dati provenienti dai clienti e dai partner MSP.

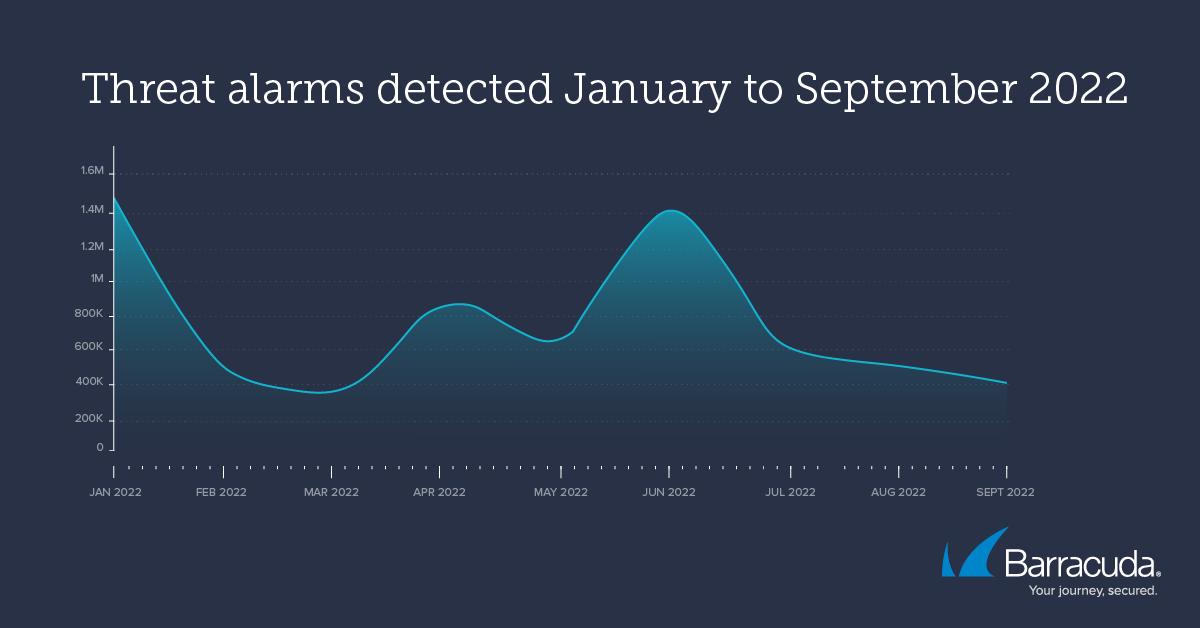

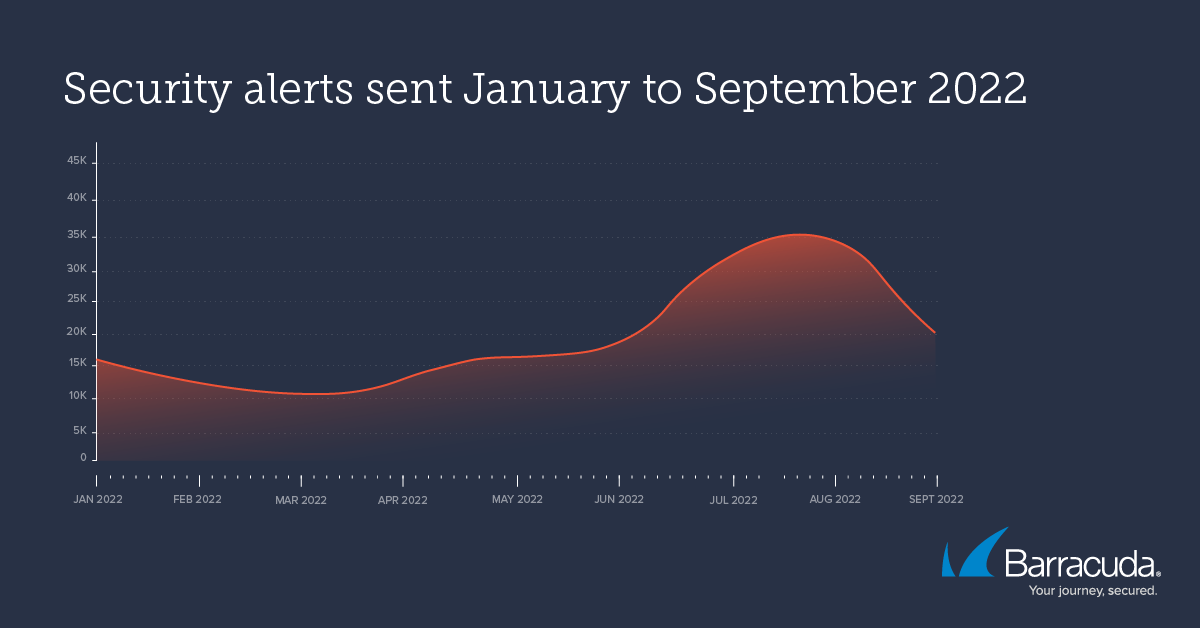

A gennaio 2022 il numero degli allarmi rilevati dalla piattaforma XDR ha raggiunto un picco di 1,4 milioni, prima di crollare bruscamente di quasi tre quarti (71,4%). Analogamente, c’è stato un secondo picco di 1,4 milioni a giugno, seguito da un simile ma più graduale declino fra luglio e agosto.

Se si va oltre e si considera quanti degli allarmi hanno innescato un alert di sicurezza per il cliente in seguito a un'accurata analisi degli esperti di minacce di Barracuda, il quadro cambia. A gennaio, solo l’1,25% degli allarmi, cioè 1 su 80 (17.500), è stato abbastanza serio da giustificare un’allerta di sicurezza per il cliente. Ma spostandosi al periodo compreso tra giugno e settembre, il tasso sale a 1 su 5 (96.428).

|

|

In altre parole, questo significa che i cyber attacchi si concentrano maggiormente quando nelle aziende e all’interno dei team di sicurezza scarseggiano le risorse, per esempio nei fine settimana, di notte o durante i periodi di vacanza, come in estate. È un elemento di cui tenere conto in vista delle prossime festività.

Detto questo, il volume, la natura e l’intensità delle cyber minacce rivolte alle organizzazioni varia nel tempo, riflettendo i mutevoli comportamenti degli hacker, ma anche il miglioramento delle metodologie di sicurezza e il perfezionamento dell’intelligence.

Passiamo quindi all’analisi delle maggiori minacce rilevate. I login riusciti a Microsoft 365 provenienti da nazioni sospette ha rappresentato da solo il 40% dei casi totali nel periodo di 90 giorni tra l’inizio di giugno e la fine di settembre. Le nazioni ritenute sospette dai sistemi includono Russia, Cina, Iran e Nigeria. Qualora un attacco del genere andasse a buon fine, l’intruso avrebbe potenzialmente accesso a tutti gli asset connessi e integrati che la vittima conserva nella piattaforma.

Sul fronte delle comunicazioni su un indirizzo IP noto, l’attacco corrispondente al 15% dei casi totali del periodo. Comprende tutti i tentativi di comunicazione malevola da un dispositivo interno alla rete verso un sito web, o server di comando e controllo noto, eccetera. Chiudiamo con il più classico degli attacchi, quello brute force: ha riguardato il 10% dei casi totali. Ricordiamo che si tratta di attacchi automatizzati che cercano di superare le difese di un’azienda semplicemente inserendo il maggior numero possibile di combinazioni di username e password.

|

|

La difesa da questi attacchi richiede un rafforzamento delle misure di sicurezza essenziali, come l’abilitazione dell’autenticazione multifattore (MFA) in tutti i sistemi e applicazioni, la presenza di copie di backup per tutti i sistemi critici e la disponibilità di una soluzione di sicurezza che includa la protezione dell’email e l’Endpoint Detection and Response (EDR).

Nevralgici sono inoltre la visibilità sull’intera infrastruttura IT e la presenza di un SOC continuativo (24x7), sia esso interno all’azienda o erogato da un fornitore di servizi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

WatchGuard Rai: AI agentica pensata per gli MSP

08-05-2026

Palo Alto Networks partner tecnologico di AI Sicura

07-05-2026

Proofpoint apre a Parigi, strizza l’occhio a sovranità e AI europea

07-05-2026

Netskope One AgentSkope: AI agentica per SOC e NOC

07-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab