APT cinesi contro Paesi europei: la nuova campagna SmugX

Una serie di attacchi finalizzati allo spionaggio hanno avuto come protagonista un APT cinese interessato alla politica interna ed estera di diversi Paesi europei.

Negli ultimi due mesi i ricercatori di Check Point Research hanno monitorato l'attività di un APT cinese che prende di mira i Ministeri degli Esteri e le Ambasciate europee. Questa novità, affiancata ad altre attività cinesi rilevate in precedenza, sono interpretate come un indicatore del crescente interesse della Cina verso l’Europa, con particolare riferimento alla politica interna ed estera. Nel dettaglio, l'attività descritta da CPR utilizza nuovi metodi di consegna (in particolare l’HTML Smuggling, una tecnica in cui gli attaccanti nascondono payload dannosi all'interno di documenti HTML) per implementare una nuova variante di PlugX, un impianto comunemente associato a un'ampia varietà di APT cinesi. Il payload è simile a quello riscontrato nelle vecchie varianti di PlugX, ma il nuovo metodo di consegna consente bassi tassi di rilevamento, che hanno permesso alla campagna di passare inosservata.

La campagna è stata battezzata SmugX e si sovrappone all'attività segnalata in precedenza e riconducibile ad APT cinesi noti come RedDelta e Mustang Panda, entrambi correlati con il gruppo Camaro Dragon. Gli elementi di cui gli investigatori sono al momento in possesso non permettono tuttavia di associare con certezza la campagna SmugX al gruppo Camaro Dragon.

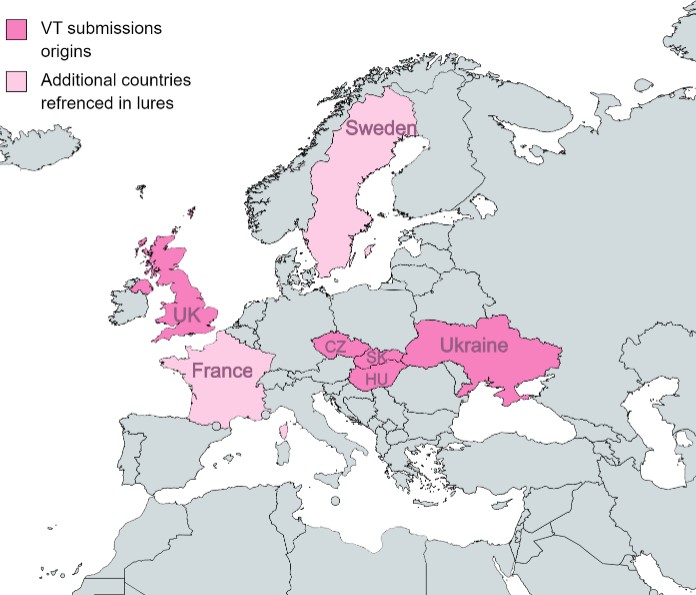

L’attività è in corso almeno da dicembre 2022 e finora ha interessato Regno Unito, Francia, Svezia, Ucraina, Repubblica Ceca, Ungheria e Slovacchia. Nel corso dell’indagine CPR ha collezionato diversi campioni di materiale utilizzato come esca: una lettera dell'ambasciata serba a Budapest, un documento che definisce le priorità della presidenza svedese del Consiglio dell'Unione Europea, un invito a una conferenza diplomatica emesso dal Ministero degli Affari Esteri ungherese e un articolo relativo a due avvocati cinesi per i diritti umani. Gli argomenti e i destinatari lasciano intuire che il probabile obiettivo della campagna fosse lo spionaggio.

I Paesi coinvolti

I Paesi coinvolti

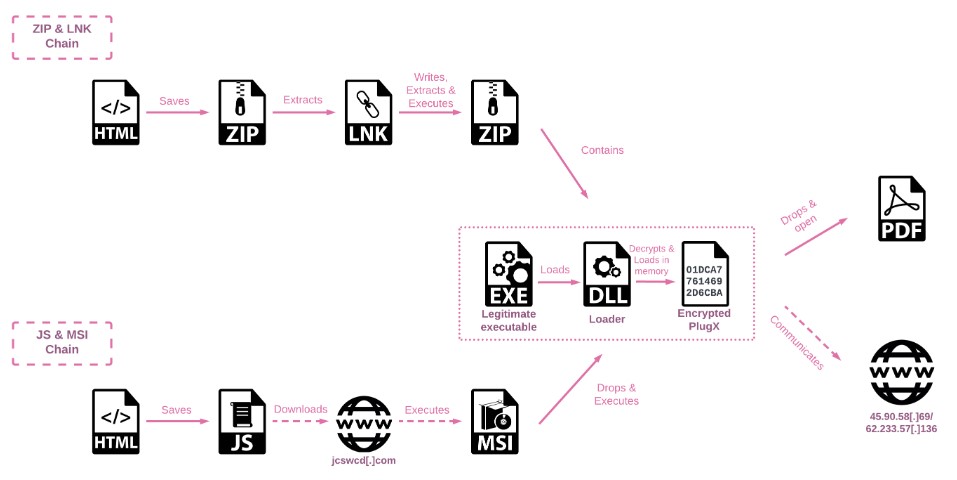

Catene di attacco

Sul piano tecnico, dalle indagini è emerso che gli attacchi SmugX si sviluppano sulla base di due catene di infezione differenti, accomunate dallo sfruttamento del sopraccitato HTML Smuggling. Una variante della campagna recapita alla potenziale vittima un archivio ZIP con un file LNK che esegue un PowerShell all'avvio ed estrae un archivio che viene salvato nella directory temporanea di Windows. Come spesso capita, tale archivio contiene diversi file di cui uno del tutto legittimo (l’eseguibile) e due DLL non correlate all'applicazione, caricate tramite una tecnica chiamata sideload DLL. È una di queste librerie a contenere il trojan di accesso remoto PlugX (RAT), che verrà poi eseguito tramite PowerShell.

Nella seconda variante l’HTML Smuggling viene impiegato per scaricare un file JavaScript che esegue un file MSI (hanno questa estensione i file del pacchetto di installazione di Windows usati per distribuire gli aggiornamenti) dopo averlo scaricato dal server di comando e controllo dell'attaccante. L'MSI crea una nuova cartella in cui memorizza tre file: un eseguibile legittimo, la DLL del loader e il payload PlugX crittografato. Nuovamente, viene eseguito il programma legittimo e il malware PlugX viene caricato in memoria tramite sideload DLL nel tentativo di evitare la detection. Per garantire la persistenza, il malware crea una directory nascosta in cui memorizza i file DLL eseguibili legittimi e dannosi e aggiunge il programma alla chiave di registro "Run".

Le due catene di attacco

Le due catene di attacco

Che cos’è PlugX

Abbiamo visto che entrambe le catene di attacco portano all’installazione del malware PlugX. Si tratta di un RAT modulare che è stato utilizzato da più APT cinesi a partire dal 2008 e nel corso degli anni è stato sfruttato anche dal cybercrime. Viene fornito con una vasta gamma di funzioni fra cui l'esfiltrazione di file, l'acquisizione di schermate, il keylogging e l'esecuzione di comandi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Palo Alto Networks partner tecnologico di AI Sicura

07-05-2026

Proofpoint apre a Parigi, strizza l’occhio a sovranità e AI europea

07-05-2026

Netskope One AgentSkope: AI agentica per SOC e NOC

07-05-2026

Il servizio MDR di Integrity360: la fine del modello reattivo e l'arrivo dell'intelligenza artificiale

07-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab