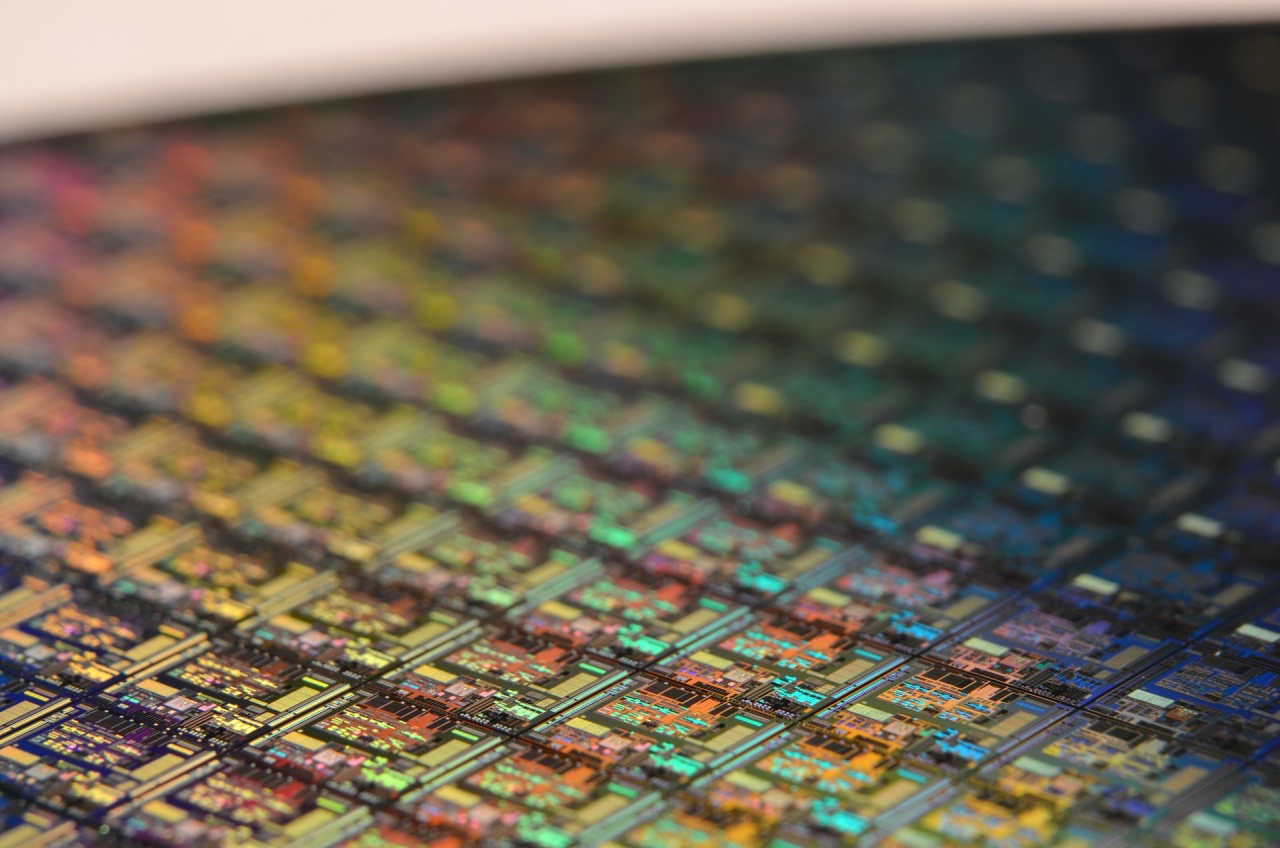

Nasce il Secure Microchip Made in Italy

TIM e Telsy hanno sviluppato un processore crittografico per mettere in sicurezza i device e i loro dati

Garantire la sicurezza e la privacy dei dispositivi e dei loro dati è, alla fine, una questione di cifratura e di fiducia. Di cifratura, perché l'encryption delle informazioni sensibili è sempre il modo ragionevolmente migliore per proteggerle. Di fiducia, perché appena si accetta l'approccio della cifratura ci si pone una domanda di "livello logico" superiore: quanto posso fidarmi delle tecnologie che uso per proteggere le mie informazioni?

La domanda ha senso perché la protezione dei dati attraverso la cifratura oggi si basa, per essere davvero efficace, anche su chip e processori hardware dedicati. Che svolgono diverse operazioni collegate alla encryption e decryption delle informazioni e ne conservano una parte in una "enclave" sicura e protetta da modifiche e tampering. L'utente medio non può certo andare a vedere "dentro" chip e processori come vanno le cose, quindi si deve fidare delle capacità, della robustezza e ovviamente della buona fede del fornitore dei chip.

Nell'era della geopolitica che sconfina anche nelle tematiche di cybersecurity, preoccuparsi dell'affidabilità dei propri fornitori hardware e della loro supply chain non è così strano. Da Snowden in poi sappiamo che a pensare digitalmente male si fa peccato ma si rischia anche di indovinare. Così l'appeal di soluzioni crittografiche europee, meglio ancora Made in Italy, aumenta. Un'esigenza che TIM e Telsy hanno ora soddisfatto con la realizzazione di un "secure chip" tutto italiano per la cifratura in hardware, utilizzabile in molti ambiti applicativi.

Tecnicamente, quello che le due aziende italiane chiamano Secure Microchip è un "secure element" crittografico, ossia un chip "blindato" e dotato di un firmware specifico per eseguire operazioni di cifratura e cybersecurity in maniera autonoma rispetto al sistema a cui è collegato e che deve proteggere. Un secure element esegue solo specifiche applicazioni sue proprie e non modificabili, memorizza in maniera protetta dati di sicurezza come password o informazioni biometriche, è programmato perché solo determinati moduli applicativi o componenti hardware possano accedervi, individua eventuali tentativi di manomissione.

Dal punto di vista della cifratura in senso stretto, un secure element rappresenta la cosiddetta Root of Trust, ossia l'elemento per definizione - e per assunzione - affidabile in una architettura qualsiasi di cifratura. Avendo questo ruolo, è la "sorgente" di elementi crittografici fondamentali come chiavi cifratura e decifratura, firme digitali, numeri casuali.

"Il progetto del Secure Microchip - spiega in questo senso Telsy - nasce con lo scopo di realizzare un microcontrollore italiano per applicazioni di sicurezza che rispecchi caratteristiche di sovranità e indipendenza tecnologica del design logico, architetturale e funzionale di chip nazionali, con un’architettura di sicurezza forte e meccanismi di attivazione crittografici proprietari che garantiscano lo Zero Trust della soluzione, dal ciclo di produzione hardware alla consegna finale all’utilizzatore".

Il Secure Microchip italiano è pensato per la messa in sicurezza di ambienti IT e OT, infrastrutture critiche, reti Internet of Things, dispositivi mobili, mezzi militari e sistemi d’arma. "Il microprocessore rappresenterà una risposta concreta anche alle esigenze di sicurezza delle piccole e medie imprese e per tutti quei soggetti che, a breve, dovranno dotarsi di sistemi più solidi o adeguarsi agli stringenti requisiti di cybersicurezza contenuti nel Cyber Resilience Act e nelle Direttive UE NIS2 e CER", spiega poi Telsy.

Il Secure Microchip viene "impacchettato" in diversi formati fisici, utilizzabili a seconda dei diversi sistemi con cui devono integrarsi per proteggere le loro informazioni. Molto spesso sara usato come chip integrato classico, da montare su scheda elettronica. Ne esiste però anche una versione estraibile microSD e ne sarà svluppata una versione in formato SIM. Tutte le versioni contengono lo stesso circuito integrato ed espongono le stesse funzionalità.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

OT e IoT nel mirino: minacce, vulnerabilità e reti wireless

05-05-2026

WEF: dati, vantaggi e guida all'adozione dell'AI nella cybersecurity

05-05-2026

L'AI come operatore offensivo: zero-day scoperti in pochi minuti

05-05-2026

Shadow AI nelle aziende: rischi e opportunità per gli MSP

05-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab