Gruppi ransomware emergenti: occhio a Repellent Scorpius

Nato da poco ma con affiliati di grande esperienza, il nuovo gruppo RaaS usa un’arma dall’alto potenziale distruttivo.

Il ransomware Cicada3301 di cui abbiamo parlato di recente è legato a doppio filo con il gruppo RaaS soprannominato Repellent Scorpius, recentemente identificato dalla Unit 42 di Palo Alto Networks, che ne stava monitorando le attività da maggio 2024, quando si è manifestato per la prima volta attraverso un’operazione di estorsione multipla. L’indagine di Unit 42 si è basata su diverse segnalazioni e analisi forensi degli attacchi e ha messo in luce che, pur essendo nuovo, il gruppo in questione ha già dimostrato una buona organizzazione e una notevole rapidità di espansione, grazie al reclutamento di affiliati e all’impiego di strumenti di attacco avanzati.

Le attività di Repellent Scorpius

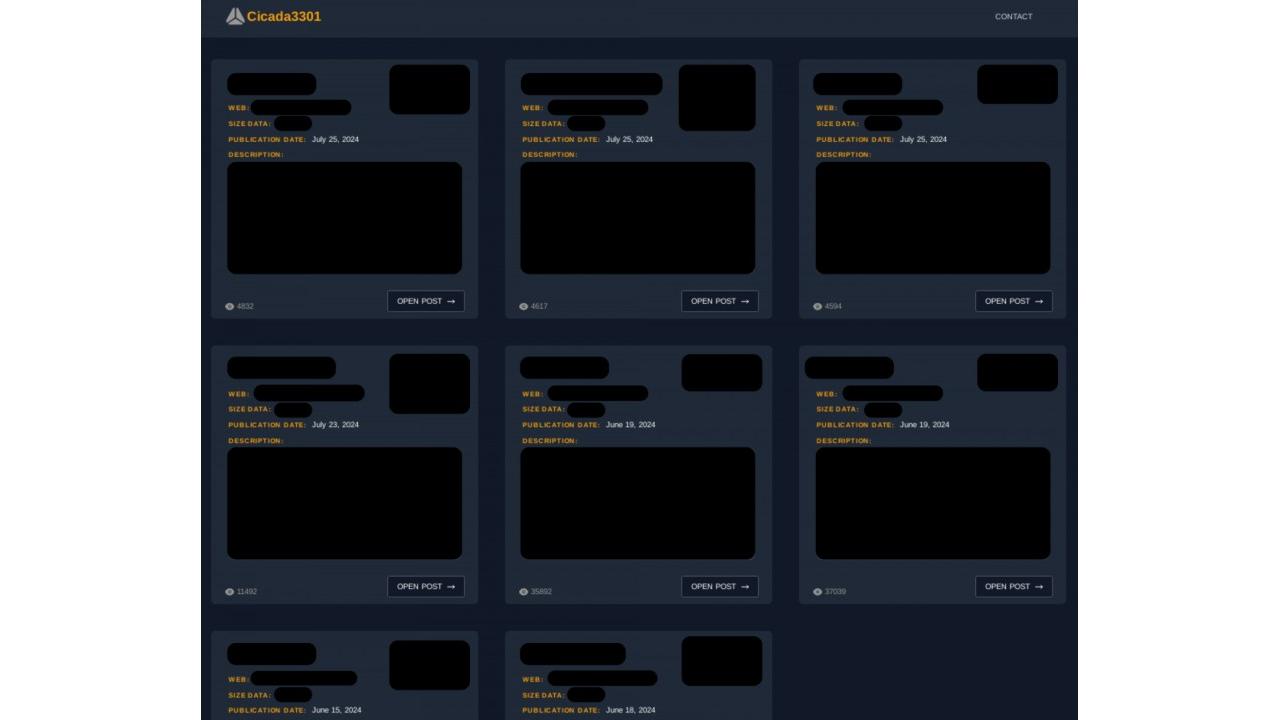

Il sito di rivendicazione di Repellent Scorpius indica un rapido intensificarsi delle attività. Come tutti i siti di leak, viene usato per pubblicare i dati rubati alle vittime nel caso di mancato pagamento del riscatto. Unit 42 associa alla iperattività di questo gruppo l’uso del ransomware Cicada3301.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Il sito di rivendicazione di Cicada3301 a luglio 2024Un altro elemento interessante riguarda la tempistica: anche se il gruppo sembra attivo solo da maggio 2024, gli analisti hanno trovato tracce dell’uso di dati rubati in incidenti antecedenti da parte di Repellent Scorpius. Per questo gli esperti non escludono che Repellent Scorpius possa aver ereditato o acquistato informazioni da altri gruppi criminali, oppure che i suoi affiliati fossero già attivi in passato con altri gruppi. È una ipotesi verosimile, in quanto gli scambi di risorse tecniche o umane tra gruppi criminali non è raro nella community del cybercrime.

Il sito di rivendicazione di Cicada3301 a luglio 2024Un altro elemento interessante riguarda la tempistica: anche se il gruppo sembra attivo solo da maggio 2024, gli analisti hanno trovato tracce dell’uso di dati rubati in incidenti antecedenti da parte di Repellent Scorpius. Per questo gli esperti non escludono che Repellent Scorpius possa aver ereditato o acquistato informazioni da altri gruppi criminali, oppure che i suoi affiliati fossero già attivi in passato con altri gruppi. È una ipotesi verosimile, in quanto gli scambi di risorse tecniche o umane tra gruppi criminali non è raro nella community del cybercrime.

Per ora di questa minaccia si sa poco: le informazioni pubblicate non permettono di circoscrivere con certezza settori specifici o aree geografiche che identificano gli obiettivi prediletti. È noto però che il malware è impostato per non attivarsi all’interno dei Paesi della Comunità degli Stati Indipendenti (CSI), quindi si presuppone un legame con gli ambienti criminali di lingua russa. È invece certo che l’obiettivo principale di Repellent Scorpius è il profitto economico, ottenuto attraverso la cosiddetta doppia estorsione.

La catena di attacco

Il modus operandi del gruppo segue una catena di attacco ormai consolidata nell’ambito ransomware. La fase iniziale di attacco prevede l’accesso ai sistemi della vittima attraverso credenziali compromesse, spesso acquistate da broker specializzati. Una volta ottenuto l’accesso, Repellent Scorpius utilizza strumenti legittimi per muoversi lateralmente in rete e diffondere il ransomware. Tra questi, uno dei più gettonati è PsExec, un tool legittimo di Microsoft che permette di eseguire comandi su altri computer nella rete e che viene sfruttato per distribuire il ransomware su più macchine, aumentando il danno potenziale e di conseguenza anche la leva estorsiva.

Oltre all’abilità tecnica, uno degli elementi che rende Repellent Scorpius particolarmente preoccupante è la sua continua evoluzione. Nel corso dell’indagine gli esperti di Unit 42 hanno osservato una nuova versione del ransomware Cicada3301 rilasciata nel luglio 2024, che presenta alcune differenze rispetto alle versioni precedenti, come per esempio l’aggiunta di nuove opzioni nella riga di comando, fra cui l'argomento --no-note che impedisce la scrittura della nota di riscatto sul sistema della vittima. Si tratta di un dettaglio che suggerisce che il gruppo stia cercando più flessibilità per risultare difficile da tracciare agli investigatori.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Cyberspionaggio: la catena di attacco che potrebbe arrivare in Europa

10-06-2026

Sovranità dei dati: Netskope estende la copertura a 24 Paesi

10-06-2026

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab