Ransomware Shade, pubblicate di chiavi di decodifica

Il gruppo di cyber criminali dietro al ransomware Shade ha pubblicato le chiavi di decodifica e ha chiesto scusa alle vittime per i danni inferti.

Il gruppo di cyber criminali dietro al ransomware Shade (Troldesh) ha pubblicato oltre 750.000 chiavi di decodifica. Le vittime del famigerato ransomware Shade potranno, anche se in alcuni casi dopo lungo tempo, recuperare i dati rubati. Oltre al gesto, il gruppo criminale si è scusato per i danni che ha causato alle sue vittime.

Shade è stato considerato una delle minacce più pericolose nello scenario del crimine informatico. Era attivo almeno dal 2014, quando è stata rilevata la prima, massiccia infezione. A differenza di altri ransomware che non colpivano vittime di lingua russa, Shade colpiva anche computer localizzati in Russia e Ucraina. Probabilmente i criminali che lo usavano non erano di nazionalità russa.

L'impennata delle infezioni si registrò a ottobre 2018, e rimase costante fino alla fine dell'anno. Concesse una pausa solo per Natale, a metà gennaio 2019 aveva già raddoppiato la sua diffusione. Fra le sue vittime più illustri ci sono aziende nei settori dell'alta tecnologia, dell'ingrosso e dell'istruzione.

La distribuzione di Shade avveniva tramite campagne spam di malware e kit di exploit. Infettava i computer Windows. Appena contratta l'infezione, veniva modificato lo sfondo del desktop per annunciare l'azione criminale. Il ransomware creava anche un file di testo sul desktop, denominato README1.txt, che includeva le istruzioni per contattare i truffatori ed effettuare i pagamenti.

La distribuzione di Shade avveniva tramite campagne spam di malware e kit di exploit. Infettava i computer Windows. Appena contratta l'infezione, veniva modificato lo sfondo del desktop per annunciare l'azione criminale. Il ransomware creava anche un file di testo sul desktop, denominato README1.txt, che includeva le istruzioni per contattare i truffatori ed effettuare i pagamenti.

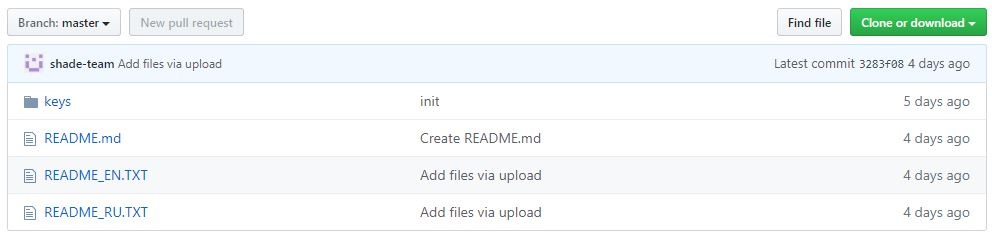

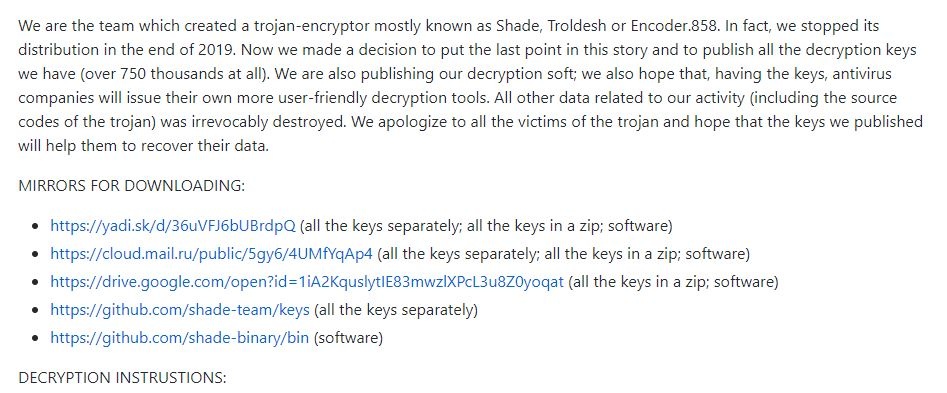

Gli attacchi di Shade sono spariti con la fine del 2019. Successivamente i suoi autori hanno creato un repository su GitHub in cui hanno annunciato che avevano deciso di smettere di distribuire il ransomware. Hanno anche pubblicato tutte le istruzioni per recuperare i file utilizzando le chiavi di decodifica che hanno diffuso.

Il repository include un programma per la decodifica, cinque chiavi principali, e oltre 750.000 chiavi da consegnare alle vittime. Ovviamente erano allegate le istruzioni per usare il tutto. I ricercatori di Kaspersky Lab hanno confermato che le chiavi di decodifica sono valide. Le stanno usando per generare uno strumento di decodifica facile da usare, battezzato RakhniDecryptor.

I criminali confermano inoltre che tutti i dati relativi alla loro attività (compresi i codici sorgente) sono stati irrevocabilmente distrutti. È un passaggio importante, perché significa che lo stesso codice non potrà più essere usato o manipolato per creare varianti.

Non è la prima volta che si verifica un episodio simile. Lo scorso anno lo sviluppatore del ransomware HildaCrypt consegnò le chiavi di decifrazione a un ricercatore per la sicurezza. In quel caso però non si trattava di un'organizzazione criminale, ma di un giovane che aveva creato il ransomware per gioco. Peccato che poi il suo lavoro sia stato usato per ideare altri ransomware, finalizzati all'estorsione di denaro.

Shade è stato considerato una delle minacce più pericolose nello scenario del crimine informatico. Era attivo almeno dal 2014, quando è stata rilevata la prima, massiccia infezione. A differenza di altri ransomware che non colpivano vittime di lingua russa, Shade colpiva anche computer localizzati in Russia e Ucraina. Probabilmente i criminali che lo usavano non erano di nazionalità russa.

L'impennata delle infezioni si registrò a ottobre 2018, e rimase costante fino alla fine dell'anno. Concesse una pausa solo per Natale, a metà gennaio 2019 aveva già raddoppiato la sua diffusione. Fra le sue vittime più illustri ci sono aziende nei settori dell'alta tecnologia, dell'ingrosso e dell'istruzione.

La distribuzione di Shade avveniva tramite campagne spam di malware e kit di exploit. Infettava i computer Windows. Appena contratta l'infezione, veniva modificato lo sfondo del desktop per annunciare l'azione criminale. Il ransomware creava anche un file di testo sul desktop, denominato README1.txt, che includeva le istruzioni per contattare i truffatori ed effettuare i pagamenti.

La distribuzione di Shade avveniva tramite campagne spam di malware e kit di exploit. Infettava i computer Windows. Appena contratta l'infezione, veniva modificato lo sfondo del desktop per annunciare l'azione criminale. Il ransomware creava anche un file di testo sul desktop, denominato README1.txt, che includeva le istruzioni per contattare i truffatori ed effettuare i pagamenti.Gli attacchi di Shade sono spariti con la fine del 2019. Successivamente i suoi autori hanno creato un repository su GitHub in cui hanno annunciato che avevano deciso di smettere di distribuire il ransomware. Hanno anche pubblicato tutte le istruzioni per recuperare i file utilizzando le chiavi di decodifica che hanno diffuso.

Il repository include un programma per la decodifica, cinque chiavi principali, e oltre 750.000 chiavi da consegnare alle vittime. Ovviamente erano allegate le istruzioni per usare il tutto. I ricercatori di Kaspersky Lab hanno confermato che le chiavi di decodifica sono valide. Le stanno usando per generare uno strumento di decodifica facile da usare, battezzato RakhniDecryptor.

I criminali confermano inoltre che tutti i dati relativi alla loro attività (compresi i codici sorgente) sono stati irrevocabilmente distrutti. È un passaggio importante, perché significa che lo stesso codice non potrà più essere usato o manipolato per creare varianti.

Non è la prima volta che si verifica un episodio simile. Lo scorso anno lo sviluppatore del ransomware HildaCrypt consegnò le chiavi di decifrazione a un ricercatore per la sicurezza. In quel caso però non si trattava di un'organizzazione criminale, ma di un giovane che aveva creato il ransomware per gioco. Peccato che poi il suo lavoro sia stato usato per ideare altri ransomware, finalizzati all'estorsione di denaro.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

NIS2 in Italia: progressi, criticità e la necessità di una resilienza operativa

28-04-2026

Windows: scoperta tecnica per l’escalation di privilegi via RPC

28-04-2026

Il phishing domina gli attacchi grazie anche agli strumenti AI

28-04-2026

Anthropic e Claude Mythos: tanto rumore per (quasi) nulla

27-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab