Aerei di linea: un attacco potrebbe farli volare come ottovolanti

Con un attacco mirato che interferisce con le comunicazioni in radiofrequenza, e in presenza di certe condizioni, si può far salire e scendere di quota un aereo di linea.

Gli aerei commerciali possono essere vittime di attacchi di spoofing che possono mettere a rischio la sicurezza di equipaggi e passeggeri. La scoperta è da addebitare agli esperti di sicurezza di Pen Test Partners. Hanno ideato un metodo d'attacco che dimostra quanto sia semplice modificare l'altitudine di volo di un aereo di linea.

Tutto è legato al sistema di sicurezza dell'aeromobile, che è conosciuto come Traffic Alert and Collision Avoidance System (TCAS). È un sistema di prevenzione automatica delle collisioni. Se sabotato, può far volare un aereo come se fosse sulle montagne russe, terrorizzando chiunque sia a bordo.

Quello che hanno fatto i ricercatori è stato lo spoofing del TCAS. Hanno usato un dongle di trasmissione digitale USB da 10 dollari e un transponder canaglia per comunicare con gli aerei. Posizionando accuratamente velivoli falsi mediante trasmissioni non autorizzate, sono riusciti a far salire o scendere un velivolo comandato dal pilota automatico.

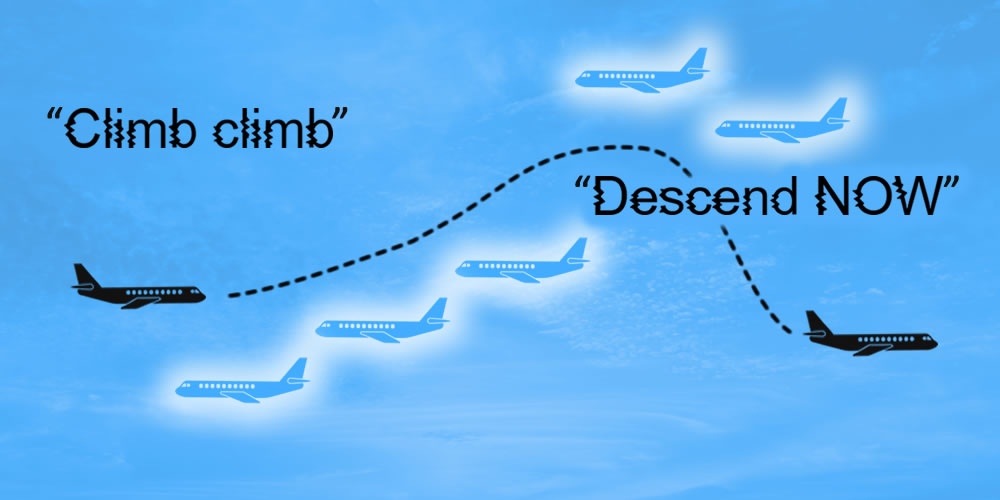

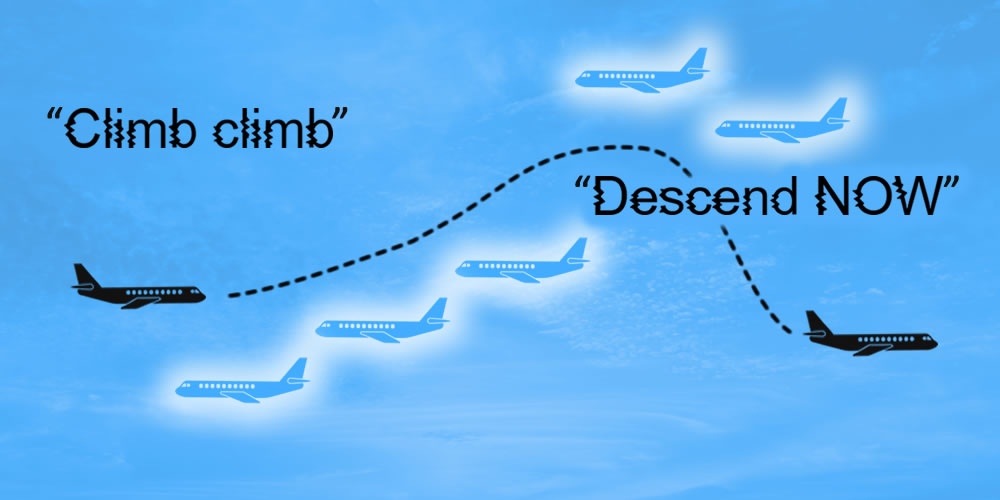

Muro di velivoli falsiIl concetto è piuttosto semplice: inserendo sulla rotta un "muro" di velivoli falsi, il sistema di prevenzione delle collisioni si attiva e varia la quota di crociera per scongiurare il pericolo di collisione. In alcuni casi, principalmente sugli Airbus, l'aeromobile segue automaticamente il TCAS “Resolution Advisory” (il pilota automatico), quindi l'aereo sale o scende.

Muro di velivoli falsiIl concetto è piuttosto semplice: inserendo sulla rotta un "muro" di velivoli falsi, il sistema di prevenzione delle collisioni si attiva e varia la quota di crociera per scongiurare il pericolo di collisione. In alcuni casi, principalmente sugli Airbus, l'aeromobile segue automaticamente il TCAS “Resolution Advisory” (il pilota automatico), quindi l'aereo sale o scende.

Ovviamente l'attacco di prova è stato condotto su un simulatore di volo. L'importanza non è la simulazione, quanto il risultato. L'obiettivo era verificare se fosse possibile far salire o scendere costantemente un aereo come desiderato dall'attaccante. La risposta è stata affermativa: posizionando a dovere le trasmissioni canaglia, l'aereo ha volato come un ottovolante.

La ricerca tiene conto di diversi elementi che erano emersi in molteplici ricerche condotte da diversi gruppi fra il 2012 e oggi. Tutte erano volte a sottolineare la necessità di sistemi di sicurezza informatica nell'ambito dell'aviazione.

A questo giro il focus era puntato sulle comunicazioni in radiofrequenza (RF) legate ai dati del transponder di un aereo. I ricercatori spiegano che "TCAS utilizza le risposte dei transponder radar di sorveglianza secondari. Ne esistono di due tipi per calcolare la posizione di altri velivoli. Mode S trasmette un indirizzo aereo unico a 24 bit insieme ai dati di posizione, di altitudine e GPS. Mode C trasmette un codice transponder a 4 cifre e informazioni sull'altitudine affinché il TCAS calcoli da sé la portata e il rilevamento".

I pacchetti di dati vengono inviati a 1090 MHz utilizzando PPM con codifica Manchester a 1 Mbps. Questa struttura dei dati è facile da decodificare. Basta un dongle USB DVB da 10 dollari per tracciare i dati degli aerei. A questo punto è sufficiente creare un falso "muro" di aeroplani per fare che un aereo salga e scenda.

I pacchetti di dati vengono inviati a 1090 MHz utilizzando PPM con codifica Manchester a 1 Mbps. Questa struttura dei dati è facile da decodificare. Basta un dongle USB DVB da 10 dollari per tracciare i dati degli aerei. A questo punto è sufficiente creare un falso "muro" di aeroplani per fare che un aereo salga e scenda.

Fortunatamente, se il TCAS è disattivato il trucco non funziona. In secondo luogo, i falsi aerei non appaiono sul radar che il pilota ha davanti a sé. Questo permette al pilota di ignorare gli avvertimenti e di mantenere stabile la quota di volo.

Tuttavia, non è raro con i velivoli leggeri che i transponder Mode C e Mode S siano configurati in modo errato. E disattivando il TCAS il pilota rischia di non gestire adeguatamente una segnalazione TCAS corretta.

Inoltre, i controller di terra dispongono di sistemi per identificare il traffico in conflitto. Significa che un controllore di terra attento dovrebbe identificare il traffico come falso prima che il TCAS metta l'aeromobile sulle montagne russe.

Tutto è legato al sistema di sicurezza dell'aeromobile, che è conosciuto come Traffic Alert and Collision Avoidance System (TCAS). È un sistema di prevenzione automatica delle collisioni. Se sabotato, può far volare un aereo come se fosse sulle montagne russe, terrorizzando chiunque sia a bordo.

Quello che hanno fatto i ricercatori è stato lo spoofing del TCAS. Hanno usato un dongle di trasmissione digitale USB da 10 dollari e un transponder canaglia per comunicare con gli aerei. Posizionando accuratamente velivoli falsi mediante trasmissioni non autorizzate, sono riusciti a far salire o scendere un velivolo comandato dal pilota automatico.

Muro di velivoli falsiIl concetto è piuttosto semplice: inserendo sulla rotta un "muro" di velivoli falsi, il sistema di prevenzione delle collisioni si attiva e varia la quota di crociera per scongiurare il pericolo di collisione. In alcuni casi, principalmente sugli Airbus, l'aeromobile segue automaticamente il TCAS “Resolution Advisory” (il pilota automatico), quindi l'aereo sale o scende.

Muro di velivoli falsiIl concetto è piuttosto semplice: inserendo sulla rotta un "muro" di velivoli falsi, il sistema di prevenzione delle collisioni si attiva e varia la quota di crociera per scongiurare il pericolo di collisione. In alcuni casi, principalmente sugli Airbus, l'aeromobile segue automaticamente il TCAS “Resolution Advisory” (il pilota automatico), quindi l'aereo sale o scende.Ovviamente l'attacco di prova è stato condotto su un simulatore di volo. L'importanza non è la simulazione, quanto il risultato. L'obiettivo era verificare se fosse possibile far salire o scendere costantemente un aereo come desiderato dall'attaccante. La risposta è stata affermativa: posizionando a dovere le trasmissioni canaglia, l'aereo ha volato come un ottovolante.

La ricerca tiene conto di diversi elementi che erano emersi in molteplici ricerche condotte da diversi gruppi fra il 2012 e oggi. Tutte erano volte a sottolineare la necessità di sistemi di sicurezza informatica nell'ambito dell'aviazione.

A questo giro il focus era puntato sulle comunicazioni in radiofrequenza (RF) legate ai dati del transponder di un aereo. I ricercatori spiegano che "TCAS utilizza le risposte dei transponder radar di sorveglianza secondari. Ne esistono di due tipi per calcolare la posizione di altri velivoli. Mode S trasmette un indirizzo aereo unico a 24 bit insieme ai dati di posizione, di altitudine e GPS. Mode C trasmette un codice transponder a 4 cifre e informazioni sull'altitudine affinché il TCAS calcoli da sé la portata e il rilevamento".

I pacchetti di dati vengono inviati a 1090 MHz utilizzando PPM con codifica Manchester a 1 Mbps. Questa struttura dei dati è facile da decodificare. Basta un dongle USB DVB da 10 dollari per tracciare i dati degli aerei. A questo punto è sufficiente creare un falso "muro" di aeroplani per fare che un aereo salga e scenda.

I pacchetti di dati vengono inviati a 1090 MHz utilizzando PPM con codifica Manchester a 1 Mbps. Questa struttura dei dati è facile da decodificare. Basta un dongle USB DVB da 10 dollari per tracciare i dati degli aerei. A questo punto è sufficiente creare un falso "muro" di aeroplani per fare che un aereo salga e scenda.Fortunatamente, se il TCAS è disattivato il trucco non funziona. In secondo luogo, i falsi aerei non appaiono sul radar che il pilota ha davanti a sé. Questo permette al pilota di ignorare gli avvertimenti e di mantenere stabile la quota di volo.

Tuttavia, non è raro con i velivoli leggeri che i transponder Mode C e Mode S siano configurati in modo errato. E disattivando il TCAS il pilota rischia di non gestire adeguatamente una segnalazione TCAS corretta.

Inoltre, i controller di terra dispongono di sistemi per identificare il traffico in conflitto. Significa che un controllore di terra attento dovrebbe identificare il traffico come falso prima che il TCAS metta l'aeromobile sulle montagne russe.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Nov 24

WPC 2026

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab