Come i certificati EV diventano armi per il ransomware

Black Basta sfrutta certificati EV per firmare malware e aggirare i controlli. L’analisi delle tecniche e delle difese contro questa minaccia sofisticata.

Gli strumenti progettati per migliorare la cybersecurity si trasformano sempre più spesso in punti deboli attivamente sfruttati dagli attaccanti. È una conseguenza della diffusione di difese cyber sempre più efficaci, che individuano con facilità il codice malevolo: gli attaccanti si sono ingegnati per sviluppare attacchi fileless e sfruttare strumenti legittimi già presenti nei sistemi. Oltre a PowerShell e cmd.exe, di cui si parla ogni giorno, ci sono altri strumenti che gli attaccanti fanno propri: i certificati EV. Proprio su questo si sono concentrati gli analisti di Vectra in uno studio pubblicato sul blog ufficiale.

I certificati EV

Iniziamo dalla base. I certificati Extended Validation sono tradizionalmente considerati un elemento di fiducia, perché sul piano teorico garantiscono il massimo livello di verifica dell’identità del richiedente: sono rilasciati solo dopo che l’autorità di certificazione ha condotto verifiche molto rigorose sull’identità legale, fisica e operativa dell’azienda o dell’utente che ne fa richiesta. Sono usati per lo più per la sicurezza di siti web e la firma di software.

Il problema è che recenti approfondimenti sull’operato del gruppo ransomware Black Basta hanno rivelato che questi strumenti sono diventati armi sofisticate per bypassare i sistemi di difesa, che strumentalizzano la fiducia riposta nei certificati. Grazie all’analisi delle chat interne del gruppo trapelate in rete, gli esperti hanno appreso dettagli operativi sull’acquisizione e sull’utilizzo fraudolento di certificati EV, e hanno constatato come questo lavoro abbia permesso al gruppo di incrementare l’efficacia dei propri attacchi.

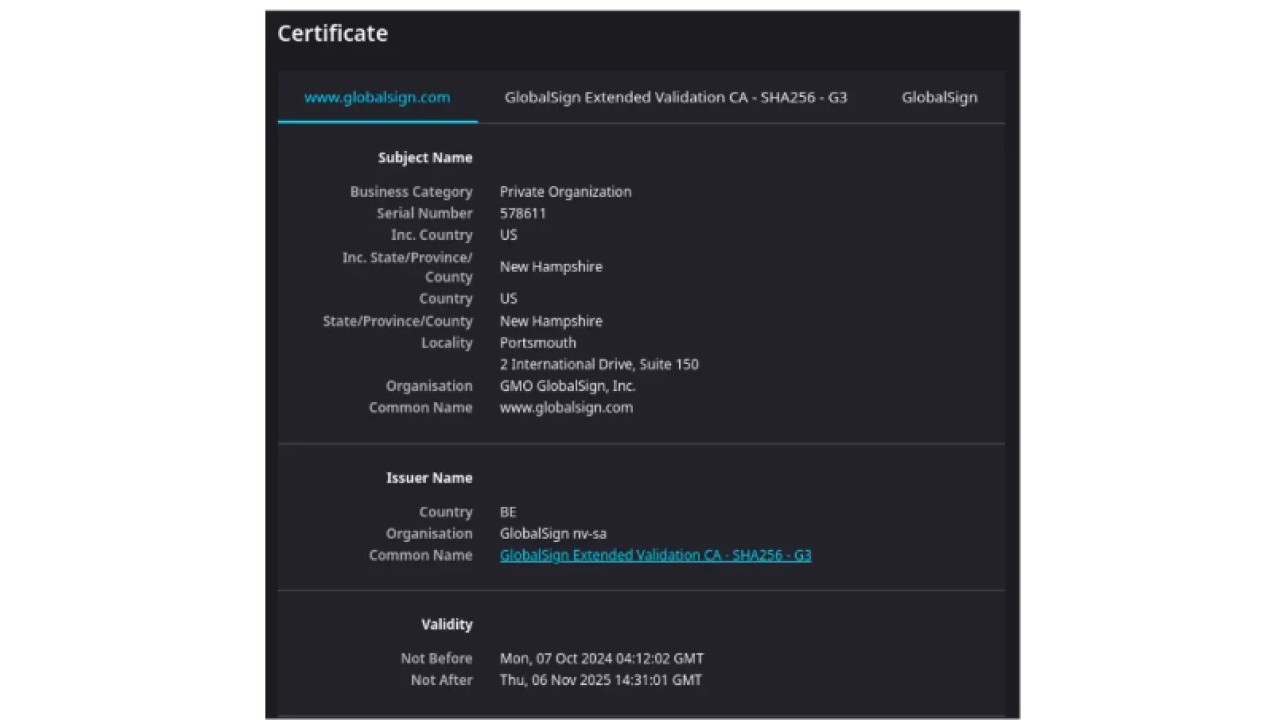

Esempio di certificato EV rilasciato da GlobalSign

Esempio di certificato EV rilasciato da GlobalSign

Questo lavoro degli analisti è di grande importanza perché consente di allertare sul rischio e di intervenire per porre rimedio al problema. Il consiglio, in particolare, è quello di applicare un approccio multilivello alla difesa che sia frutto della combinazione di tecnologia avanzata, awareness degli utenti e costante adattamento alle minacce in continua evoluzione.

Le TTP di Black Basta

Il gruppo utilizza principalmente due metodi per ottenere certificati EV: il loro acquisto diretto attraverso canali underground e la compromissione di infrastrutture di firma remota. Nel primo caso, i membri di Black Basta acquistano certificati dai broker a prezzi compresi tra 4.000 e 4.500 dollari. Nel secondo scenario, il gruppo sfrutta strumenti come VirtualHere e YubiKey Minidriver per accedere da remoto a token fisici EV collegati a server RDP compromessi.

Una volta in possesso dei certificati, Black Basta applica una catena di attacco strutturata. Il primo passaggio è l’infezione iniziale mediante file MSI (Windows Installer) e script VBS firmati digitalmente di modo che appaiano legittimi, e che agiscono da vettori primari. Si passa quindi alla firma dei payload, che chiama in causa strumenti come signtool.exe (parte di Windows SDK) per applicare firme temporizzate, sincerandosi che le modifiche successive al payload non invalidino la firma. A questo punto vengono schierati script predefiniti come per esempio sign.cmd con la funzione di consentire la firma in massa di file malevoli, con elevata efficienza operativa.

Secondo l’analisi di Vectra, l’uso di certificati EV come indicato conferisce a Black Basta tre vantaggi critici: l’elusione dei controlli basati su firma, la persistenza - che viene ottenuta mediante una rapida rotazione dei certificati revocati o compromessi e l’ottenimento della sopraccitata credibilità da parte delle vittime.

Un Minidriver YubiKey

Un Minidriver YubiKey

Una difesa efficace

La contromisura più efficace contro questa minaccia consiste nell’adozione di strategie di sicurezza che superino l’approccio basato esclusivamente sulle firme. In particolare, gli esperti consigliano soluzioni di analisi comportamentale per identificare anomalie anche in presenza di certificati validi, e l’integrazione con strumenti EDR per isolare velocemente i dispositivi compromessi, così da circoscrivere la superficie di attacco.

Ci sono però tre passaggi aggiuntivi che nel caso dell’abuso di certificati non devono mancare: il monitoraggio attivo dei certificati con sistemi in grado di rilevare certificati revocati o associati ad attività malevole, la configurazione dei sistemi per non considerare i certificati EV come prova definitiva di sicurezza e la formazione per mettere il personale in grado di riconoscere il rischio.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Il trasporto pubblico è un’infrastruttura critica. Ed è ora di proteggerlo in modo adeguato

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab