ABCDoor, la nuova backdoor che spia senza lasciare tracce

Una campagna di phishing mascherata da notifiche fiscali ufficiali distribuisce ABCDoor, una backdoor inedita in grado di spiare e controllare i sistemi compromessi in tempo reale.

I ricercatori di Kaspersky hanno documentato una campagna di phishing condotta dal gruppo Silver Fox che ha colpito organizzazioni in India, Russia, Indonesia, Sudafrica e Cambogia tra fini 2025 e febbraio 2026. Si parla di oltre 1.600 email costruite per imitare comunicazioni ufficiali delle autorità fiscali dei rispettivi paesi, con l’obiettivo di installare la nota backdoor ValleyRAT e, con il tramite di quest’ultima, una nuova backdoor sconosciuta che è stata battezzata ABCDoor.

Al di là della geografia degli attacchi in sé, a interessare sono la nuova backdoor ABCDoor e alcune tecniche peculiari impiegate dagli attaccanti per aggirare i controlli di sicurezza delle email, per limitare l'esecuzione del malware ai soli sistemi nei paesi presi di mira, e per il controllo remoto delle vittime.

Le email in questione avevano come allegato un file PDF con all’interno due link per scaricare quello che poi si rivela un eseguibile camuffato da documento con un'icona PDF. L'utilizzo di PDF con link esterni, anziché allegati direttamente eseguibili, è una scelta tecnica precisa dettata dal fatto che i gateway di sicurezza email hanno maggiore difficoltà ad analizzare documenti che contengono solo URL.

Il componente iniziale della catena d'attacco è una versione personalizzata di RustSL, un noto framework usato per il bypass degli antivirus, il cui codice sorgente è disponibile pubblicamente su GitHub. Nella versione custom, Silver Fox ha arricchito il loader con due moduli proprietari. Il primo gestisce il disimballaggio del codice malevolo nascosto all'interno di file dall'aspetto innocuo: documenti Excel, immagini PNG, file di log o altri formati comuni, che una volta aperti rilasciano il payload cifrato. Il secondo modulo ha invece una funzione di controllo geografico: prima di attivarsi, il loader verifica la posizione del dispositivo interrogando cinque servizi pubblici di geolocalizzazione IP, e procede solo se il sistema si trova in uno dei paesi nel mirino.

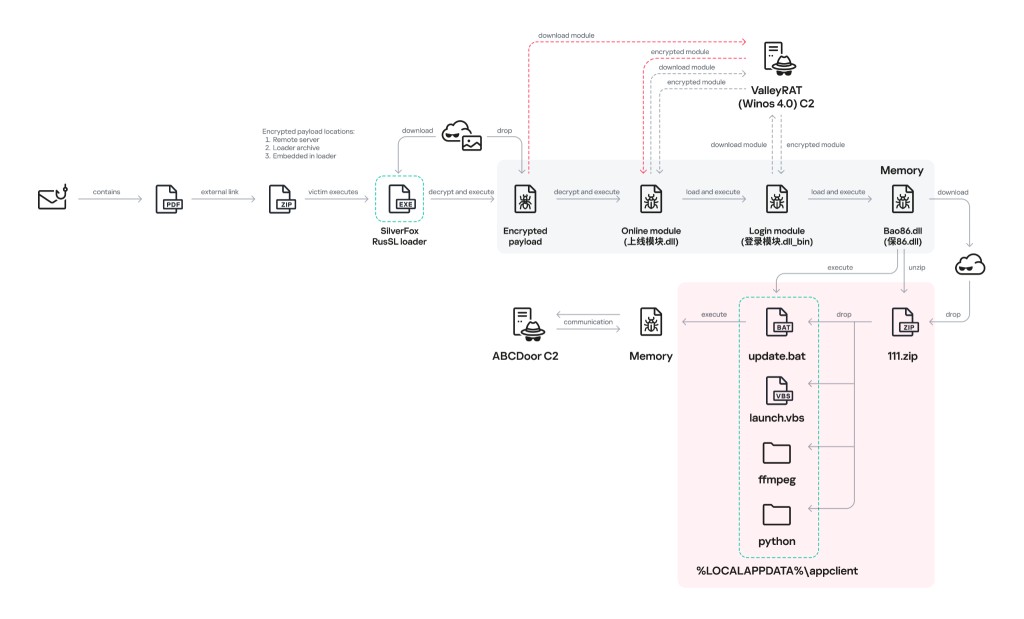

Catena d’attacco della campagna che utilizza il loader RustSL.

Catena d’attacco della campagna che utilizza il loader RustSL.

In un campione compilato il 7 gennaio 2026 è emersa anche l'adozione della tecnica Phantom Persistence, che abusa del meccanismo Windows RegisterApplicationRestart per dirottare il segnale di spegnimento del sistema e garantire l'esecuzione del malware al successivo avvio.

La catena d'infezione

Una volta eseguito, il loader scarica dal server degli attaccanti il primo componente di ValleyRAT, che a sua volta carica il modulo centrale della backdoor, responsabile della comunicazione con il server di comando e controllo, dell'esecuzione degli ordini ricevuti e del download di ulteriori componenti. Nel corso di questa campagna i ricercatori hanno identificato due moduli di ValleyRAT mai documentati in precedenza, il cui compito è scaricare un archivio di 52,5 MB contenente tutto il necessario per far girare ABCDoor: un ambiente Python completo con le librerie richieste e una copia dello strumento open source ffmpeg per la gestione di audio e video, qui utilizzato per catturare lo schermo della vittima. Una volta scaricato, il contenuto viene installato in una cartella che imita la presenza di un popolare servizio VPN.

La prima versione di ABCDoor è comparsa a fine 2024 e da allora ha attraversato sette versioni documentate, con un'evoluzione rapida che ha aggiunto progressivamente nuove funzionalità: gestione degli appunti, cifratura dei file, supporto multi-monitor per la trasmissione dello schermo.

Una volta avviata, la backdoor si assicura la persistenza sul sistema registrandosi tra i programmi che si avviano automaticamente con Windows e creando un'attività pianificata che lo riavvia ogni minuto. Al primo contatto con il server di controllo invia un pacchetto di informazioni sul dispositivo infetto: nome del computer, versione del sistema operativo e un identificativo univoco della macchina.

ABCDoor si distingue dalla maggior parte delle backdoor per l'assenza di una shell remota, ovvero della possibilità di eseguire comandi arbitrari sul sistema della vittima. Il controllo avviene in modo indiretto, tramite l'operatore che osserva lo schermo della vittima in tempo reale e interagisce con il sistema simulando clic del mouse e pressioni di tasti, come se si trovasse fisicamente davanti al computer. La backdoor è inoltre in grado di sottrarre il contenuto degli appunti, gestire file e processi, e cifrare directory sul dispositivo compromesso.

Un dettaglio che non è sfuggito ai ricercatori che il codice include una funzione per l'invio automatico dei log di errore al server degli attaccanti, il che suggerisce che Silver Fox stia attivamente monitorando le prestazioni del malware e lavorando al suo miglioramento. Il fatto che alcune funzionalità della backdoor abbiano senso solo su sistemi Linux o macOS lascia inoltre ipotizzare che versioni per piattaforme non Windows siano già in fase di sviluppo o in uso.

L'analisi retrospettiva ha permesso di ricostruire come le tecniche di distribuzione di ABCDoor si siano evolute nel corso del 2025. Nelle prime fasi, tra febbraio e marzo, la backdoor veniva diffusa attraverso file camuffati da applicativi dell'agenzia fiscale indiana. A partire da novembre 2025 il veicolo di consegna è diventato un archivio compresso che, una volta aperto, eseguiva in modo silenzioso del codice JavaScript pesantemente offuscato.

In questo articolo abbiamo parlato di: Backdoor, Command and Control, Geofencing, Malware, Persistence, Phishing, RustSL,

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Falla decennale nel kernel Linux concede i privilegi di root

30-04-2026

ABCDoor, la nuova backdoor che spia senza lasciare tracce

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab