Computer quantistici e crittografia: a che punto siamo

La crittografia proteggerà i dati anche quando ci saranno i computer quantistici? Secondo Kaspersky sì, ecco perché.

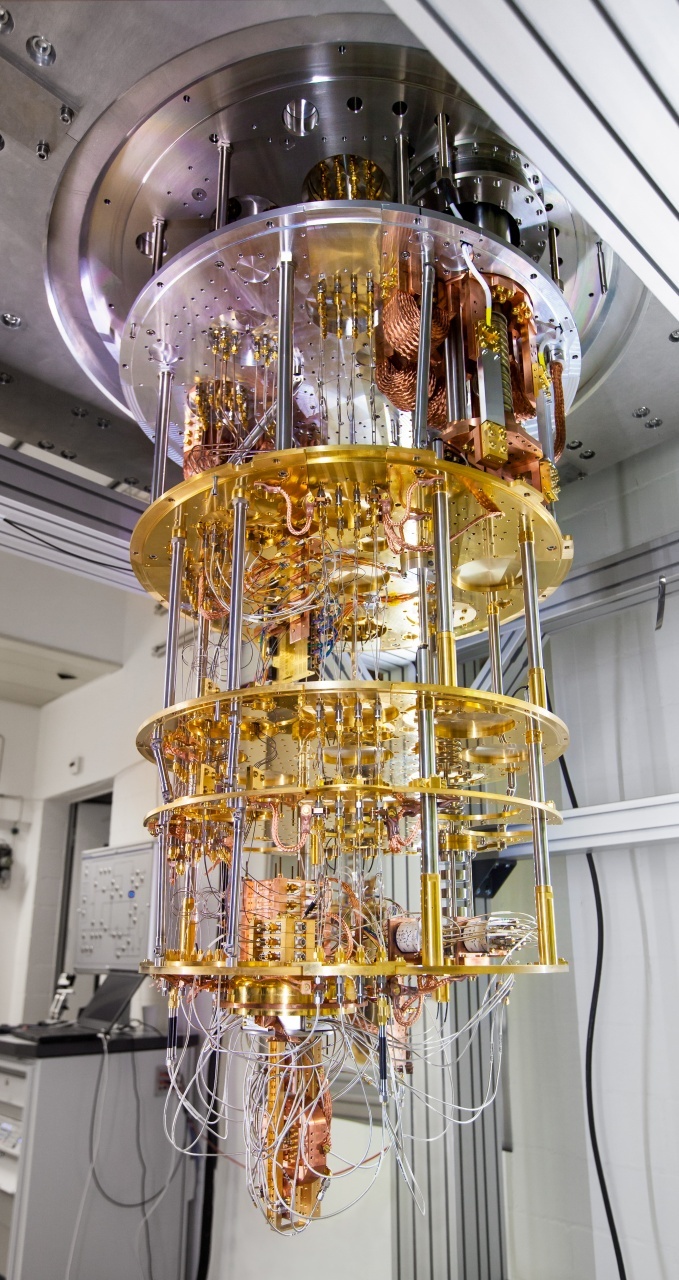

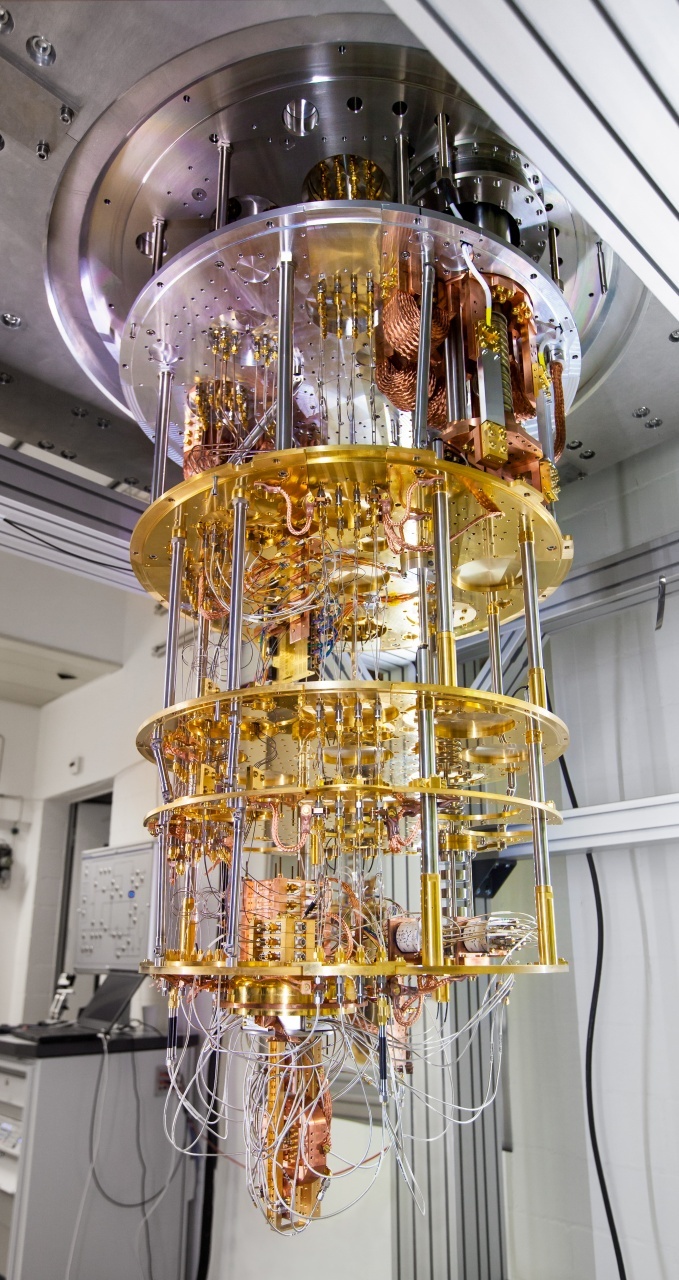

L'avvento dei computer quantistici e il destino della crittografia così come la conosciamo oggi sono fra i problemi maggiori che stanno affrontando gli esperti di cyber sicurezza. La protezione dei dati sia in locale sia online è affidata alla crittografia. In molti temono che quando i quantum computer saranno realtà, tutti i sistemi di crittografia che usiamo oggi saranno a rischio.

Il motivo è piuttosto banale: i computer quantistici sono in grado di risolvere rapidamente calcoli molto complessi. Le chiavi di crittografia vengono studiate per fare in modo che un computer non possa risolverle in un "periodo di tempo ragionevole", calcolato usando i sistemi odierni. Con l'avvento dei computer quantistici, questo periodo si accorcerà talmente tanto che basterà poco per accedere ai dati crittografati.

Fin qui l'allarme. È però da sottolineare che la crittografia non è statica: le tecniche si sono e si stanno evolvendo. E ragionevolmente, da qui all'avvento del quantum computing, le informazioni potrebbero essere al sicuro. Leggiamo come.

L'esempio più banale per far capire il procedimento è quello di un cifrario, in cui ciascuna lettera dell'alfabeto viene rimpiazzata con un numero. Per esempio, 1 per A, 2 per B e così via. Ne segue che la parola "baobab" diventerebbe "2115212" e la chiave sarebbe l'alfabeto con ogni lettera rappresentata da un numero. Nella pratica le regole sono molto più complesse, ma la semplificazione serve per comprendere l'idea di base: chi deve accedere all'informazione deve disporre di una chiave.

Se tutte le parti condividono la stessa chiave, il cifrario è detto simmetrico. Se mittente e destinatario usano due chiavi differenti allora il cifrario è asimmetrico. Esaminiamo questo secondo caso, che è quello che va per la maggiore.

Per evitare che i cyber criminali possano intercettare le informazioni su Internet, tipicamente gli algoritmi di crittografia asimmetrica utilizzano due chiavi: una privata per decifrare; una pubblica per crittografare i messaggi. La chiave privata non viene mai condivisa con nessuno, quindi non può essere intercettata. Quella pubblica è progettata in modo che chiunque possa utilizzarla per crittografare le informazioni. Tuttavia, decifrare gli stessi dati richiede obbligatoriamente la chiave privata corrispondente.

Nei sistemi di crittografia moderni, le chiavi sono di solito numeri molto grandi (nel caso dello standard AES fino a 256 bit) e gli algoritmi stessi sono costruiti intorno a complesse operazioni matematiche che coinvolgono questi numeri. Inoltre, le operazioni sono tali che è quasi impossibile percorrere il percorso a ritroso.

Fin qui il piano teorico. All'atto pratico, tuttavia, esistono già diversi meccanismi di base per proteggere le informazioni. Gli esperti di cyber security stanno già usando metodi di crittografia che possono resistere ai computer quantistici. Per esempio, il soprannominato algoritmo AES, utilizzato nei messaggi di WhatsApp e Signal, anche con un computer quantistico richiederebbe troppo tempo per essere forzato.

Non è tutto. I matematici stanno ideando nuovi algoritmi di crittografia indecifrabili dalle potenti tecnologie quantistiche. Il motivo è che nel momento in cui i cyber criminali dovessero mettere mano su un computer quantistico, gli strumenti di protezione dei dati sarebbero in grado di resistere.

Altre aziende stanno lavorando sull'impiego in contemporanea di diversi metodi di crittografia. L'idea è di crittografare i dati più volte utilizzando algoritmi diversi. Difficilmente i cyber criminali dovrebbero riuscire a violare contemporaneamente tutti gli algoritmi messi in campo.

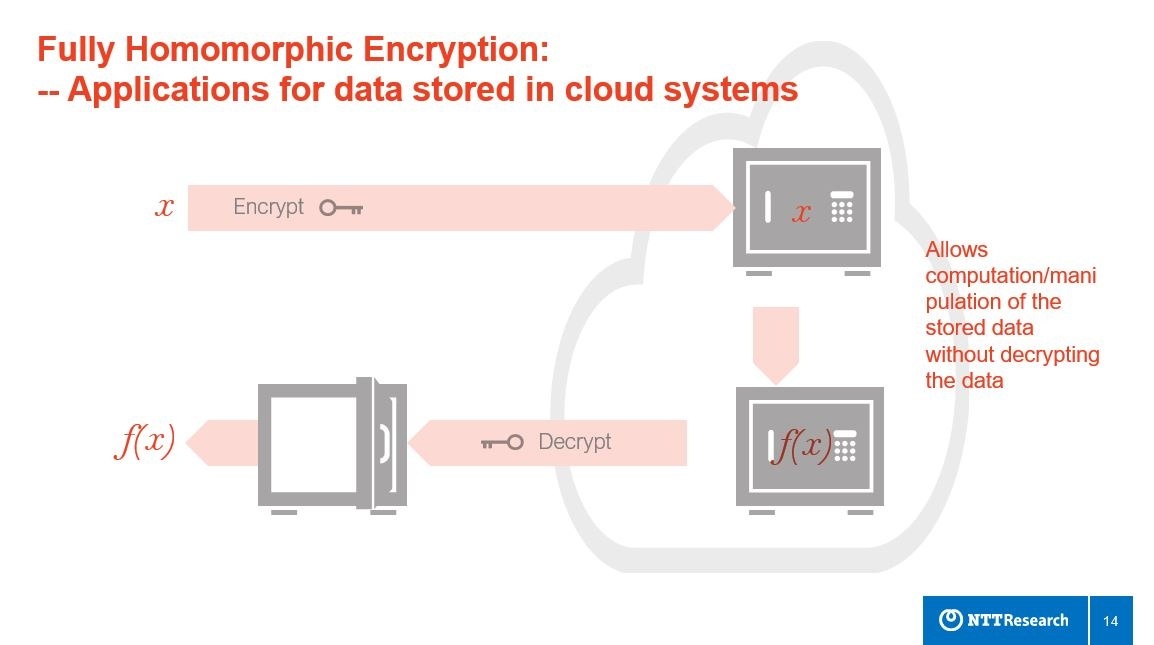

Un esempio di questa tecnica è quello a cui sta lavorando NTT Research con ABE, acronimo di Attribute based Encryption. Si basa sull'idea che i dati si possono crittografare e decrittare non solo con una chiave, ma con multiple chiavi. Ed è necessario averle tutte per accedere alle informazioni.

Il terzo ambito di studio è quello dell'uso delle tecnologie quantistiche contro sé stesse. Consiste nell'inserire nel procedimento chiavi che facciano sapere se vengono violate durante il trasferimento di una informazione. In questo modo le parti legittime potrebbero rimpiazzarle con chiavi nuove e annullare quelle non più sicure.

Centinaia di aziende ed enti stanno lavorando alla sicurezza delle informazioni in un mondo post quantistico. Per esempio, il National Institute of Science and Technology (NIST) sta lavorando su protocolli di crittografia "quantum-safe". Alcuni, come il Cryptographic Suite for Algebraic Lattices (CRYSTALS), sono già stati sottoposti al progetto di crittografia post-quantistica NIST.

Lo stesso NIST che sta lavorando per garantire che possano essere selezionati algoritmi adeguati. Finora ne sono stati proposti più di 80.

Il motivo è piuttosto banale: i computer quantistici sono in grado di risolvere rapidamente calcoli molto complessi. Le chiavi di crittografia vengono studiate per fare in modo che un computer non possa risolverle in un "periodo di tempo ragionevole", calcolato usando i sistemi odierni. Con l'avvento dei computer quantistici, questo periodo si accorcerà talmente tanto che basterà poco per accedere ai dati crittografati.

Fin qui l'allarme. È però da sottolineare che la crittografia non è statica: le tecniche si sono e si stanno evolvendo. E ragionevolmente, da qui all'avvento del quantum computing, le informazioni potrebbero essere al sicuro. Leggiamo come.

La crittografia oggi

A fare il punto della situazione è Kaspersky, che parte dalla crittografia come la conosciamo oggi. Ossia l'applicazione di determinate tecniche, e di un set di caratteri noto come chiave, per trasformare le informazioni in stringhe apparentemente prive di significato. Per risalire all'informazione originaria occorre decifrare l'informazione usando una chiave.L'esempio più banale per far capire il procedimento è quello di un cifrario, in cui ciascuna lettera dell'alfabeto viene rimpiazzata con un numero. Per esempio, 1 per A, 2 per B e così via. Ne segue che la parola "baobab" diventerebbe "2115212" e la chiave sarebbe l'alfabeto con ogni lettera rappresentata da un numero. Nella pratica le regole sono molto più complesse, ma la semplificazione serve per comprendere l'idea di base: chi deve accedere all'informazione deve disporre di una chiave.

Se tutte le parti condividono la stessa chiave, il cifrario è detto simmetrico. Se mittente e destinatario usano due chiavi differenti allora il cifrario è asimmetrico. Esaminiamo questo secondo caso, che è quello che va per la maggiore.

Per evitare che i cyber criminali possano intercettare le informazioni su Internet, tipicamente gli algoritmi di crittografia asimmetrica utilizzano due chiavi: una privata per decifrare; una pubblica per crittografare i messaggi. La chiave privata non viene mai condivisa con nessuno, quindi non può essere intercettata. Quella pubblica è progettata in modo che chiunque possa utilizzarla per crittografare le informazioni. Tuttavia, decifrare gli stessi dati richiede obbligatoriamente la chiave privata corrispondente.

Nei sistemi di crittografia moderni, le chiavi sono di solito numeri molto grandi (nel caso dello standard AES fino a 256 bit) e gli algoritmi stessi sono costruiti intorno a complesse operazioni matematiche che coinvolgono questi numeri. Inoltre, le operazioni sono tali che è quasi impossibile percorrere il percorso a ritroso.

Il quantum computing e le contromisure

Come accennato sopra, gli algoritmi crittografici sono progettati in modo da rendere impossibile la fessurazione del cifrario in un ragionevole lasso di tempo. I computer quantistici tuttavia svolgono i calcoli a una velocità molto più elevata dei computer tradizionali, quindi la "quantità irragionevole" di tempo di cui avrebbe bisogno un computer tradizionale per rompere il cifrario potrebbe diventare ragionevole con un computer quantistico.Fin qui il piano teorico. All'atto pratico, tuttavia, esistono già diversi meccanismi di base per proteggere le informazioni. Gli esperti di cyber security stanno già usando metodi di crittografia che possono resistere ai computer quantistici. Per esempio, il soprannominato algoritmo AES, utilizzato nei messaggi di WhatsApp e Signal, anche con un computer quantistico richiederebbe troppo tempo per essere forzato.

Non è tutto. I matematici stanno ideando nuovi algoritmi di crittografia indecifrabili dalle potenti tecnologie quantistiche. Il motivo è che nel momento in cui i cyber criminali dovessero mettere mano su un computer quantistico, gli strumenti di protezione dei dati sarebbero in grado di resistere.

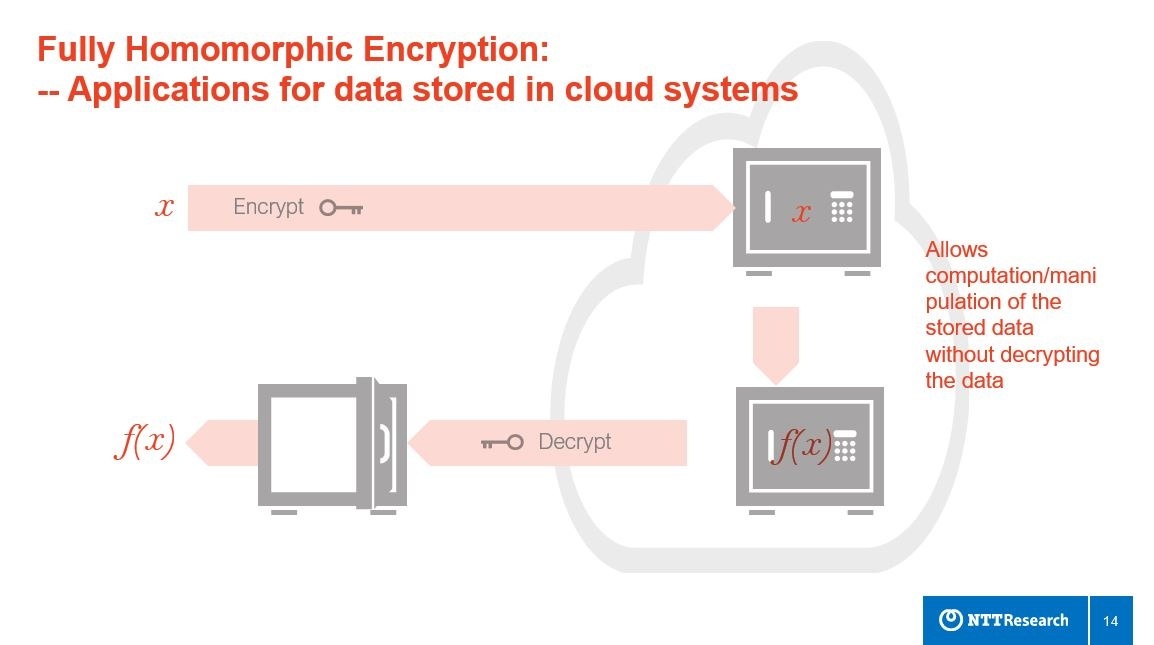

Altre aziende stanno lavorando sull'impiego in contemporanea di diversi metodi di crittografia. L'idea è di crittografare i dati più volte utilizzando algoritmi diversi. Difficilmente i cyber criminali dovrebbero riuscire a violare contemporaneamente tutti gli algoritmi messi in campo.

Un esempio di questa tecnica è quello a cui sta lavorando NTT Research con ABE, acronimo di Attribute based Encryption. Si basa sull'idea che i dati si possono crittografare e decrittare non solo con una chiave, ma con multiple chiavi. Ed è necessario averle tutte per accedere alle informazioni.

Il terzo ambito di studio è quello dell'uso delle tecnologie quantistiche contro sé stesse. Consiste nell'inserire nel procedimento chiavi che facciano sapere se vengono violate durante il trasferimento di una informazione. In questo modo le parti legittime potrebbero rimpiazzarle con chiavi nuove e annullare quelle non più sicure.

Centinaia di aziende ed enti stanno lavorando alla sicurezza delle informazioni in un mondo post quantistico. Per esempio, il National Institute of Science and Technology (NIST) sta lavorando su protocolli di crittografia "quantum-safe". Alcuni, come il Cryptographic Suite for Algebraic Lattices (CRYSTALS), sono già stati sottoposti al progetto di crittografia post-quantistica NIST.

Lo stesso NIST che sta lavorando per garantire che possano essere selezionati algoritmi adeguati. Finora ne sono stati proposti più di 80.

Non è la fine della sicurezza

Il messaggio di Kaspersky, e di tutti gli esperti al lavoro, è che i computer quantistici non sono onnipotenti. Potranno decifrare cifrari che sono off limits per i computer tradizionali. Ma verranno creati cifrari più solidi. Verosimilmente, alcuni degli algoritmi in uso oggi verranno abbandonati, a favore di altri migliori. Non è un aspetto negativo, è un passaggio inevitabile e doveroso nel progresso tecnologico.Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Giu 25

IDC IT Security Summit 2026

Giu 25

Sovranità Digitale nell’era dell’AI: la Secure AI Factory con Cisco e Nvidia per use case ad alte prestazioni

Ott 07

Fortinet Security Day - Roma

Ott 13

Cybertech Europe 2026

Ultime notizie Tutto

Cyberspionaggio: la catena di attacco che potrebbe arrivare in Europa

10-06-2026

Sovranità dei dati: Netskope estende la copertura a 24 Paesi

10-06-2026

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab