Cybercrime 2025: organizzato come un'azienda, solido come un franchise

Nel 2025 gli attaccanti si sono mossi più velocemente dei difensori, con strutture a franchising e CVE vecchi di dodici anni che funzionano ancora egregiamente.

Nel 2025 HPE Threat Labs ha monitorato 1.186 campagne di minacce attive a livello globale. La cifra in sé non è la notizia. La notizia è che cosa c'è dietro: strutture gerarchiche di comando, team specializzati per funzione (malware, finanza, negoziazione), coordinamento, ricerca e sviluppo preliminare agli attacchi, riciclaggio sistematico delle tecniche da una vittima all'altra. Nel suo primo report In the Wild, HPE Threat Labs descrive l’industrializzazione del cybercrime.

Da anni i vendor di sicurezza avvertono che gli attaccanti stanno diventando più sofisticati e più organizzati. Il report documenta che i grandi gruppi criminali hanno a tutti gli effetti adottato un modello organizzativo che rispecchia quello delle aziende Fortune 500, con tutto ciò che ne consegue in termini di prevedibilità, scalabilità e difficoltà di disruption. Abbattere un nodo di un'operazione ben strutturata non ferma l'intera campagna, esattamente come chiudere una filiale non manda in crisi una multinazionale.

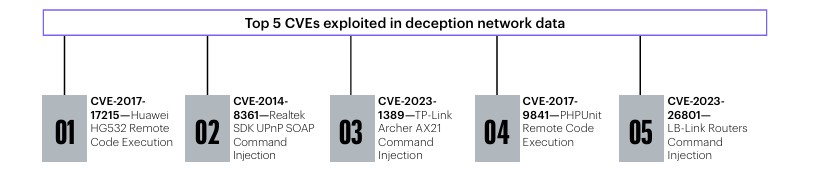

Inoltre, c’è un altro dato che fa riflettere: nel 2025 sono state sfruttate attivamente 549 vulnerabilità, di cui le più gettonate risalivano a un’epoca inclusa tra gli otto e i dodici anni, per le quali esistono patch da altrettanto tempo. Ne abbiamo parlato più volte, connotando il fenomeno con il nome tecnico di debito di sicurezza. In parole povere significa che è inutile continuare a parlare delle tecniche di attacco innovative, quando la vulnerabilità strutturale più redditizia per gli attaccanti è il gap tra la disponibilità delle patch e la loro effettiva applicazione.

I dati pubblicati da HPE fanno dedurre due cose importanti: la prima è che gli attaccanti sono prevedibili nell'esecuzione, ma operativamente sono più difficili da contrastare. Prevedibili perché seguono pattern ripetibili, riutilizzano tecniche già collaudate. Difficili da contrastare perché la struttura a franchising che li caratterizza rende inefficace il takedown parziale, e perché la velocità di coordinamento supera spesso quella dei team di incident response delle vittime.

I numeri degli attacchi

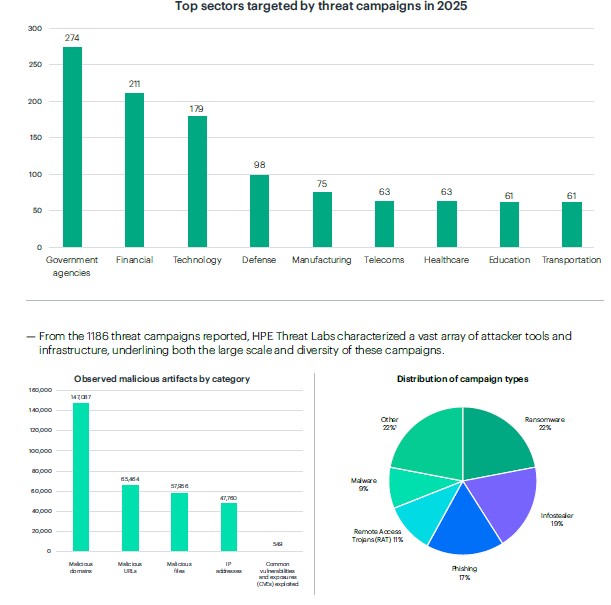

Detto questo i numeri sono importanti e fanno notizia, quindi vale la pena segnalare che l'ecosistema offensivo documentato da HPE include 147.087 domini malevoli, 57.956 file di malware e 47.760 indirizzi IP malevoli. La rete di esche di HPE Threat Labs ha registrato 44,5 milioni di tentativi di connessione provenienti da 372.800 IP sorgente univoci nel corso dell'anno. Tra questi, 36.600 richieste corrispondevano a firme di attacco note, originate da soli 8.200 IP distinti che puntavano a cinque indirizzi di destinazione: una concentrazione che indica targeting deliberato, non scansione casuale.

La distribuzione delle campagne per tipologia vede il ransomware al 22%, seguito da phishing (17%), infostealer (19%), Remote Access Trojan (11%) e malware generico (9%). Le organizzazioni governative hanno subìto il volume più alto con 274 campagne, davanti al settore finanziario (211) e a quello tecnologico (179). Completano il quadro difesa, manifatturiero, telecomunicazioni, sanità e istruzione. La prevalenza del settore governativo non sorprende ed è coerente con quanto riportato da altri vendor nei mesi scorsi.

Ciò che vale la pena evidenziare è la correlazione con le tattiche osservate: le campagne state-sponsored contro infrastrutture critiche governative hanno spesso usato come punto d'ingresso dispositivi consumer compromessi, router domestici e apparati IoT. Il gruppo APT36 legato al Pakistan ha infiltrato sistemi governativi indiani attraverso il malware Poseidon distribuito tramite documenti apparentemente innocui, muovendosi dal portatile di un funzionario in smart working fino ai server critici dell'ente.

L'AI come moltiplicatore di scala

La tendenza di sfruttare la GenAI per aumentare l’efficacia e la velocità degli attacchi non è nuova, HPE lo conferma documentando due usi ben noti. Il primo riguarda vishing e deepfake: gruppi criminali hanno prodotto voci sintetiche e video deepfake per frodi BEC, con un tasso di successo superiore rispetto alle tecniche tradizionali. Il secondo uso riguarda l'automazione del furto di dati. Il malware PXA Stealer, una volta installato sul sistema della vittima, inviava automaticamente password e file sottratti a un canale Telegram privato in tempo reale, replicando il funzionamento di una dashboard aziendale per il tracciamento delle vendite. La metafora della catena di montaggio usata nel report descrive un sistema in cui l'esfiltrazione avviene senza intervento umano continuativo, con velocità e coerenza che rendono il rilevamento in tempo reale molto più difficile.

Un capitolo del report merita una menzione specifica perché introduce una considerazione metodologica rilevante per chi fa threat intelligence. Dalla telemetria di geolocalizzazione emerge che il secondo paese per volume di IP sorgente malevoli nel 2025 sono gli USA e le Seychelles, arcipelago africano di 120.000 abitanti. Seguono Cina, Germania e Regno Unito. Il motivo? Bulletproof hosting provider operano lì, sfruttando vuoti giurisdizionali e costi di infrastruttura contenuti per offrire agli attaccanti una base operativa difficile da abbattere per vie legali. Questa localizzazione però dà un’indicazione interessante ai difensori: limitarsi al blocco basato sulla geolocalizzazione è insufficiente, perché l'infrastruttura malevola può nascondersi in qualsiasi Paese an che all’interno dell’UE. La difesa deve necessariamente passare per indicatori comportamentali e threat intelligence.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab