Vaccini COVID: gruppo APT attacca farmaceutica e ministero

Il gruppo APT Lazarus sta cercando attivamente di sottrarre informazioni a chi si occupa della ricerca sul vaccino anti COVID. Scovati due attacchi, contro una farmaceutica e un Ministero legato alla lotta al virus.

L'allarme sugli attacchi verso le aziende che sviluppano i vaccini contro il COVID è attivo da tempo. Si sono già verificati cyber attacchi ai danni dell'Agenzia europea per i medicinali (EMA), contro l'azienda farmaceutica britannica AstraZeneca. Di recente la catena del freddo è stata protagonista di altre azioni criminali. Ora gli esperti di Kaspersky rivelano che nell'autunno 2020 si sono verificati due incidenti APT rivolti a due organizzazioni legate alla ricerca del vaccino contro il COVID-19. E puntano il dito contro il gruppo APT Lazarus, storicamente ritenuto collegato alla Corea del Nord.

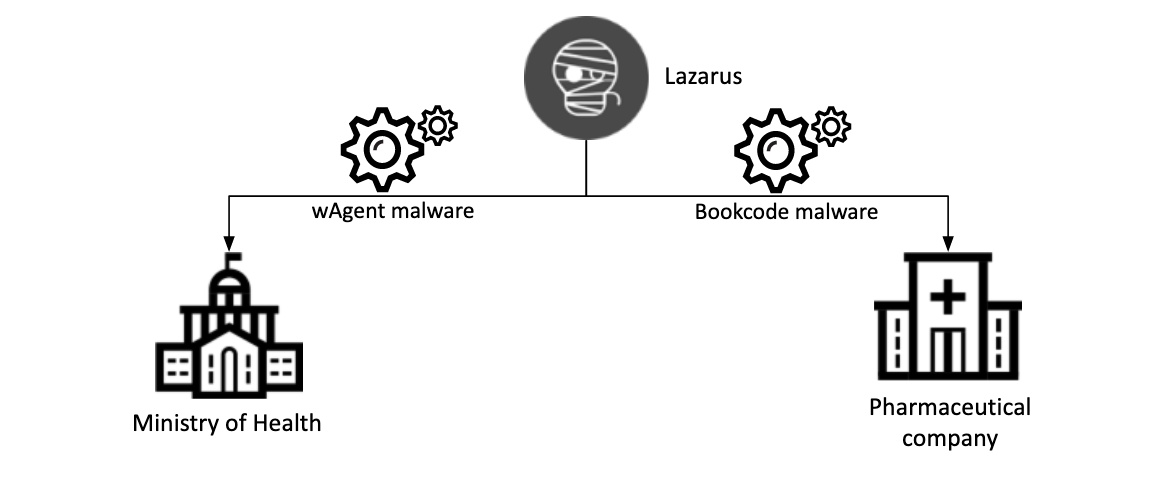

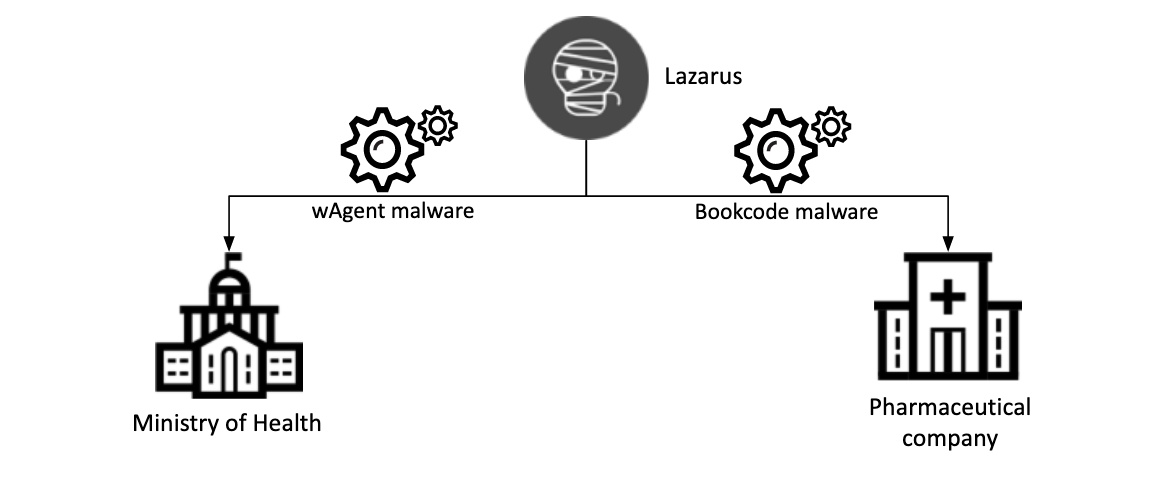

Kaspersky stava proprio monitorando le mosse di Lazarus quando si è resa conto che i cyber criminali avevano scatenato due attacchi contro un ente governativo legato alla lotta al COVID e una società farmaceutica.

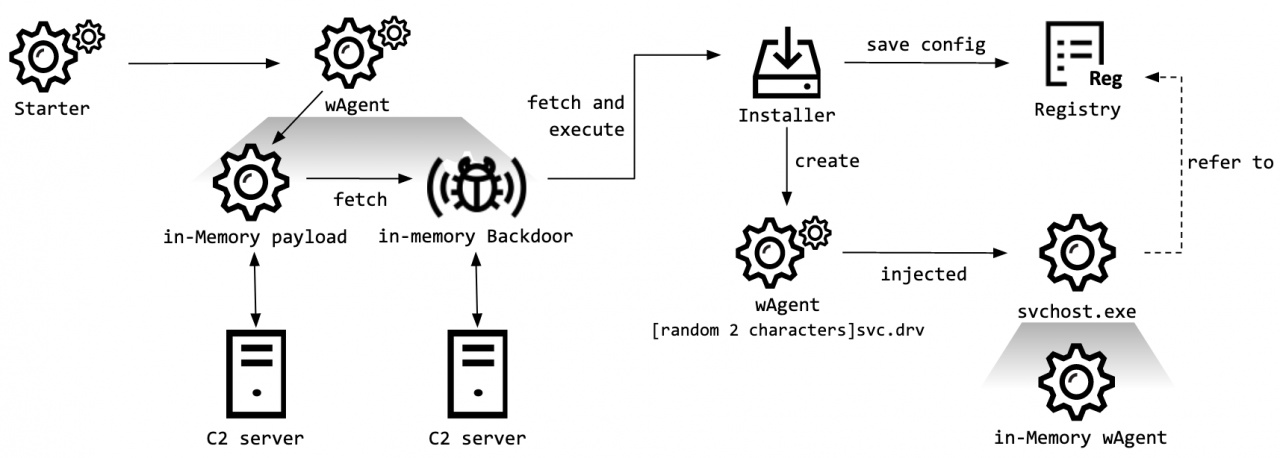

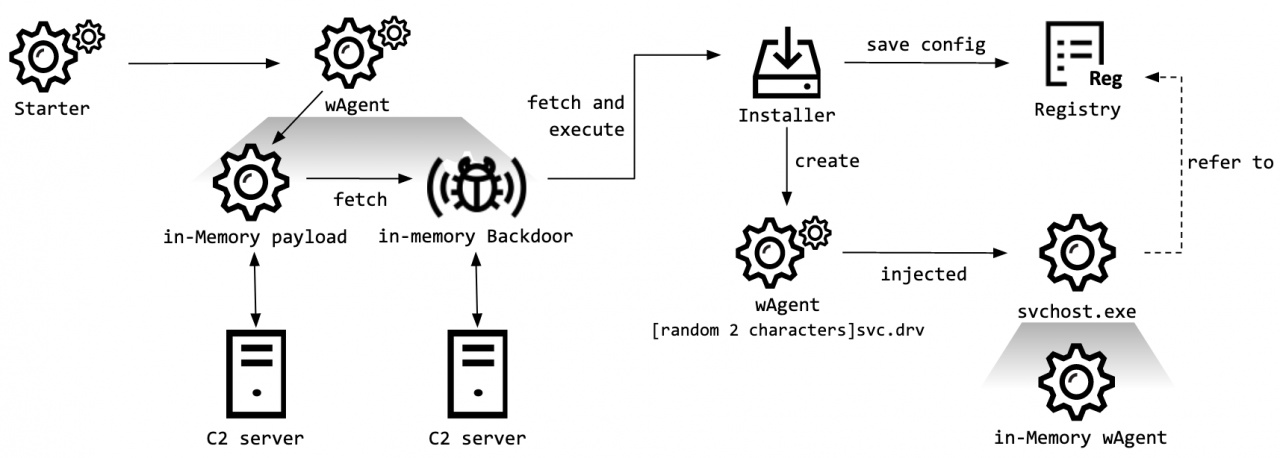

Il primo incidente di sicurezza risale al 27 ottobre scorso, quando due dei server Windows di un ente del Ministero della Salute sono stati compromessi con un sofisticato malware. Si trattava di quello che è stato battezzato come wAgent. Ha lo stesso schema di infezione del malware del gruppo Lazarus precedentemente utilizzato negli attacchi contro aziende di cripto valute.

L'altro incidente è datato 25 settembre 2020. È stato scovato dalla telemetria di Kaspersky attiva in una società farmaceutica al lavoro sullo sviluppo di un vaccino COVID-19. In quel caso è stato impiegato il malware Bookcode, anch'esso ricondotto in passato a Lazarus.

L'altro incidente è datato 25 settembre 2020. È stato scovato dalla telemetria di Kaspersky attiva in una società farmaceutica al lavoro sullo sviluppo di un vaccino COVID-19. In quel caso è stato impiegato il malware Bookcode, anch'esso ricondotto in passato a Lazarus.

Gli esperti di Kaspersky spiegano che wAgent e Bookcode hanno funzionalità molto simili, fra le quali una backdoor. Una volta che i malware si sono introdotti in un server consentono all’attaccante di controllare quasi del tutto la macchina della vittima.

Le indagini sono ancora in corso. I due attacchi hanno rivelato per la prima volta l'interesse del gruppo Lazarus per l'intelligence legata al COVID-19. Finora le attività del gruppo APT nord coreano erano connesse per lo più al settore finanziario.

È evidente che la pandemia prima, e i vaccini poi, abbiano scatenato una guerra digitale senza precedenti. Fin dalla prima ondata i cyber criminali avevano colpito bersagli importanti in ambito sanitario, a partire dall’Organizzazione Mondiale della Sanità. La maggior parte degli attacchi è stata addebitata a gruppi APT per lo più di Cina, Iran, Corea del Nord, Russia e Vietnam.

Gli obiettivi sono le informazioni relative alla pandemia, che in questo momento valgono più dell'oro. Diffusione, evoluzione, ceppi, cure, e ora i vaccini: tutto quello che può essere usato per il contenimento del virus. Questo perché la sconfitta dell'infezione può avvantaggiare una nazione rispetto alle altre, sia economicamente sia politicamente.

Gli obiettivi sono le informazioni relative alla pandemia, che in questo momento valgono più dell'oro. Diffusione, evoluzione, ceppi, cure, e ora i vaccini: tutto quello che può essere usato per il contenimento del virus. Questo perché la sconfitta dell'infezione può avvantaggiare una nazione rispetto alle altre, sia economicamente sia politicamente.

La partita del cyberwarfare si è quindi ampliata per via del COVID. Ora sotto attacco sono entità che non hanno grande dimestichezza con le minacce APT: centri di ricerca, anche e soprattutto universitari, organizzazioni non-profit, case farmaceutiche.

Per la difesa fisica delle dosi di vaccino molti Stati (fra cui l'Italia) hanno chiamato in causa l'esercito. È corretto perché di fatto in questo momento gli attacchi ai vaccini possono essere considerati atti di guerra. Il problema resta la protezione delle proprietà intellettuali, dei dati di laboratorio e dei test. E a breve i dati sulla somministrazione a intere popolazioni.

Kaspersky stava proprio monitorando le mosse di Lazarus quando si è resa conto che i cyber criminali avevano scatenato due attacchi contro un ente governativo legato alla lotta al COVID e una società farmaceutica.

Il primo incidente di sicurezza risale al 27 ottobre scorso, quando due dei server Windows di un ente del Ministero della Salute sono stati compromessi con un sofisticato malware. Si trattava di quello che è stato battezzato come wAgent. Ha lo stesso schema di infezione del malware del gruppo Lazarus precedentemente utilizzato negli attacchi contro aziende di cripto valute.

L'altro incidente è datato 25 settembre 2020. È stato scovato dalla telemetria di Kaspersky attiva in una società farmaceutica al lavoro sullo sviluppo di un vaccino COVID-19. In quel caso è stato impiegato il malware Bookcode, anch'esso ricondotto in passato a Lazarus.

L'altro incidente è datato 25 settembre 2020. È stato scovato dalla telemetria di Kaspersky attiva in una società farmaceutica al lavoro sullo sviluppo di un vaccino COVID-19. In quel caso è stato impiegato il malware Bookcode, anch'esso ricondotto in passato a Lazarus. Gli esperti di Kaspersky spiegano che wAgent e Bookcode hanno funzionalità molto simili, fra le quali una backdoor. Una volta che i malware si sono introdotti in un server consentono all’attaccante di controllare quasi del tutto la macchina della vittima.

Lazarus e il COVID

Le indagini sono ancora in corso. I due attacchi hanno rivelato per la prima volta l'interesse del gruppo Lazarus per l'intelligence legata al COVID-19. Finora le attività del gruppo APT nord coreano erano connesse per lo più al settore finanziario.

È evidente che la pandemia prima, e i vaccini poi, abbiano scatenato una guerra digitale senza precedenti. Fin dalla prima ondata i cyber criminali avevano colpito bersagli importanti in ambito sanitario, a partire dall’Organizzazione Mondiale della Sanità. La maggior parte degli attacchi è stata addebitata a gruppi APT per lo più di Cina, Iran, Corea del Nord, Russia e Vietnam.

Gli obiettivi sono le informazioni relative alla pandemia, che in questo momento valgono più dell'oro. Diffusione, evoluzione, ceppi, cure, e ora i vaccini: tutto quello che può essere usato per il contenimento del virus. Questo perché la sconfitta dell'infezione può avvantaggiare una nazione rispetto alle altre, sia economicamente sia politicamente.

Gli obiettivi sono le informazioni relative alla pandemia, che in questo momento valgono più dell'oro. Diffusione, evoluzione, ceppi, cure, e ora i vaccini: tutto quello che può essere usato per il contenimento del virus. Questo perché la sconfitta dell'infezione può avvantaggiare una nazione rispetto alle altre, sia economicamente sia politicamente. La partita del cyberwarfare si è quindi ampliata per via del COVID. Ora sotto attacco sono entità che non hanno grande dimestichezza con le minacce APT: centri di ricerca, anche e soprattutto universitari, organizzazioni non-profit, case farmaceutiche.

Per la difesa fisica delle dosi di vaccino molti Stati (fra cui l'Italia) hanno chiamato in causa l'esercito. È corretto perché di fatto in questo momento gli attacchi ai vaccini possono essere considerati atti di guerra. Il problema resta la protezione delle proprietà intellettuali, dei dati di laboratorio e dei test. E a breve i dati sulla somministrazione a intere popolazioni.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Falla decennale nel kernel Linux concede i privilegi di root

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab