Phishing: Akamai fa il punto su tecniche, durata degli attacchi ed efficacia

Il phishing può essere generico o mirato, ma i kit sono sempre gli stessi, sviluppati in diverse varianti. La durata delle campagne è sempre molto breve, gli strumenti di difesa sono efficaci ma non infallibili.

Il phishing è una delle tecniche più consolidate per il furto di dati ai danni di privati e aziende. Con il tempo i criminali informatici sono diventati più scaltri, e gli attacchi più sofisticati. Il risultato è che è sempre alto il numero delle vittime, indipendentemente dal loro livello di consapevolezza.

Gli attacchi di phishing richiedono due operazioni: lanciare l'esca e aspettare che qualcuno abbocchi. Akamai ha condotto un'analisi approfondita del fenomeno, pubblicata nella relazione Phishing — Baiting the Hook. Identifica differenti tipi di phishing, ciclo di vita ed efficacia degli attacchi.

Innanzi tutto, ci sono due tipi di phishing: quello generico e lo spear phishing. Gli attacchi di phishing generico sono un gioco di numeri. Il cyber criminale sgancia il più alto numero possibile di esce, e punta a colpire il maggior numero possibile di vittime. Fanno parte di questa categoria anche le botnet.

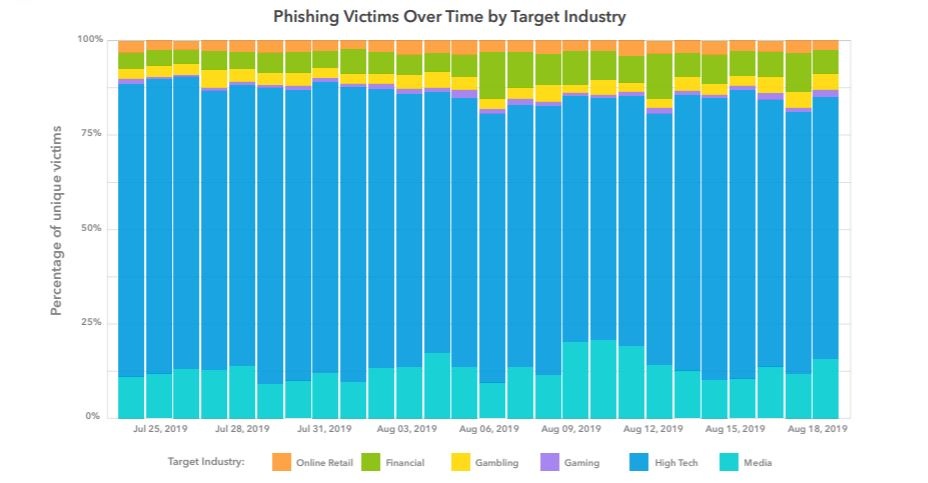

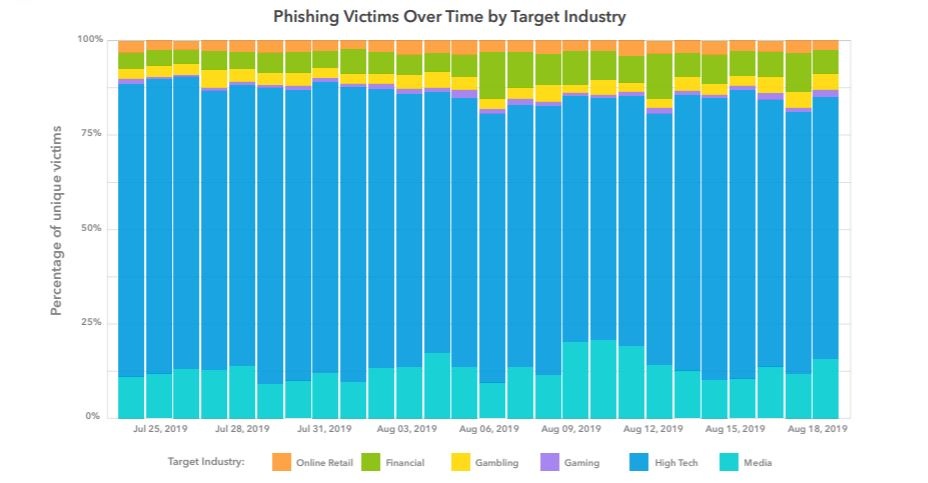

I kit di phishing tendono a concentrarsi su alcuni settori chiaveLo spear phishing è un attacco di phishing mirato. Viene fatto contro una persona o un'azienda in particolare, ed è frutto della raccolta meticolosa di informazioni sul target. Le esche sono quindi strettamente correlate al flusso di lavoro, o agli interessi personali. È la tecnica più usata nello spionaggio, sia aziendale sia politico.

I kit di phishing tendono a concentrarsi su alcuni settori chiaveLo spear phishing è un attacco di phishing mirato. Viene fatto contro una persona o un'azienda in particolare, ed è frutto della raccolta meticolosa di informazioni sul target. Le esche sono quindi strettamente correlate al flusso di lavoro, o agli interessi personali. È la tecnica più usata nello spionaggio, sia aziendale sia politico.

In tutti i casi, gli attacchi sfruttano kit appositamente creati. Sono in vendita nel dark web, e vengono caricati su pagine web precedentemente compromesse. In alternativa vengono usati su pagine create ad hoc, magari con indirizzi sosia. Akamai ha studiato questi kit e ha scoperto che sono tutt'altro che coerenti nello sviluppo. In genere si concentrano su prodotti al dettaglio e di consumo: bancario o finanziario e sul gaming. È facile capire i motivi di questa classificazione. Inoltre, sono facili da sviluppare e possono essere utilizzati su ampi bacini di potenziali vittime.

Ciascun kit ha più varianti. Dipendono dallo stile di sviluppo, dai miglioramenti tecnici apportati e dalle tecniche di truffa implementate. In un'osservazione di 262 giorni, Akamai ha rilevato 62 diverse varianti di kit zero-day destinate agli utenti Microsoft, distribuite su 3.897 domini.

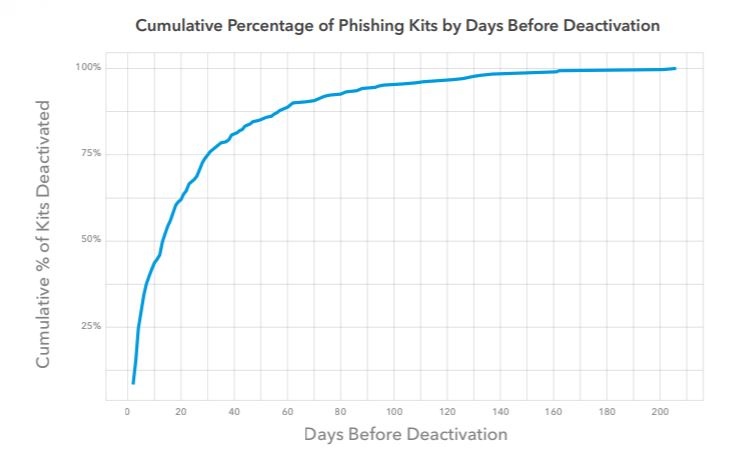

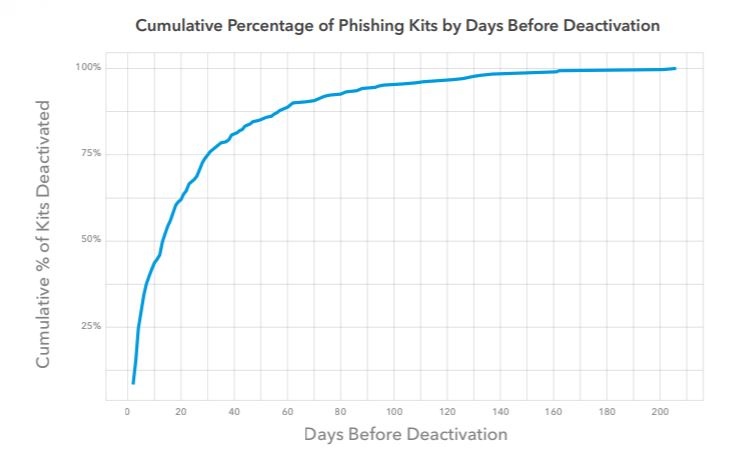

Akamai ha anche tracciato il ciclo di vita di ciascun kit. Oltre il 60% dei kit monitorati è stato attivo per 20 giorni o meno. È un dato comune per gli attacchi generici, ecco perché i criminali sviluppano costantemente nuove varianti. Uno dei motivi è che l'alta attenzione contro questo fenomeno porta gli esperti di sicurezza a bloccare le operazioni in tempi brevi. In un periodo di 60 giorni, Akamai ha osservato più di 2.064.053.300 domini unici associati ad attività dannose. Di questi, l'89% ha avuto una durata inferiore alle 24 ore, il 94% ha avuto una durata inferiore a tre giorni.

La durata degli attacchiL'esperienza di Akamai suggerisce che i migliori strumenti di difesa bloccano il 94% dei tentativi di phishing in arrivo ogni mese. Il 6% rimanente sembra poco, ma costituisce una minaccia significativa. Inoltre, la stragrande maggioranza degli attacchi (93%) conteneva URL collegati a siti dannosi.

La durata degli attacchiL'esperienza di Akamai suggerisce che i migliori strumenti di difesa bloccano il 94% dei tentativi di phishing in arrivo ogni mese. Il 6% rimanente sembra poco, ma costituisce una minaccia significativa. Inoltre, la stragrande maggioranza degli attacchi (93%) conteneva URL collegati a siti dannosi.

Nei 30 giorni antecedenti il report Akamai ha identificato 2.395 minacce di phishing uniche. Durante lo stesso periodo, ha individuato 120 campagne diverse. Molte delle campagne (22%) prendevano di mira account pubblici, come "help @" o "security @". Quasi un quarto (24%) delle richieste bloccate proveniva da malware. Un ulteriore 9% del traffico proveniva da richieste all'infrastruttura di comando e controllo (C2) di una botnet.

Gli strumenti di difesa sono un ottimo punto di partenza, sia a livello personale sia aziendale. Tuttavia, nessuna tecnologia è perfetta, quindi sono necessari livelli di controlli sovrapposti per proteggersi. Oltre a un'adeguata informazione per sopprimere la componente umana che i cyber criminali cercano di sfruttare.

Gli attacchi di phishing richiedono due operazioni: lanciare l'esca e aspettare che qualcuno abbocchi. Akamai ha condotto un'analisi approfondita del fenomeno, pubblicata nella relazione Phishing — Baiting the Hook. Identifica differenti tipi di phishing, ciclo di vita ed efficacia degli attacchi.

Innanzi tutto, ci sono due tipi di phishing: quello generico e lo spear phishing. Gli attacchi di phishing generico sono un gioco di numeri. Il cyber criminale sgancia il più alto numero possibile di esce, e punta a colpire il maggior numero possibile di vittime. Fanno parte di questa categoria anche le botnet.

I kit di phishing tendono a concentrarsi su alcuni settori chiaveLo spear phishing è un attacco di phishing mirato. Viene fatto contro una persona o un'azienda in particolare, ed è frutto della raccolta meticolosa di informazioni sul target. Le esche sono quindi strettamente correlate al flusso di lavoro, o agli interessi personali. È la tecnica più usata nello spionaggio, sia aziendale sia politico.

I kit di phishing tendono a concentrarsi su alcuni settori chiaveLo spear phishing è un attacco di phishing mirato. Viene fatto contro una persona o un'azienda in particolare, ed è frutto della raccolta meticolosa di informazioni sul target. Le esche sono quindi strettamente correlate al flusso di lavoro, o agli interessi personali. È la tecnica più usata nello spionaggio, sia aziendale sia politico.In tutti i casi, gli attacchi sfruttano kit appositamente creati. Sono in vendita nel dark web, e vengono caricati su pagine web precedentemente compromesse. In alternativa vengono usati su pagine create ad hoc, magari con indirizzi sosia. Akamai ha studiato questi kit e ha scoperto che sono tutt'altro che coerenti nello sviluppo. In genere si concentrano su prodotti al dettaglio e di consumo: bancario o finanziario e sul gaming. È facile capire i motivi di questa classificazione. Inoltre, sono facili da sviluppare e possono essere utilizzati su ampi bacini di potenziali vittime.

Ciascun kit ha più varianti. Dipendono dallo stile di sviluppo, dai miglioramenti tecnici apportati e dalle tecniche di truffa implementate. In un'osservazione di 262 giorni, Akamai ha rilevato 62 diverse varianti di kit zero-day destinate agli utenti Microsoft, distribuite su 3.897 domini.

Akamai ha anche tracciato il ciclo di vita di ciascun kit. Oltre il 60% dei kit monitorati è stato attivo per 20 giorni o meno. È un dato comune per gli attacchi generici, ecco perché i criminali sviluppano costantemente nuove varianti. Uno dei motivi è che l'alta attenzione contro questo fenomeno porta gli esperti di sicurezza a bloccare le operazioni in tempi brevi. In un periodo di 60 giorni, Akamai ha osservato più di 2.064.053.300 domini unici associati ad attività dannose. Di questi, l'89% ha avuto una durata inferiore alle 24 ore, il 94% ha avuto una durata inferiore a tre giorni.

La durata degli attacchiL'esperienza di Akamai suggerisce che i migliori strumenti di difesa bloccano il 94% dei tentativi di phishing in arrivo ogni mese. Il 6% rimanente sembra poco, ma costituisce una minaccia significativa. Inoltre, la stragrande maggioranza degli attacchi (93%) conteneva URL collegati a siti dannosi.

La durata degli attacchiL'esperienza di Akamai suggerisce che i migliori strumenti di difesa bloccano il 94% dei tentativi di phishing in arrivo ogni mese. Il 6% rimanente sembra poco, ma costituisce una minaccia significativa. Inoltre, la stragrande maggioranza degli attacchi (93%) conteneva URL collegati a siti dannosi.Nei 30 giorni antecedenti il report Akamai ha identificato 2.395 minacce di phishing uniche. Durante lo stesso periodo, ha individuato 120 campagne diverse. Molte delle campagne (22%) prendevano di mira account pubblici, come "help @" o "security @". Quasi un quarto (24%) delle richieste bloccate proveniva da malware. Un ulteriore 9% del traffico proveniva da richieste all'infrastruttura di comando e controllo (C2) di una botnet.

Gli strumenti di difesa sono un ottimo punto di partenza, sia a livello personale sia aziendale. Tuttavia, nessuna tecnologia è perfetta, quindi sono necessari livelli di controlli sovrapposti per proteggersi. Oltre a un'adeguata informazione per sopprimere la componente umana che i cyber criminali cercano di sfruttare.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 19

CrowdTour 2026 - Milano

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab