Truffe in Steam sempre più sofisticate, come difendersi

I cyber criminali stanno affinando le tecniche per mettere a segno le frodi ai danni dei giocatori di Steam. Ecco come fanno e come difendersi.

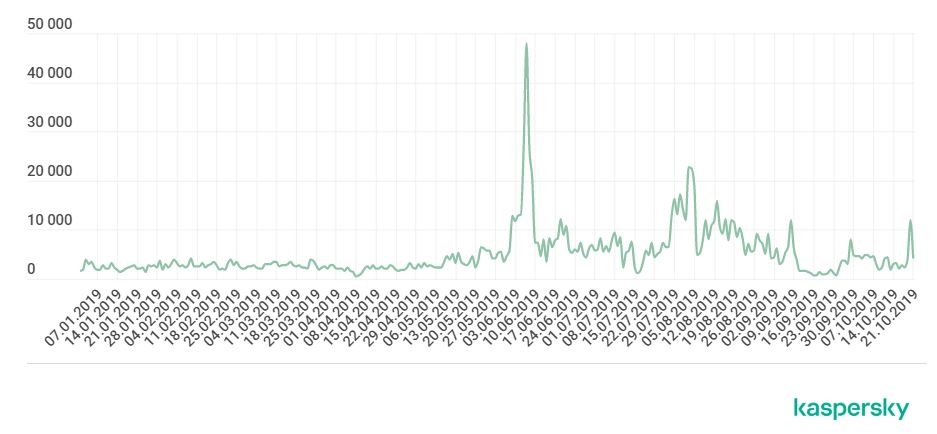

I servizi di distribuzione di giochi digitali sono una miniera d'oro per chi li gestisce. Ma dove c'è denaro, c'è frode. Kaspersky ha analizzato quello che accade in Steam, una delle piattaforme più popolari tra gli utenti, e quindi tra i criminali informatici. Da qualche tempo gli esperti rilevano schemi per frodare gli utenti. Da giugno gli attacchi sono diventati più frequenti e, rispetto precedenti, sono anche più sofisticati.

Tutto inizia con un negozio online e la truffa è basata sul phishing. I cyber criminali attirano gli utenti su siti Web che imitano o copiano i negozi online reali collegati a Steam. Sono molto ben implementati, dispongono di un certificato di sicurezza e supportano l'HTTPS. Visualizzano persino l'abituale avviso sull'uso dei cookie e forniscono alcuni collegamenti al sito Web originale. Peccato che poi il link non porti da nessuna parte. I materiali in vendita sono di alta qualità ed è difficile, a volte impossibile, distinguerli da quelli autentici.

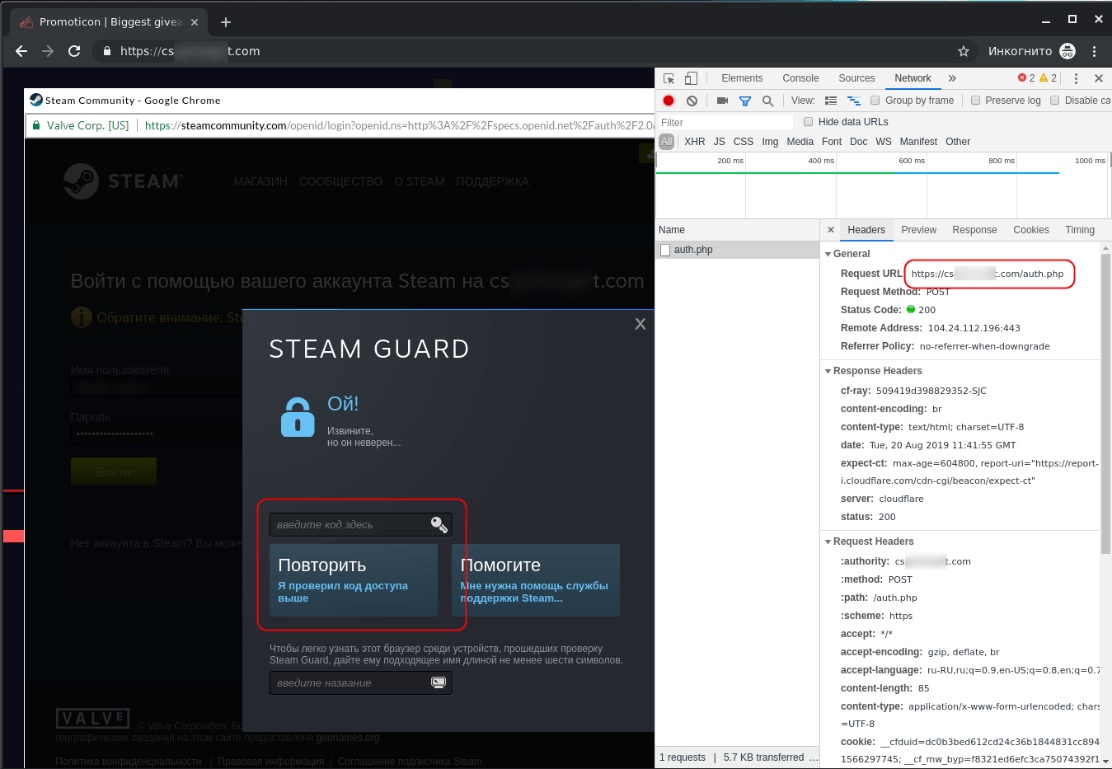

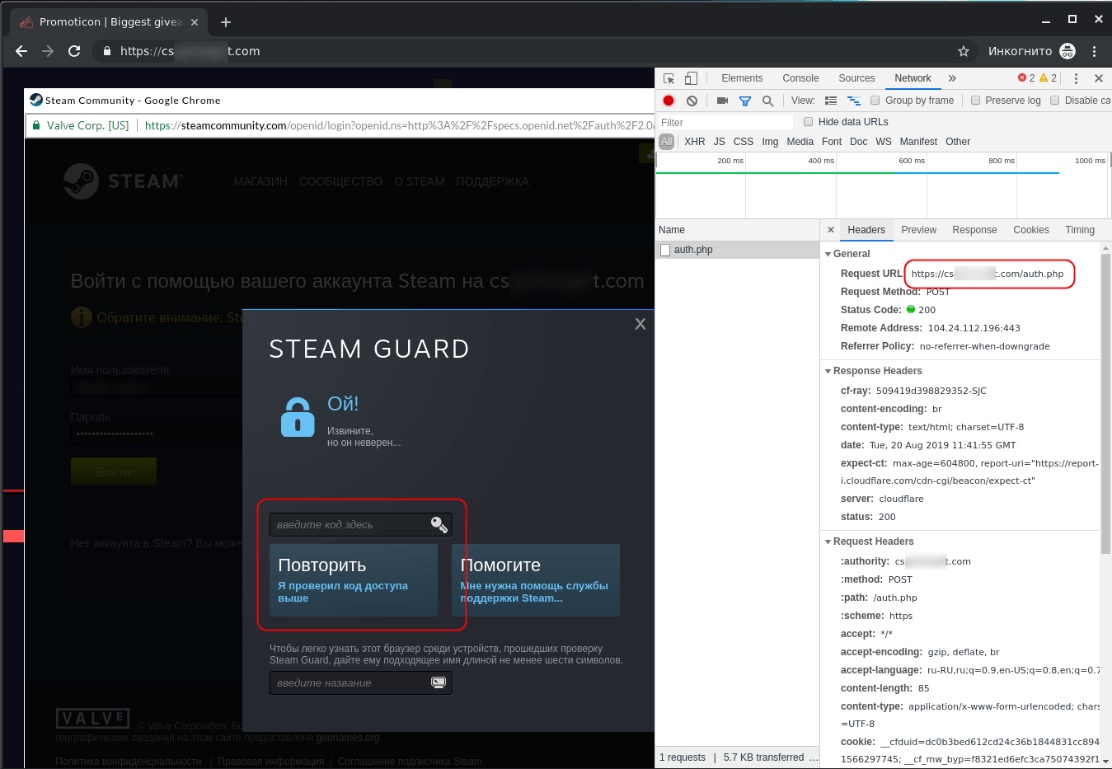

La schermata di loginFacendo clic su qualsiasi collegamento, l'utente visualizza una finestra che richiede login e password di Steam. Dato il tipo di sito, la richiesta non detta sospetti. La finta finestra di login è molto simile a quella reale e la barra degli indirizzi contiene l'URL corretto del portale Steam. Inoltre, la pagina ha un layout adattivo: se l'utente apre il link in un altro browser con un'interfaccia diversa, il contenuto della pagina falsa si adatta perfettamente.

La schermata di loginFacendo clic su qualsiasi collegamento, l'utente visualizza una finestra che richiede login e password di Steam. Dato il tipo di sito, la richiesta non detta sospetti. La finta finestra di login è molto simile a quella reale e la barra degli indirizzi contiene l'URL corretto del portale Steam. Inoltre, la pagina ha un layout adattivo: se l'utente apre il link in un altro browser con un'interfaccia diversa, il contenuto della pagina falsa si adatta perfettamente.

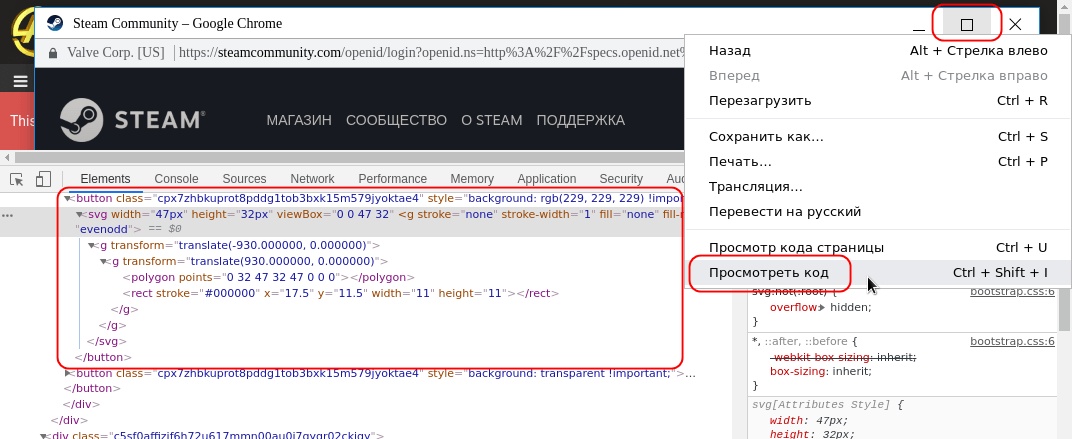

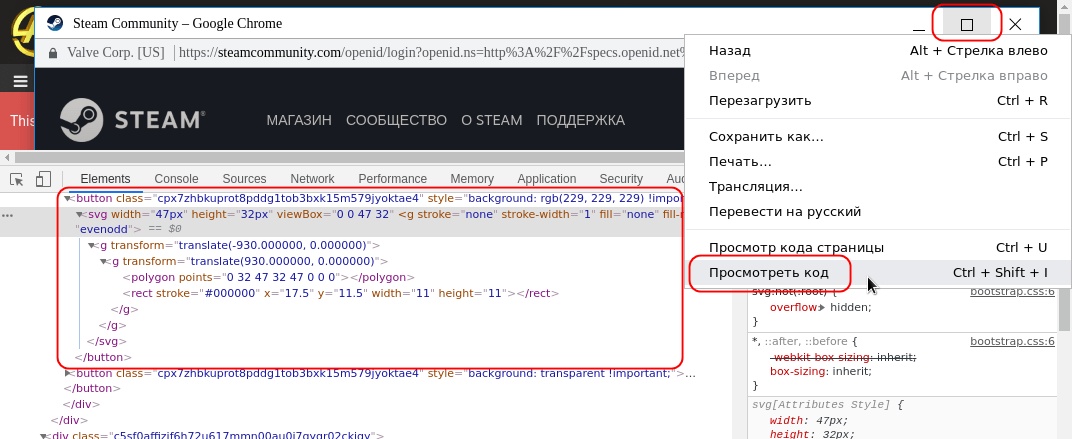

L'unico modo per svelare l'inganno è fare clic con il tasto destro e scegliere, dl menu di scelta rapida, la voce "Visualizza codice". Qui si vedrà che è un falso, implementato usando HTML e CSS.

Quello che si vede visualizzando il codiceIn un esempio individuato da Kasperky, il nome utente e la password vengono trasferiti su un altro dominio che appartiene ai truffatori utilizzando il metodo POST, tramite un'API. La credibilità sale nel momento in cui il controllo sull'accesso viene effettivamente fatto. Inserendo login e password errati, viene mostrato un messaggio di errore. Se invece i dati sono corretti, il sistema attiva l'autenticazione a due fattori. Ovviamente, il codice che l'utente inserirà verrà comunicato ai cyber criminali, che a quel punto avranno il pieno controllo dell'account.

Quello che si vede visualizzando il codiceIn un esempio individuato da Kasperky, il nome utente e la password vengono trasferiti su un altro dominio che appartiene ai truffatori utilizzando il metodo POST, tramite un'API. La credibilità sale nel momento in cui il controllo sull'accesso viene effettivamente fatto. Inserendo login e password errati, viene mostrato un messaggio di errore. Se invece i dati sono corretti, il sistema attiva l'autenticazione a due fattori. Ovviamente, il codice che l'utente inserirà verrà comunicato ai cyber criminali, che a quel punto avranno il pieno controllo dell'account.

Questa è la variante più sofisticata finora rilevata. Ci sono poi tecniche meno sopraffine, come il vecchio trucco di un modulo falso in una finestra separata, con un indirizzo vuoto. Se l'utente non ci fa caso, il modulo verifica i dati inseriti e richiede alla vittima di inserire un codice di autenticazione a due fattori.

Per non cadere nell'inganno bisogna sempre tenere gli occhi puntati sulla barra degli indirizzi. In alcuni casi riporta l'URL corretto e c'è poco da fare. In altri l'indirizzo non corrispondere al nome del negozio o visualizza le parole "about: blank".

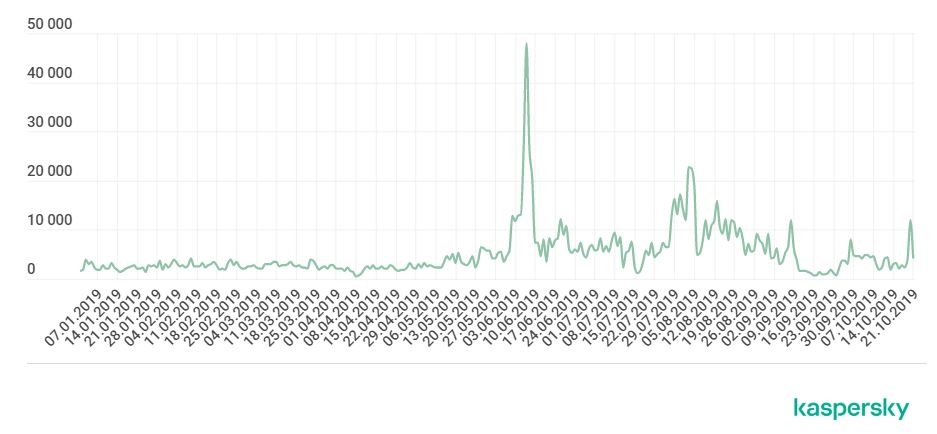

Attacchi di phishing a Steam, gennaio 2019 - settembre 2019Quando si accede a risorse "esterne" di Steam meglio accedere alla pagina principale di Steam e, in una pagina separata del browser, collegarsi al modulo di accesso sospetto e aggiornarla. Se è reale, verrà visualizzato un messaggio che dice che l'utente ha già effettuato l'accesso e la truffa sarà sventata.

Attacchi di phishing a Steam, gennaio 2019 - settembre 2019Quando si accede a risorse "esterne" di Steam meglio accedere alla pagina principale di Steam e, in una pagina separata del browser, collegarsi al modulo di accesso sospetto e aggiornarla. Se è reale, verrà visualizzato un messaggio che dice che l'utente ha già effettuato l'accesso e la truffa sarà sventata.

In ultimo, se tutto sembra normale ha si è comunque sospettosi, meglio controllare il dominio usando WHOIS. Le aziende vere non registrano domini per brevi periodi e non nascondono i dettagli di contatto. A prescindere da tutto. È imperativo installare e tenere aggiornato un buon di sicurezza con tecnologia anti-phishing.

Tutto inizia con un negozio online e la truffa è basata sul phishing. I cyber criminali attirano gli utenti su siti Web che imitano o copiano i negozi online reali collegati a Steam. Sono molto ben implementati, dispongono di un certificato di sicurezza e supportano l'HTTPS. Visualizzano persino l'abituale avviso sull'uso dei cookie e forniscono alcuni collegamenti al sito Web originale. Peccato che poi il link non porti da nessuna parte. I materiali in vendita sono di alta qualità ed è difficile, a volte impossibile, distinguerli da quelli autentici.

La schermata di loginFacendo clic su qualsiasi collegamento, l'utente visualizza una finestra che richiede login e password di Steam. Dato il tipo di sito, la richiesta non detta sospetti. La finta finestra di login è molto simile a quella reale e la barra degli indirizzi contiene l'URL corretto del portale Steam. Inoltre, la pagina ha un layout adattivo: se l'utente apre il link in un altro browser con un'interfaccia diversa, il contenuto della pagina falsa si adatta perfettamente.

La schermata di loginFacendo clic su qualsiasi collegamento, l'utente visualizza una finestra che richiede login e password di Steam. Dato il tipo di sito, la richiesta non detta sospetti. La finta finestra di login è molto simile a quella reale e la barra degli indirizzi contiene l'URL corretto del portale Steam. Inoltre, la pagina ha un layout adattivo: se l'utente apre il link in un altro browser con un'interfaccia diversa, il contenuto della pagina falsa si adatta perfettamente.L'unico modo per svelare l'inganno è fare clic con il tasto destro e scegliere, dl menu di scelta rapida, la voce "Visualizza codice". Qui si vedrà che è un falso, implementato usando HTML e CSS.

Quello che si vede visualizzando il codiceIn un esempio individuato da Kasperky, il nome utente e la password vengono trasferiti su un altro dominio che appartiene ai truffatori utilizzando il metodo POST, tramite un'API. La credibilità sale nel momento in cui il controllo sull'accesso viene effettivamente fatto. Inserendo login e password errati, viene mostrato un messaggio di errore. Se invece i dati sono corretti, il sistema attiva l'autenticazione a due fattori. Ovviamente, il codice che l'utente inserirà verrà comunicato ai cyber criminali, che a quel punto avranno il pieno controllo dell'account.

Quello che si vede visualizzando il codiceIn un esempio individuato da Kasperky, il nome utente e la password vengono trasferiti su un altro dominio che appartiene ai truffatori utilizzando il metodo POST, tramite un'API. La credibilità sale nel momento in cui il controllo sull'accesso viene effettivamente fatto. Inserendo login e password errati, viene mostrato un messaggio di errore. Se invece i dati sono corretti, il sistema attiva l'autenticazione a due fattori. Ovviamente, il codice che l'utente inserirà verrà comunicato ai cyber criminali, che a quel punto avranno il pieno controllo dell'account.Questa è la variante più sofisticata finora rilevata. Ci sono poi tecniche meno sopraffine, come il vecchio trucco di un modulo falso in una finestra separata, con un indirizzo vuoto. Se l'utente non ci fa caso, il modulo verifica i dati inseriti e richiede alla vittima di inserire un codice di autenticazione a due fattori.

Per non cadere nell'inganno bisogna sempre tenere gli occhi puntati sulla barra degli indirizzi. In alcuni casi riporta l'URL corretto e c'è poco da fare. In altri l'indirizzo non corrispondere al nome del negozio o visualizza le parole "about: blank".

Attacchi di phishing a Steam, gennaio 2019 - settembre 2019Quando si accede a risorse "esterne" di Steam meglio accedere alla pagina principale di Steam e, in una pagina separata del browser, collegarsi al modulo di accesso sospetto e aggiornarla. Se è reale, verrà visualizzato un messaggio che dice che l'utente ha già effettuato l'accesso e la truffa sarà sventata.

Attacchi di phishing a Steam, gennaio 2019 - settembre 2019Quando si accede a risorse "esterne" di Steam meglio accedere alla pagina principale di Steam e, in una pagina separata del browser, collegarsi al modulo di accesso sospetto e aggiornarla. Se è reale, verrà visualizzato un messaggio che dice che l'utente ha già effettuato l'accesso e la truffa sarà sventata.In ultimo, se tutto sembra normale ha si è comunque sospettosi, meglio controllare il dominio usando WHOIS. Le aziende vere non registrano domini per brevi periodi e non nascondono i dettagli di contatto. A prescindere da tutto. È imperativo installare e tenere aggiornato un buon di sicurezza con tecnologia anti-phishing.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ultime notizie Tutto

SentinelOne cresce a due cifre, e punta su GenAI e prevenzione proattiva

06-05-2026

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab