Zoom e app Microsoft gettonate negli attacchi di brand impersonation

Per colpire i lavoratori da casa si moltiplicano gli attacchi di brand impersonation. Applicazioni Office e Zoom le più usate.

Zoom, DocuSign e le applicazioni di Microsoft sono sempre più spesso sfruttate per gli attacchi di brand impersonation. Si ritrovano, ovviamente falsificate, nel 45% degli attacchi di phishing. Nell'ambito dei social media i brand maggiormente abusati sono Facebook, LinkedIn e Twitter (nel 34% degli attacchi), mentre volendo colpire i consumatori i cyber criminali ricorrono a Amazon e PayPal (nel 20% degli attacchi).

Questi dati sono frutto di un sondaggio sulla sicurezza delle email condotto da GreatHorn con oltre 588 partecipanti con vari ruoli nel team IT e della sicurezza. Il risultato è che i dipendenti al lavoro da casa sono le vittime designate di moltissimi attacchi che si sviluppano a partire dalla posta elettronica.

Lo smart working, oltre ai lati positivi, ha anche lo svantaggio di dipendere fortemente dalle risorse digitali: senza Office e Zoom molte persone non potrebbero produrre. Va da sé che una comunicazione in cui si paventa un malfunzionamento di una di queste app è fonte di grande ansia. Il destinatario per natura la apre in uno stato di panico che non gli permette di notare eventuali segnali di un cyber attacco.

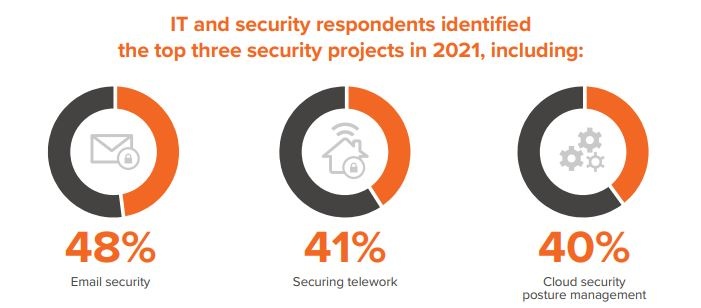

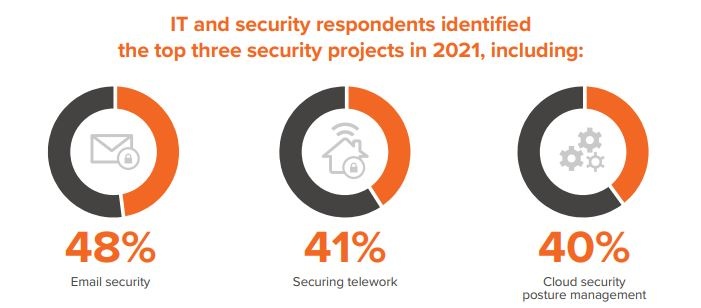

Ecco perché la sicurezza della posta elettronica ora rientra fra le tre maggiori priorità di sicurezza IT per il 2021 in tutte le aziende intervistate. Un punto di attenzione riguarda l'efficacia degli strumenti di difesa. Kevin O'Brien, CEO di GreatHorn, sottolinea che "oggi è impossibile intercettare ogni attacco di phishing". È un dato inquietante, che segna la necessità di cambiare le tecniche di difesa a favore di quelle capaci di studiare il comportamento umano e analizzare qualsiasi deviazioni dalla norma.

Questi dati sono frutto di un sondaggio sulla sicurezza delle email condotto da GreatHorn con oltre 588 partecipanti con vari ruoli nel team IT e della sicurezza. Il risultato è che i dipendenti al lavoro da casa sono le vittime designate di moltissimi attacchi che si sviluppano a partire dalla posta elettronica.

Lo smart working, oltre ai lati positivi, ha anche lo svantaggio di dipendere fortemente dalle risorse digitali: senza Office e Zoom molte persone non potrebbero produrre. Va da sé che una comunicazione in cui si paventa un malfunzionamento di una di queste app è fonte di grande ansia. Il destinatario per natura la apre in uno stato di panico che non gli permette di notare eventuali segnali di un cyber attacco.

Quanti attacchi si contano

Fra il 2020 e il 2021, gli attacchi di phishing settimanali e mensili sono aumentati rispettivamente dal 28% al 42% e dall'11% al 17%. Intercettarli è difficile perché i criminali informatici creano attacchi sempre più sofisticati e mirati, capaci di bypassare le tradizionali difese della posta elettronica.Ecco perché la sicurezza della posta elettronica ora rientra fra le tre maggiori priorità di sicurezza IT per il 2021 in tutte le aziende intervistate. Un punto di attenzione riguarda l'efficacia degli strumenti di difesa. Kevin O'Brien, CEO di GreatHorn, sottolinea che "oggi è impossibile intercettare ogni attacco di phishing". È un dato inquietante, che segna la necessità di cambiare le tecniche di difesa a favore di quelle capaci di studiare il comportamento umano e analizzare qualsiasi deviazioni dalla norma.

Altre criticità

Dopo la sicurezza delle email, la seconda priorità è la sicurezza del telelavoro (41%) seguita dalla cloud security (40%). È uno stravolgimento importante rispetto al passato, che fa comprendere quanto i cambiamenti intercorsi con il COVID abbiano stravolto il modo di lavorare. L'attenzione sul perimetro non ha più senso di esistere, adesso è necessario difendere i lavoratori da casa e le risorse aziendali, che stanno rapidamente traslocando in cloud per agevolarne l'accessibilità dagli uffici domestici.Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

CypherLoc, lo scareware che blocca il browser e chiama il finto supporto Microsoft

25-05-2026

Gli attacchi AI escono dalla fase sperimentale

25-05-2026

Mythos e i modelli di frontiera cambiano la sicurezza

25-05-2026

QR code che aggirano i filtri email

25-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab