Cloud: il 65% delle aziende ha subìto un incidente, solo il 6% reagisce subito

Cresce il rischio cloud: incidenti in aumento, risposta lenta e tool frammentati sono le maggiori criticità.

Il 65% delle organizzazioni ha subìto un incidente di sicurezza nel cloud nell'ultimo anno; solo il 6% lo ha risolto entro un'ora: il dato emerge dal report Cloud Security Report 2025 di Check Point Software Technologies, che mette a fuoco i punti ciechi che minacciano la resilienza aziendale. Il contesto operativo è quello ben noto del journey to cloud: il 62% delle organizzazioni ha ampliato l’utilizzo di tecnologie cloud edge come SASE, il 57% ha investito su modelli ibridi e il 51% opera ormai in ambienti multi-cloud.

Una corsa irrefrenabile all’innovazione che non è stata accompagnata da un adeguato aggiornamento delle strategie di sicurezza: per questo le imprese sono esposte a rischi sempre più sofisticati e difficili da gestire con i tradizionali approcci difensivi. Il risultato è una superficie d’attacco in continua espansione e controlli frammentati che ostacolano la protezione dei dati, delle identità e dei carichi di lavoro.

Come si tanno muovendo le aziende

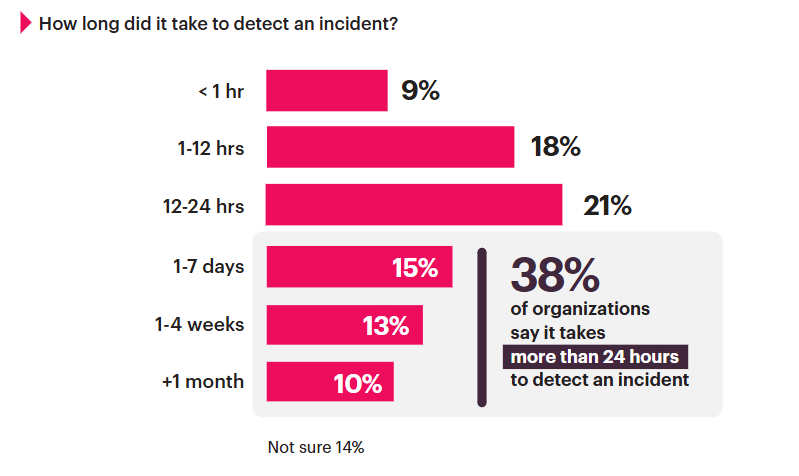

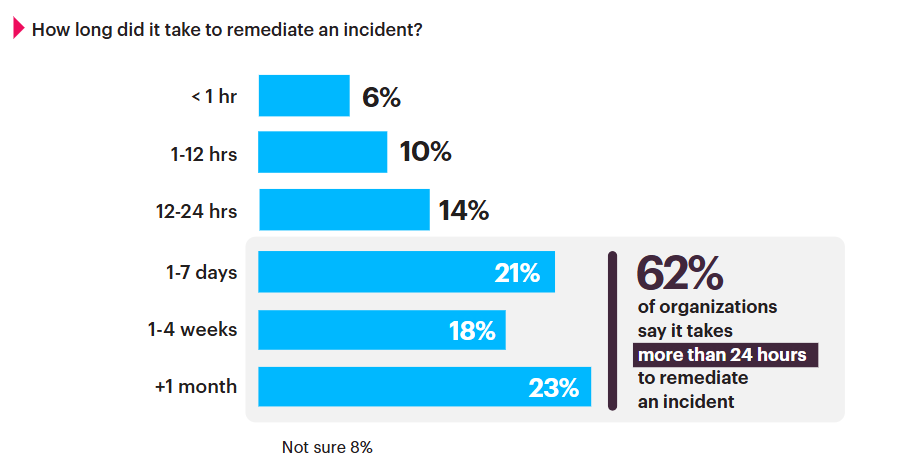

Dal report emerge che il 43% dei professionisti intervistati dà la precedenza alla protezione degli asset digitali di valore (dataset proprietari e informazioni dei clienti) e solo in subordine investe per ottenere visibilità sulle minacce (40%) e gestire la sicurezza in ambienti ibridi e multi-cloud (38%). Evidentemente la strategia non paga, dato che gli incidenti di sicurezza cloud sono cresciuti nell’ultimo anno e solo il 9% di chi li ha subiti dichiara di essere riuscito a rilevare l’incidente entro la prima ora. Il 62% ha impiegato oltre 24 ore per porvi rimedio: un ritardo che offre agli attaccanti un’ampia finestra temporale per attuare movimenti laterali, esfiltrare dati e compromettere ulteriormente i sistemi.

Ancora più preoccupante è il fatto che solo il 35% degli incidenti viene individuato tramite strumenti di monitoraggio della sicurezza: nella maggior parte dei casi, la scoperta avviene grazie a segnalazioni di utenti, audit o notifiche esterne, il che indica una grave carenza di visibilità e di correlazione delle minacce in tempo reale. Da qui l’incremento del dwell time, che fa la differenza fra una violazione circoscritta e una crisi diffusa.

Quando la security è inefficace

Il report mette in luce un altro fenomeno che mina la capacità di risposta delle aziende: la dispersione degli strumenti di sicurezza (tool sprawl): il 71% delle aziende interpellate utilizza più di 10 strumenti diversi per la protezione cloud; il 16% ne gestisce addirittura oltre 50. Una dotazione del genere produce una mole ingestibile di alert, che sommerge i team di security impedendo un’azione efficace contro gli attacchi reali. Basti pensare che il 45% dei team dichiara di ricevere almeno 500 segnalazioni al giorno, uno su quattro supera i 1.000 alert quotidiani.

In questi casi subentra il fenomeno della cosiddetta Alert Fatigue: gli analisti, sopraffatti dalla quantità di notifiche, faticano a distinguere i veri incidenti e rallentano ulteriormente la risposta. La frammentazione degli strumenti, inoltre, ostacola la correlazione dei dati e la coerenza delle policy di sicurezza, con il risultato che la gestione operativa diventa più onerosa e meno efficace.

In questo scenario è l’AI che potrebbe fare la differenza, con la correlazione dei log, l’analisi degli alert e l’automazione della risposta, per questo motivo il 68% delle organizzazioni considera l’adozione dell’AI una priorità assoluta per la cybersecurity. Il problema è nel passaggio dalla teoria alla pratica, perché la maggior parte delle aziende si affida ancora a Web Application Firewall basati su firme (61%), che sono inefficaci contro attacchi polimorfici, exploit zero-day e abusi di API. Inoltre, l’adozione di tecniche di threat intelligence e mitigazione automatizzata resta parziale.

Perché questa arretratezza operativa? Le principali barriere all’implementazione dell’AI in ambito security sono la carenza di personale qualificato (62%), la difficoltà di integrazione con le infrastrutture esistenti (56%), i costi (49%) e la mancanza di trasparenza nei modelli di AI (32%).

Le raccomandazioni degli esperti

A fronte di questo scenario, il Cloud Security Report 2025 invita le aziende a ripensare la sicurezza in ottica decentralizzata, intelligente e automatizzata. I consigli chiave includono il consolidamento degli strumenti con il passaggio a piattaforme unificate, l’adozione di telemetria in tempo reale per una visibilità completa su ambienti edge, ibridi e multi-cloud, e la transizione verso difese basate su AI, capaci di correlare dati, rilevare anomalie comportamentali e automatizzare l’incident response.

È caldeggiata inoltre la modernizzazione della sicurezza applicativa, ossia abbandonare i WAF basati su firme in favore di tecnologie che combinano AI, behavioral analytics e threat intelligence, capaci di proteggere API e microservizi anche contro attacchi sconosciuti o in rapida evoluzione.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

NIS2 in Italia: progressi, criticità e la necessità di una resilienza operativa

28-04-2026

Windows: scoperta tecnica per l’escalation di privilegi via RPC

28-04-2026

Il phishing domina gli attacchi grazie anche agli strumenti AI

28-04-2026

Anthropic e Claude Mythos: tanto rumore per (quasi) nulla

27-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab