Credenziali Zoom in vendita sul dark web

Username e password di Zoom sono in vendita sul dark web. I cyber criminali potrebbero risalire all'utente e convocare riunioni al suo posto.

Migliaia di credenziali di Zoom sono in vendita sul dark web. È la conseguenza degli attacchi che hanno inondato la piattaforma di videoconferenza nelle scorse settimane. Alcune aziende che avevano in uso Zoom, ad esempio Google, l'anno bandito dai notebook aziendali. Altre sono corse ai ripari proteggendo le videoconferenze con le password. Da qui l'idea dei cyber criminali di vendere le credenziali di accesso alle videoconferenze.

Il trucco è stato scoperto da due aziende specializzate in cyber sicurezza: IntSights e Sixgill. Emblematica la pubblicazione di un database contenente oltre 2.300 nomi utente e password per gli account Zoom. Suddette credenziali, che sono in vendita, potrebbero essere usate per scatenare ulteriori attacchi. Oppure per intercettazioni e azioni di ingegneria sociale.

Un esperto di IntSights spiega che non è difficile, una volta avute le credenziali, risalire alla persona di cui si è preso il controllo dell'account (tramite Google e LinkedIn) e impersonarla per organizzare riunioni con altri dipendenti dell'azienda. È un tipo di attacco paragonabile a quelli Business Email Compromise. E potrebbe essere usato per chiedere alle persone di condividere file e credenziali tramite la chat di Zoom.

Un esperto di IntSights spiega che non è difficile, una volta avute le credenziali, risalire alla persona di cui si è preso il controllo dell'account (tramite Google e LinkedIn) e impersonarla per organizzare riunioni con altri dipendenti dell'azienda. È un tipo di attacco paragonabile a quelli Business Email Compromise. E potrebbe essere usato per chiedere alle persone di condividere file e credenziali tramite la chat di Zoom.

Sixgill ha segnalato inoltre la pubblicazione di oltre 350 credenziali Zoom su un forum online. Gran parte appartengono a istituti scolastici, piccole imprese e almeno una società di assistenza sanitaria. In questo caso l'obiettivo è di consentire l'interruzione delle videochiamate.

Zoom e altri servizi di videoconferenza stanno cercando di chiudere le falle man mano che emergono. I cyber criminali stanno usando strumenti come OpenBullet per scansionare le applicazioni Web per trovarne di nuove. Sono strumenti originariamente progettati per i test di penetrazione, che vengono usati per esfiltrare ID di Zoom validi.

Il rischio, secondo IntSights, è che un attaccante possa unirsi a una videoconferenza dopo che è iniziata. Molte applicazioni non avvisano se qualcuno si unisce a una riunione dopo il suo inizio. L'aggressore potrebbe "imbucarsi" e raccogliere informazioni sensibili o realizzare deep fake.

Il rischio, secondo IntSights, è che un attaccante possa unirsi a una videoconferenza dopo che è iniziata. Molte applicazioni non avvisano se qualcuno si unisce a una riunione dopo il suo inizio. L'aggressore potrebbe "imbucarsi" e raccogliere informazioni sensibili o realizzare deep fake.

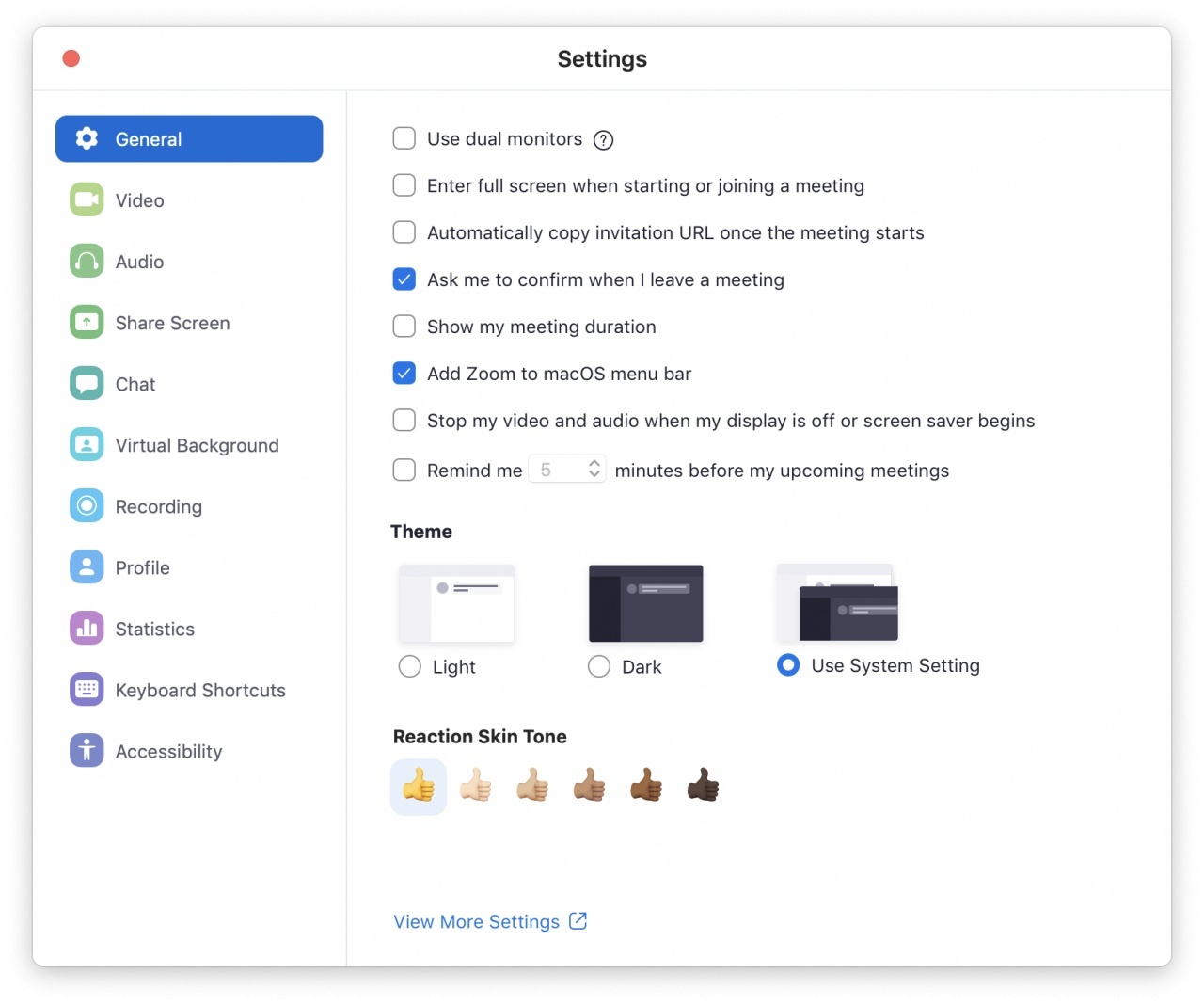

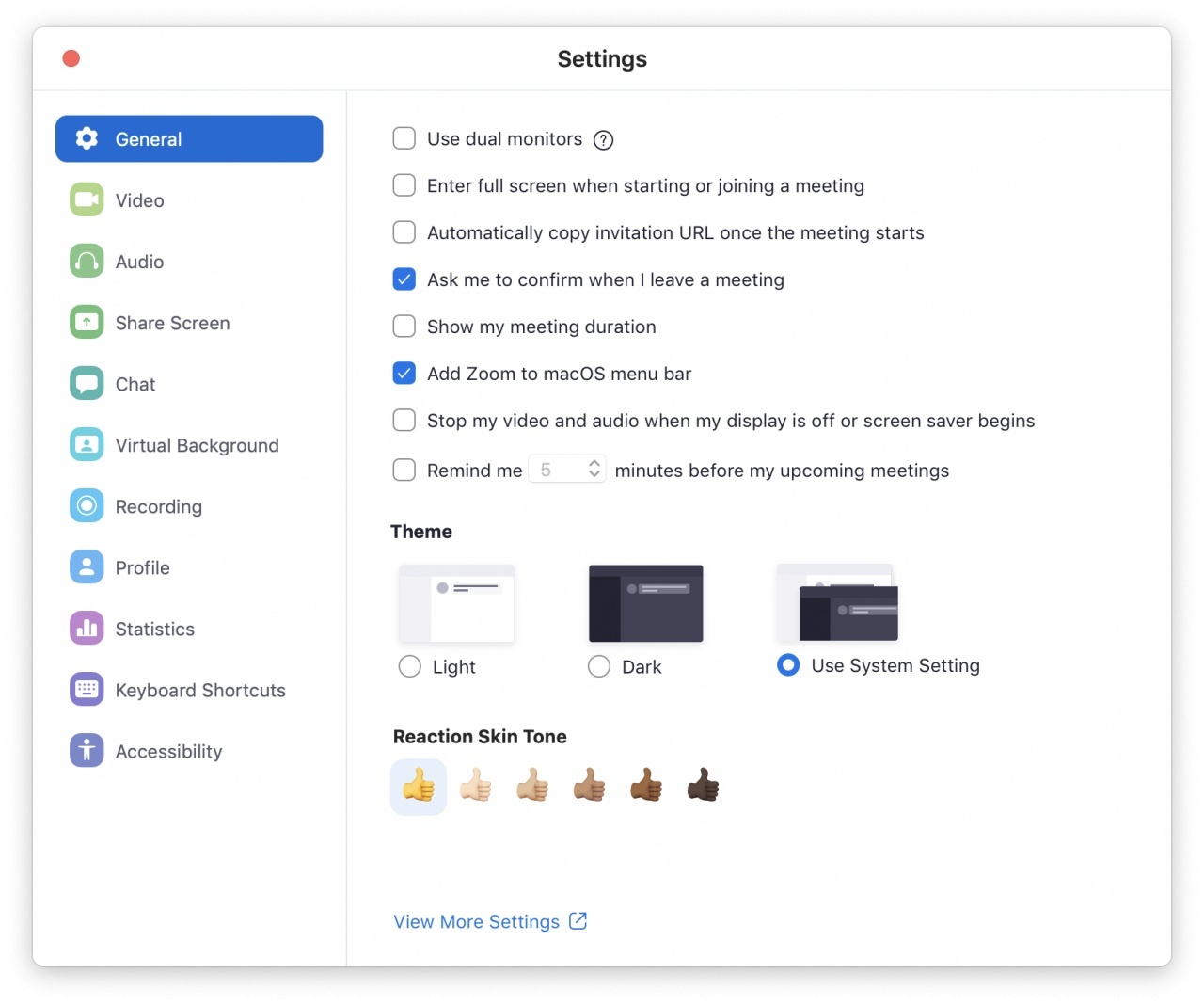

Il problema è che è difficile aumentare la sicurezza di queste applicazioni senza impattare sull'esperienza dell'utente. Le app di videoconferenza fanno della facilità d'uso il loro punto di forza. Introducendo captcha e autenticazione a due fattori per ogni accesso, molti clienti opterebbero per un'applicazione differente. Occorre bilanciamento tra sicurezza e usabilità. E un'opera di formazione sui rischi.

Il trucco è stato scoperto da due aziende specializzate in cyber sicurezza: IntSights e Sixgill. Emblematica la pubblicazione di un database contenente oltre 2.300 nomi utente e password per gli account Zoom. Suddette credenziali, che sono in vendita, potrebbero essere usate per scatenare ulteriori attacchi. Oppure per intercettazioni e azioni di ingegneria sociale.

Un esperto di IntSights spiega che non è difficile, una volta avute le credenziali, risalire alla persona di cui si è preso il controllo dell'account (tramite Google e LinkedIn) e impersonarla per organizzare riunioni con altri dipendenti dell'azienda. È un tipo di attacco paragonabile a quelli Business Email Compromise. E potrebbe essere usato per chiedere alle persone di condividere file e credenziali tramite la chat di Zoom.

Un esperto di IntSights spiega che non è difficile, una volta avute le credenziali, risalire alla persona di cui si è preso il controllo dell'account (tramite Google e LinkedIn) e impersonarla per organizzare riunioni con altri dipendenti dell'azienda. È un tipo di attacco paragonabile a quelli Business Email Compromise. E potrebbe essere usato per chiedere alle persone di condividere file e credenziali tramite la chat di Zoom.Sixgill ha segnalato inoltre la pubblicazione di oltre 350 credenziali Zoom su un forum online. Gran parte appartengono a istituti scolastici, piccole imprese e almeno una società di assistenza sanitaria. In questo caso l'obiettivo è di consentire l'interruzione delle videochiamate.

Sicurezza Zoom: meeting (più) protetti in dieci mosse. La sicurezza di base di Zoom è discutibile. Ma si può migliorare decisamente usando nel modo giusto le sue opzioni.Le applicazioni di videoconferenza sono "l'ultima frontiera" degli attacchi. Il problema è che le vulnerabilità in questo ambito abbondano. E che alcuni utenti ignorano le misure di sicurezza più elementari, agevolando i cyber criminali. Ad esempio, sono molti i casi in cui sono stati mostrati pubblicamente gli ID riunione.

Zoom e altri servizi di videoconferenza stanno cercando di chiudere le falle man mano che emergono. I cyber criminali stanno usando strumenti come OpenBullet per scansionare le applicazioni Web per trovarne di nuove. Sono strumenti originariamente progettati per i test di penetrazione, che vengono usati per esfiltrare ID di Zoom validi.

Il rischio, secondo IntSights, è che un attaccante possa unirsi a una videoconferenza dopo che è iniziata. Molte applicazioni non avvisano se qualcuno si unisce a una riunione dopo il suo inizio. L'aggressore potrebbe "imbucarsi" e raccogliere informazioni sensibili o realizzare deep fake.

Il rischio, secondo IntSights, è che un attaccante possa unirsi a una videoconferenza dopo che è iniziata. Molte applicazioni non avvisano se qualcuno si unisce a una riunione dopo il suo inizio. L'aggressore potrebbe "imbucarsi" e raccogliere informazioni sensibili o realizzare deep fake.Il problema è che è difficile aumentare la sicurezza di queste applicazioni senza impattare sull'esperienza dell'utente. Le app di videoconferenza fanno della facilità d'uso il loro punto di forza. Introducendo captcha e autenticazione a due fattori per ogni accesso, molti clienti opterebbero per un'applicazione differente. Occorre bilanciamento tra sicurezza e usabilità. E un'opera di formazione sui rischi.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

CypherLoc, lo scareware che blocca il browser e chiama il finto supporto Microsoft

25-05-2026

Gli attacchi AI escono dalla fase sperimentale

25-05-2026

Mythos e i modelli di frontiera cambiano la sicurezza

25-05-2026

QR code che aggirano i filtri email

25-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab