Telegram piace sempre di più ai criminali informatici

Compravendita di dati rubati, attività di marketing e pianificazione di attacchi: il cyber crime è sempre più attivo su Telegram.

Telegram si sta via via identificando come piattaforma essenziale per le attività del cyber crime. L'app di messaggistica è da tempo protagonista dell'attenzione negativa da parte di estremisti, teorici della cospirazione, pedopornografi e così via. Ora, secondo gli esperti di vpnMentor, anche i criminali informatici stanno affollando Telegram per condividere e discutere di dati rubati, frodi online, hacking e cyber attacchi.

Per confermare il sospetto, alcuni esponenti del team di vpnMentor si sono uniti a diversi gruppi e canali Telegram incentrati sul crimine informatico. Hanno scoperto una vasta rete di oltre 1.000 persone che condividono informazioni su attività illegali legate al crimine informatico.

Telegram strumento del cyber crime

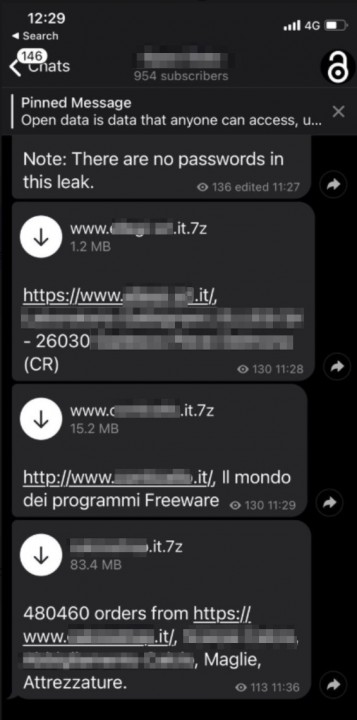

Gli esperti di vpnMentor hanno scoperto che i cyber criminali si servono di Telegram in due modi diversi. Il primo caso è quello dei canali Telegram. Qui gli hacker pubblicano dump di dati con brevi spiegazioni su ciò che si può trovare all'interno. Sono canali che si possono definire passivi, con una conversazione minima, ma alcuni hanno anche 10.000 follower.

L'altro modo per sfruttare Telegram è la frequentazione di gruppi di hacking dedicati, in cui centinaia di membri discutono attivamente vari aspetti del crimine informatico e di come sfruttare i dump di dati condivisi.

Sembra che la maggior parte delle informazioni frutto di data leak e hack venga condiviso su Telegram solo dopo essere stato venduto sul dark web. Oppure se l'autore del crimine non è riuscito a trovare acquirenti altrove (alcuni dati che circolavano erano vecchi di mesi).

Tuttavia non sono mancati casi in cui i dati fossero molto recenti, o in cui l'app di messaggistica sia stata usata proprio come parte degli attacchi informatici e degli schemi di ricatto. Per esempio, a seguito del furto di dati ai danni di una società israeliana, è stato creato un gruppo Telegram ad hoc su cui sono state condivise le informazioni sensibili. Era una forma di estorsione per incentivare l'azienda vittima a pagare il riscatto.

Perché Telegram?

I cyber criminali si sono sempre affidati al dark web o ai forum anonimi per la compravendita dei dati rubati e per la pianificazione degli attacchi. Gli esperti di vpnMentor, tuttavia, fanno notare che Telegram offre numerosi vantaggi rispetto al dark web.

Il primo è la garanzia sulla privacy degli utenti che Telegram ha sempre pubblicizzato. Per un truffatore o un criminale la possibilità di iscriversi usando solo un numero di cellulare che resta nascosto a tutti gli altri utenti è un forte incentivo. Un altro incentivo è il fatto che Telegram permette di creare gruppi e canali senza registrarsi con un host web, mantenendo le informazioni al sicuro da scanner online e strumenti di sicurezza.

Inoltre, Telegram è molto più accessibile del dark web sia per le persone che vendono dati sia per coloro che sperano di acquistarli. Non serve il know-how specifico necessario per accedere e navigare il dark web. Proprio per questo si può raggiungere un pubblico molto più ampio e condividere informazioni molto più velocemente. Di recente abbiamo anche visto un largo impiego dei bot di Telegram per campagne pubblicitarie e di marketing.

Non solo: Telegram è accessibile a chi ha una bassa alfabetizzazione informatica. I ricercatori hanno assistito a conversazioni in cui gli interlocutori chiedevano come aprire e che quali strumenti servivano per usare i dump.

Non ultimo, Telegram si è dimostrato incredibilmente lento nell'affrontare le attività illegali che si svolgono sull'app. I cyber criminali sanno che molto probabilmente possono rimanere anonimi e protetti a lungo prima di doversi dare alla macchia.

La posizione di Telegram

In ogni caso Telegram non può felicitarsi di questa clientela, che lede alla sua immagine. Per questo ha adottato alcune misure per chiudere i gruppi legati al cybercrime. Tuttavia gli organizzatori dei gruppi le aggirano con relativa facilità: creano spesso dei gruppi di backup per continuare la propria attività in caso di interventi drastici.

I ricercatori sottolineano che per il momento Telegram sembra più attento alla lotta contro i gruppi che condividono materiale protetto da copyright. Forse temono azioni legali legate a queste attività, ma non di conseguenza a quelle dei criminali informatici.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab