Comuni italiani nel mirino del ransomware

Il Comune di Perugia è stato vittima di un attacco ransomware. Come lui Brescia, Rho, otto comuni bolognesi, Rieti e molti altri. L'Italia ha imparato poco dalle esperienze negative degli USA.

È iniziata anche per l'Italia l'era degli attacchi ransomware contro le municipalità. L'ultimo incidente in ordine di tempo è del 3 novembre 2021, contro il Comune di Perugia. Ad aprile 2021 erano finiti nel mirino le municipalità di Brescia e di Rho, a settembre 2021 è stata la volta del Comune di Rieti, di otto comuni bolognesi sotto l'egida dell'Unione Reno Galliera (Argelato, Bentivoglio, Castello d'Argile, Castel Maggiore, Galliera, Pieve di Cento, San Giorgio di Piano, San Pietro in Casale), il 25 settembre era stata la volta del gruppo Maggioli, a cui fanno capo centinaia di comuni.

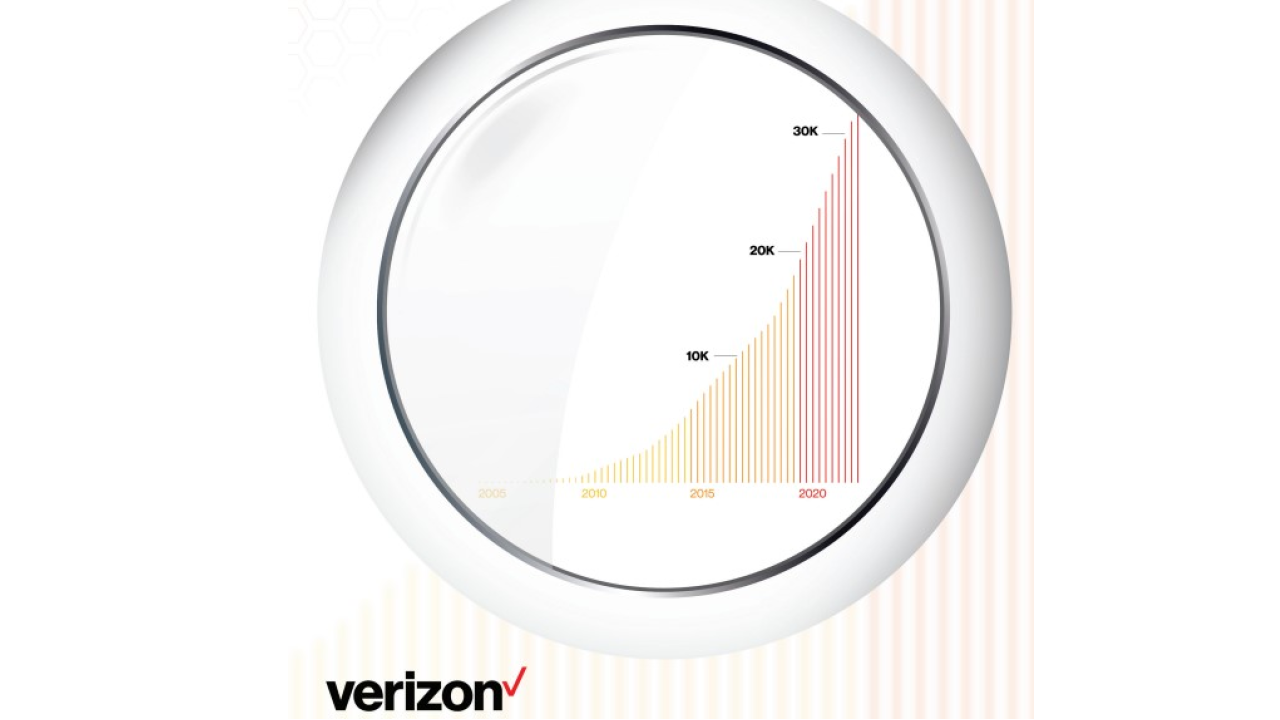

Una lunga scia di attacchi che ricorda quanto avvenuto negli Stati Uniti nel 2019, con incidenti che sono passati alla storia contro le municipalità di Baltimora, Riviera Beach, Atlanta, Albany, Newark, San Diego, Los Angeles, eccetera. In quell'anno si registrarono 22 attacchi in pochi mesi, con richieste di riscatto milionarie, e fu solo l'inizio di una tendenza che è andata a lungo al rialzo.

I ritardi e le mancanze

Nel 2019 gli attacchi non toccarono l'Italia per il cronico ritardo nell'informatizzazione della PA. Semplicemente Comuni, Regioni e altri enti nostrani erano poco interessanti per i gruppi criminali. I servizi digitali che erogavano erano talmente pochi e poco importanti da non giustificare il pagamento di riscatti.

Il COVID ha cambiato tutto. L'impossibilità di muoversi fisicamente ha costretto gli enti pubblici a rendere accessibili i servizi da remoto, innescando in pochi mesi la corsa alla trasformazione digitale. Puntare il dito contro la digitalizzazione e la pandemia però è un po' come nascondersi dietro a un dito.

Innanzi tutto all'arrivo del COVID la pubblica amministrazione italiana era in imperdonabile ritardo sull'erogazione di servizi digitali. Il processo avrebbe dovuto iniziare anni prima, in maniera programmata. Invece gli investimenti sono stati procrastinati e gli interventi necessari trascurati oltre ogni ragionevole limite.

All'arrivo del COVID si è innescata la rincorsa affannosa per rimediare a quello che non era stato fatto a tempo debito. I servizi sono stati più o meno istituiti, di fretta, e senza raccogliere i suggerimenti di chi ha esperienza in materia.

Prima ancora che la trasformazione digitale iniziasse lo sprint, gli esperti di sicurezza informatica avevano messo in guardia: la digitalizzazione dev'essere costruita attorno alla cyber security. Occorrono progetti strutturati e integrati affinché i servizi possano essere sicuri. Costruire servizi non sicuri e "mettere una pezza" a posteriori sulle falle non premia.

Non era un malaugurio. Era l'esperienza di chi, ben prima della PA, aveva visto decine, centinaia, migliaia di aziende di tutte le dimensioni e di tutti i Paesi compiere lo stesso percorso e gli stessi errori. E ha aiutato le stesse aziende a rimediare ai danni con spese di milioni di euro.

Gli attacchi ai comuni

L'Italia era in ampio ritardo rispetto agli USA. Tecnologicamente era uno svantaggio, ma sotto certi aspetti poteva essere un vantaggio. Il Belpaese ha potuto osservare per anni che cosa accadeva Oltreoceano, avrebbe dovuto far tesoro delle loro brutte esperienze per evitare di ripetere gli stessi errori.

Invece la storia di ripete. Sono sotto attacco Comuni, ASL, siti regionali e altro. Pochissimi riescono a gestire gli attacchi (l'impresa è riuscita ad Aria, l'Agenzia regionale per l'innovazione e gli acquisti della Lombardia), la maggior parte si blocca. A pagarne le conseguenze sono i cittadini, a cui non vengono erogati servizi spesso essenziali, come accaduto con il caso della Regione Lazio.

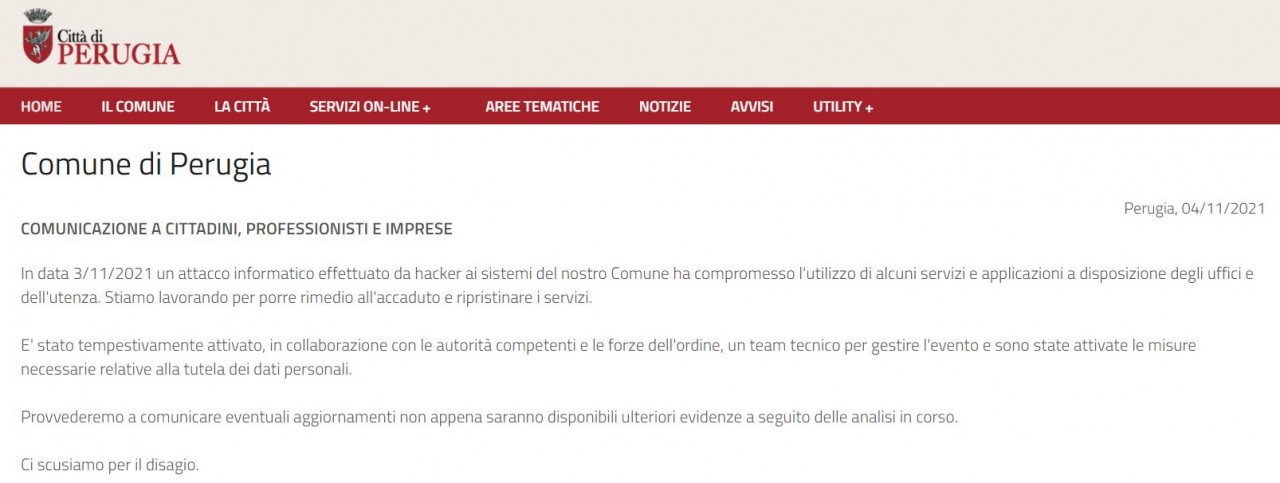

Quanto accaduto a Perugia è il caso tipico, fotocopia degli attacchi precedenti e di quelli che, inevitabilmente, seguiranno. Chi si collega al sito ufficiale del Comune, legge il messaggio che segue:

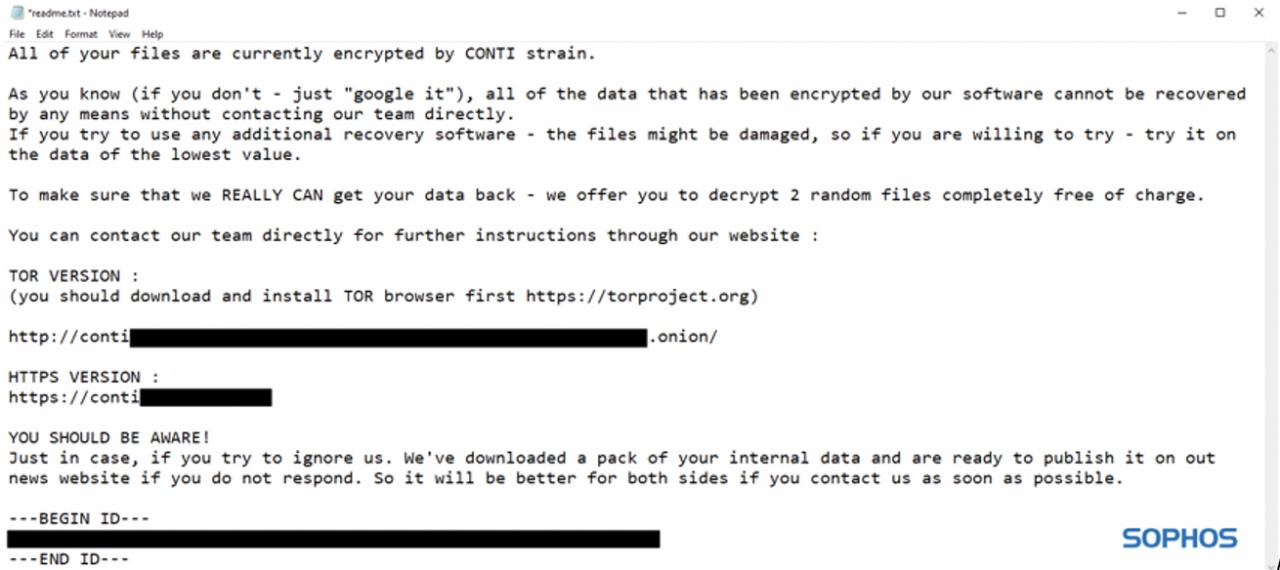

Non si sa ancora a chi addebitare l'attacco, sarà la rivendicazione a svelarlo. Ma ha poca importanza: che ci sia dietro RansomExx come nel caso dei comuni bolognesi e della Regione Lazio, Conti, Clop, Egregor, Nefilim, LockBit, Ragnar Lorcker, Mamba o uno degli altri nomi esotici dei gruppi ransomware, ha poca importanza.

Quello che conta è che i servizi sono vulnerabili: non si può renderli inespugnabili, ma si possono gestire gli attacchi in modo da contenere i danni e non penalizzare i cittadini.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab