Zyxel chiude un bug critico di firewall aziendali e VPN

Sono disponibili le patch per chiudere una falla nella sicurezza di alcuni prodotti di rete Zyxel: l'installazione è urgente.

Zyxel ha diffuso gli aggiornamenti di sicurezza che chiudono una vulnerabilità critica relativa ad alcuni dei suoi firewall aziendali e prodotti VPN. Se sfruttata, la falla potrebbe consentire a un attaccante da remoto di assumere il controllo dei dispositivi.

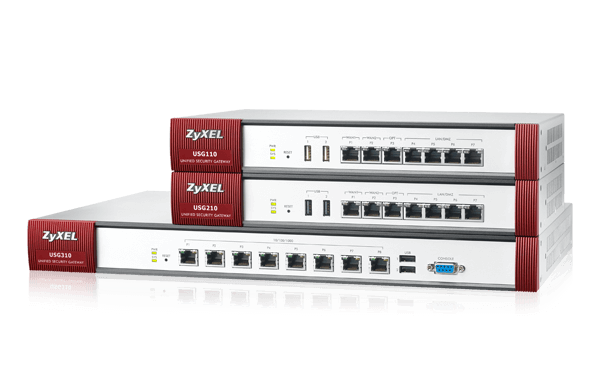

Il problema riguarda un elenco piuttosto lungo di prodotti: USG/ZyWALL con firmware ZLD versioni comprese fra la V4.20 e la V4.70, USG FLEX con versioni firmware dalla ZLD V4.50 alla ZLD V5.20, ATP con versioni firmware dalla ZLD V4.32 alla ZLD V5.20, VPN con versioni firmware dalla ZLD V4.30 alla ZLD V5.20. Inoltre, è interessato l'NSG con versioni del firmware comprese fra la V1.20 e la V1.33 Patch 4.

Tutti i prodotti sopra menzionati hanno ricevuto le patch che permettono di risolvere la vulnerabilità. In particolare, sono da installare rispettivamente la versione firmware ZLD V4.71 per USG/ZyWALL, quella ZLD V5.21 Patch 1 per USG FLEX e ATP. Per la VPN è da aggiornare il firmware alla versione ZLD V5.21, mentre per NSG è previsto l'Hotfix V1.33p4_WK11 in affiancamento alla patch V1.33 Patch 5 che sarà disponibile a partire dal mese di maggio.

Nella nota ufficiale, il produttore sottolinea che quella scoperta è "una vulnerabilità di bypass dell'autenticazione causata dalla mancanza di un adeguato meccanismo di controllo degli accessi nel programma CGI di alcune versioni del firewall […] potrebbe consentire a un attaccante di bypassare l'autenticazione e ottenere l'accesso amministrativo al dispositivo".

La falla è monitorata con la sigla CVE-2022-0342 e ha un punteggio di criticità pari a 9.8 su 10. La buona notizia è che al momento non ci sono evidenze di uno sfruttamento attivo. Considerato che in precedenza le falle delle apparecchiature di rete di più vendor sono state abusate in poco tempo, è caldamente consigliata l'installazione prioritaria delle patch per prevenire potenziali minacce.

Il caso più recente riguarda una vulnerabilità Sophos segnalata a fine marzo 2022, che in pochi giorni è stata sfruttata in attacchi attivi contro aziende dell'Asia meridionale, motivo per cui la Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti l'ha prontamente aggiunta al suo elenco delle vulnerabilità sfruttate note.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab