Metà degli endpoint aziendali presenta rischi per la sicurezza

Monitorare tutti gli endpoint in una infrastruttura decentralizzata è una sfida che la maggior parte delle aziende, anche se ben strutturate, fatica a portare avanti. Ecco alcuni problemi significativi.

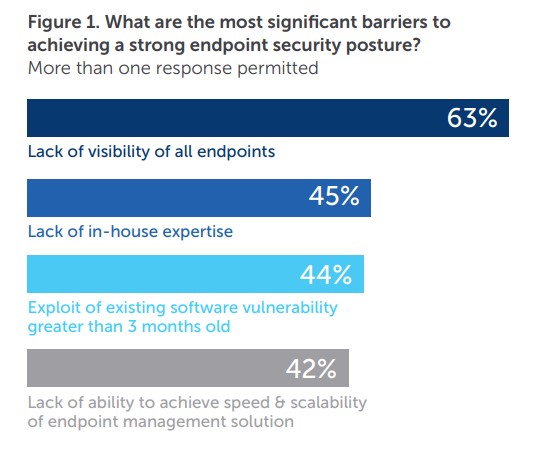

La mancanza di visibilità è il nervo scoperto delle aziende che faticano a difendersi dagli incidenti cyber nell’era del work from home e dell’edge computing. Lo conferma uno studio di Adaptiva e Ponemon Institute condotto negli USA, dal titolo Managing Risks and Costs at the Edge, che ha coinvolto 629 professionisti IT e della sicurezza IT impiegati in aziende con un organico medio di 13.000 persone e budget IT di circa 180 mila dollari.

Gli intervistati rivelano che il 48% dei dispositivi è a rischio perché non viene più rilevata dal reparto IT, o installa sistemi operativi obsoleti. Secondo Deepak Kumar, fondatore e CEO di Adaptiva, il problema è che nell’ultimo biennio il mondo è cambiato a ritmi senza precedenti, ma da più di un decennio non ci sono innovazioni significative nella gestione degli endpoint. È questo il motivo per il quale anche le aziende più avanzate dal punto di vista informatico arrancano nel tentativo di gestire gli endpoint nel contesto distribuito, decentralizzato e digital-first di oggi.

Passando dalla teoria alla pratica, l'IT ha bisogno di strumenti che forniscano alle aziende una visibilità totale e completa sui loro endpoint, la distribuzione continua e in tempo reale dei contenuti per mantenerli integri e sicuri, ivi compresa l’installazione delle patch. Una richiesta a cui non possono fare fronte le soluzioni di gestione degli endpoint che si basano ancora su un'infrastruttura centralizzata.

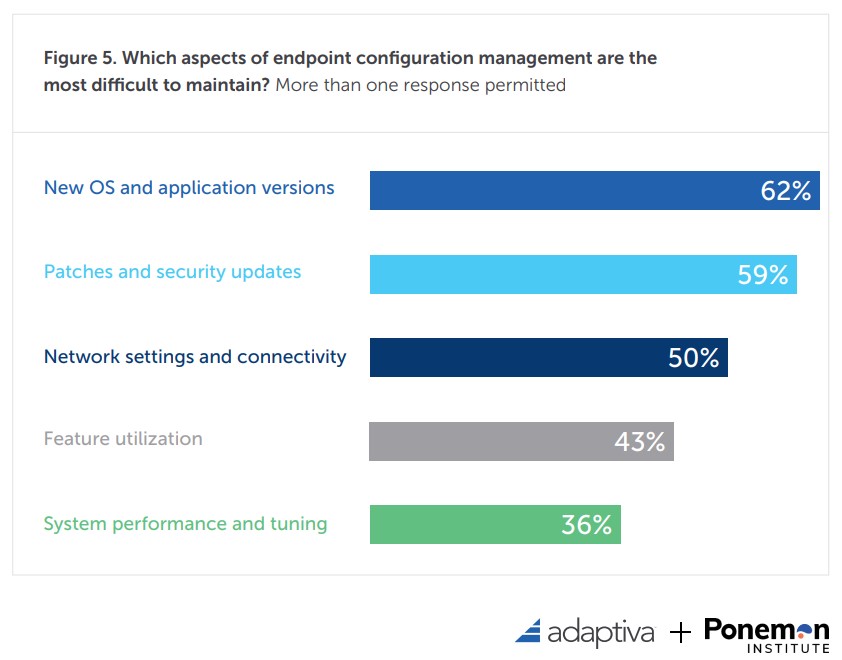

Nel modello odierno – che comunque è in continuo sviluppo – le infrastrutture sono tentacolari, con un’espansione dei nodi senza precedenti e una presenza media su ciascun endpoint di 7 agent installati per la gestione remota. Questo aumenta in maniera impressionante la complessità della gestione, rallenta le attività IT e alza il rischio informatico.

La conseguenza più diretta è che è più difficile distribuire nuove versioni del sistema operativo e delle applicazioni, lo è altrettanto portare avanti uniformemente il patching, modificare le impostazioni di rete e far fronte ai problemi di connettività. Tutto in un contesto di shortage del personale qualificato, che non permette di tenere il passo con tutti i task che sarebbero da svolgere. Da qui l’ammissione di oltre la metà degli intervistati: allo stato attuale, potrebbero fermare solo il 52% degli attacchi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Competenze e leadership nell’era dell’AI: l’analisi di SentinelOne

24-04-2026

Identità compromesse: quando l'attaccante non forza la porta

24-04-2026

GopherWhisper, nuova APT cinese nascosta nei servizi SaaS

24-04-2026

Agenti AI all’assalto del cloud: un esperimento mostra dove può spingersi l’automazione

23-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab