HolyGhost, il ransomware nordcoreano che attacca le PMI

Un gruppo ransomware nordcoreano attacca da un anno le PMI chiedendo riscatti bassi ma comunque in grado di mettere in difficoltà piccole realtà. Ecco quello che si sa al momento.

Da circa un anno i ricercatori del Microsoft Threat Intelligence Center (MSTIC) stanno seguendo le tracce di HolyGhost, un gruppo ransomware specializzato negli attacchi alle piccole imprese di vari Paesi. Analogamente ai gruppi famosi, applicano la tecnica della doppia estorsione, ma non sono mai arrivati a chiedere cifre esorbitanti: le richieste di riscatto in genere si attestano tra 1,2 e 5 bitcoin, che al cambio attuale corrispondono a un massimo di 100.000 dollari.

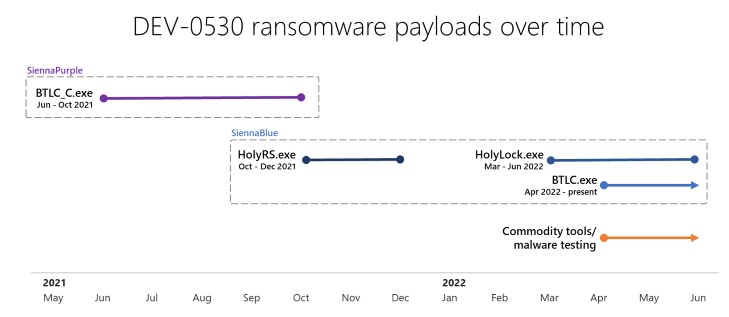

Secondo i ricercatori, il primo payload di HolyGhost risale a giugno 2021, quando fu classificato come SiennaPurple (BTLC_C.exe). Era costituito da un codice piuttosto semplice e povero di funzionalità, al contrario di quello avvistato a ottobre 2021, compilato in linguaggio di programmazione Go, che include opzioni di crittografia, offuscamento delle stringhe, gestione delle chiavi pubbliche e altro.

È con questo codice che gli attaccanti sono riusciti a compromettere diversi obiettivi, principalmente banche, scuole, aziende manifatturiere e società di pianificazione di eventi. La scelta degli obiettivi indica la motivazione finanziaria dietro agli attacchi. La catena di attacco è spesso iniziata con lo sfruttamento della vulnerabilità RCE CVE-2022-26352 su applicazioni Web pubbliche e sistemi di gestione dei contenuti.

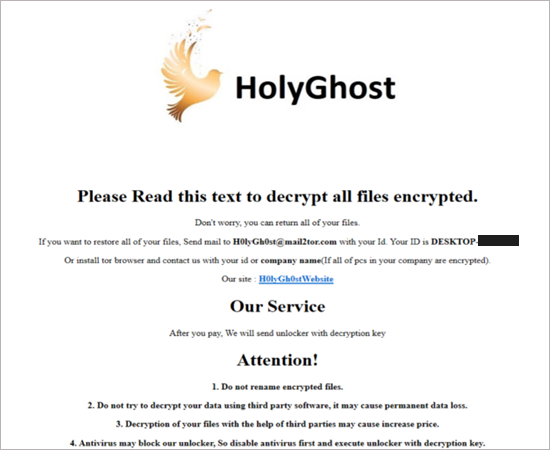

La negoziazione è nelle corde di questo gruppo criminale: prima di cifrare i dati li rubano, depositano sui sistemi colpiti una richiesta di riscatto, quindi inviano una email alle vittime con il link a un campione di dati rubati per dimostrare la veridicità della minaccia. Inizia la negoziazione: spesso gli attaccanti hanno negoziato abbassando il prezzo a meno di un terzo della richiesta iniziale.

Provenienza geografica

Un dato interessante riguarda il Paese di origine di questo gruppo criminale: la Corea del Nord. Al contrario dei molti APT sponsorizzati da questo stato nazionale, HolyGhost potrebbe non essere un gruppo controllato dal governo nordcoreano. Gli obiettivi sono differenti da quelli governativi, da qui l’ipotesi che alcuni hacker spesati dal regime di Pyongyang possano avere costituito segretamente questo gruppo come “secondo lavoro”, per garantirsi qualche guadagno extra.

Infatti, c’è una sottile linea che traccia una connessione fra il regime nordcoreano e alcuni esponenti di HolyGhost: la comunicazione tra account di posta elettronica appartenenti ad HolyGhost e ad Andariel. Quest’ultimo è un noto esponente del gruppo Lazarus che lavora per il Reconnaissance General Bureau della Corea del Nord.

Dalle informazioni di cui è in possesso MSTIC, emerge che HolyGhost e Lazarus operavano dallo stesso set di infrastrutture e utilizzavano controller malware personalizzati con nomi simili. Microsoft ha pubblicato dei consigli per la prevenzione di infezioni con payload di HolyGhost e alcuni Indicatori di Compromissione.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab