Localizzatore GPS MiCODUS agevola i cyber attacchi

Sei falle di un dispositivo di localizzazione GPS di produzione cinese aprono le porte ad attacchi cyber che mettono a rischio privacy e sicurezza. Non ci sono le patch, gli esperti consigliano di non usarlo.

Il localizzatore GPS MiCODUS MV720 è afflitto da sei vulnerabilità critiche che potrebbero permettere a un attaccante di tracciare o immobilizzare il veicolo su cui è installato, raccogliere informazioni sui percorsi e manipolare i dati. La questione è preoccupante perché i ricercatori di sicurezza di BitSight hanno rilevato e segnalato più volte il problema al produttore cinese a partire dal 9 settembre 2021, ma non hanno mai ottenuto risposta. Quindi l’azienda ha condiviso tutti i dettagli tecnici con il Dipartimento della Sicurezza Nazionale degli Stati Uniti, chiedendo di sollecitare un intervento a livello istituzionale. Non ci sono stati ancora risultati, quindi le falle in questione restano tuttora attive e senza patch.

Dettagli sulla vulnerabilità

MiCODUS è un dispositivo economico e molto popolare, per questo è stato preso in esame dai ricercatori di sicurezza. Cinque falle hanno una sigla assegnata: CVE-2022-2107 ha un punteggio CVSS di 9.8 su 10 e potrebbe consentire a un attaccante da remoto non autenticato di ottenere il controllo completo di qualsiasi tracker, interrompere l’erogazione del carburante, tracciare gli utenti e disattivare gli alert. È altrettanto critico il bug traccia con la sigla 40128490 che consente a chiunque di inviare alcuni comandi al localizzatore GPS tramite SMS ed eseguirli con privilegi di amministratore.

Andando in ordine di criticità troviamo la CVE-2022-2199, ha un punteggio CVSS di 7.5 e può consentire a un attaccante di accedere agli account utente, interagire con le app e visualizzare tutte le informazioni accessibili a tale utente. Con una gravità di 7.1 è invece la vulnerabilità CVE-2022-34150, che consente agli utenti che hanno effettuato l'accesso di accedere ai dati da qualsiasi ID dispositivo nel database del server.

L’unica falla di gravità media (6.5) è la CVE-2022-33944, che consente agli utenti non autenticati di generare report Excel sull'attività del localizzatore GPS. Non ha una sigla assegnata, ma una un punteggio di criticità di 8.1, l’ultimo bug segnalato dai ricercatori, e che corrisponde al fatto che tutti i tracker hanno la stessa password predefinita, che è molto debole (123456). Non ci sono inviti all’utenza di cambiarla dopo la configurazione iniziale del dispositivo.

Gli esperti di BitSight hanno realizzato un PoC che dimostra la sfruttabilità delle cinque falle a cui è stato associato un numero di identificazione. Considerata la manca di patch e la totale assenza di comunicazione con il produttore, il consiglio per chi ha in uso uno di questi prodotti è di disabilitarli immediatamente e sostituirli con localizzatori GPS che beneficiano di un supporto.

Le potenziali vittime

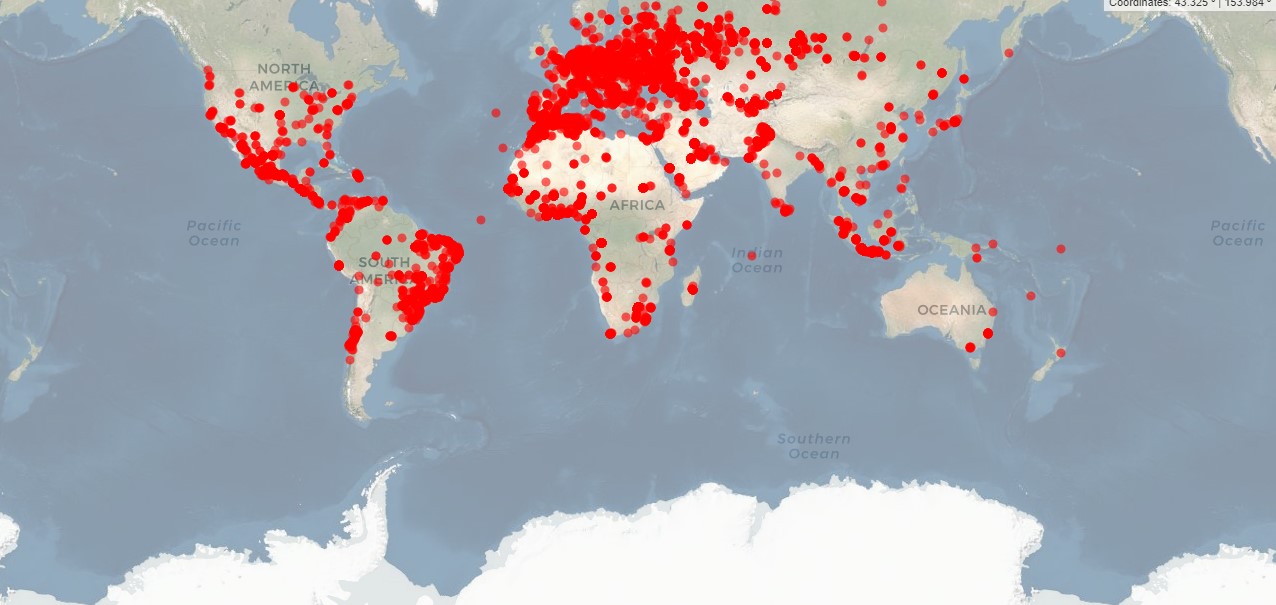

I localizzatori GPS MiCODUS sono installati in circa 1,5 milioni di veicoli in 169 paesi. Sono parte della dotazione standard di molte aziende Fortune 50 nei settori oil&gas, aerospaziale, e altri, sono usati da Governi europei e statunitensi, da un'agenzia militare in Sud America e persino da un operatore di centrali nucleari. Nel report ufficiale è indicato che tali prodotti sono utilizzati anche dall'agenzia di trasporto statale ucraina, quindi potrebbero essere sfruttati dalla Russia per individuare con precisione le rotte di rifornimento, i movimenti delle truppe e altro.

La violazione di uno o più dispositivi può portare facilmente e conseguenze dirette sia sulla privacy sia sulla sicurezza. La natura delle falle inoltre è di grande interesse per gli APT sponsorizzati dagli stati nazionali.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab