Evil PLC Attack, un’opportunità per attaccare le infrastrutture critiche

Le vulnerabilità già note dei PLC possono causare gravissime violazioni delle reti industriali. Ecco un proof of concept realizzato dagli esperti di security.

I recenti attacchi cyber contro le industrie energetiche hanno risollevato l’interesse verso la sicurezza industriale. Un nodo difficile da sciogliere, perché le infrastrutture critiche furono in origine progettate per operare come sistemi chiusi, proprio per tutelarne la sicurezza. L'obbligatoria apertura a Internet intervenuta negli anni ha apportato indiscussi vantaggi, ma ha anche esposto il fianco alle vulnerabilità.

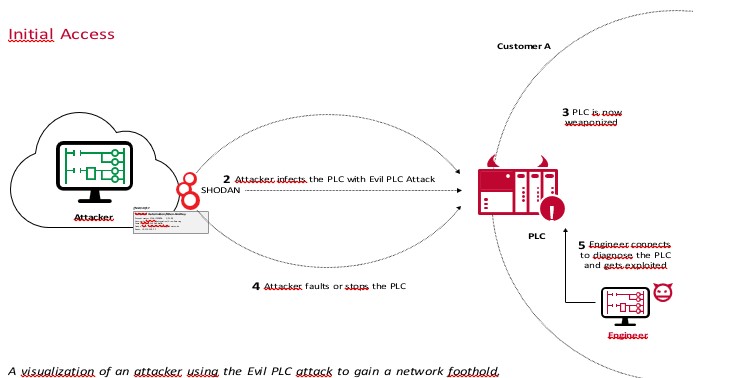

In questo contesto capita a puntino una ricerca condotta dal Team82 di Claroty dal titolo Evil PLC Attack: Weaponizing PLCs in cui i ricercatori hanno realizzato un proof-of-concept di una nuova tecnica di attacco chiamata “Evil PLC Attack”, che sfrutta vulnerabilità presenti nelle piattaforme di Rockwell Automation, Schneider Electric, GE, B&R, Xi.

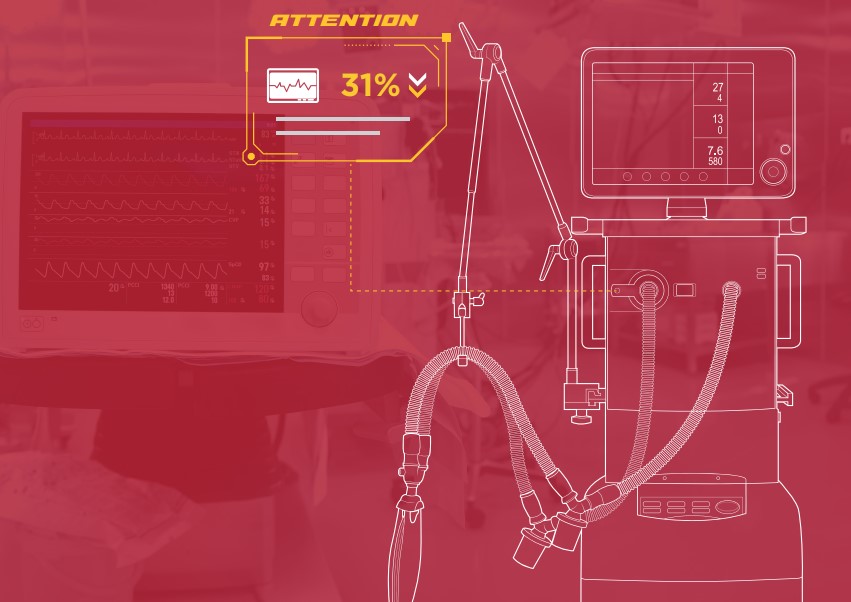

Non è la prima volta che i PLC (Programmable Logic Controllers) finiscono nel mirino dei cyber criminali. Si tratta di dispositivi industriali indispensabili per il controllo dei processi di produzione in tutti i settori infrastrutturali critici. Sfruttandone le falle, gli attaccanti possono abusarne per ottenere l’accesso ai sistemi di controllo industriale. Esempi notevoli di attacchi condotti a partire da questi prodotti sono stati Stuxnet e Incontroller/Pipedream.

Un'altra opzione di attacco

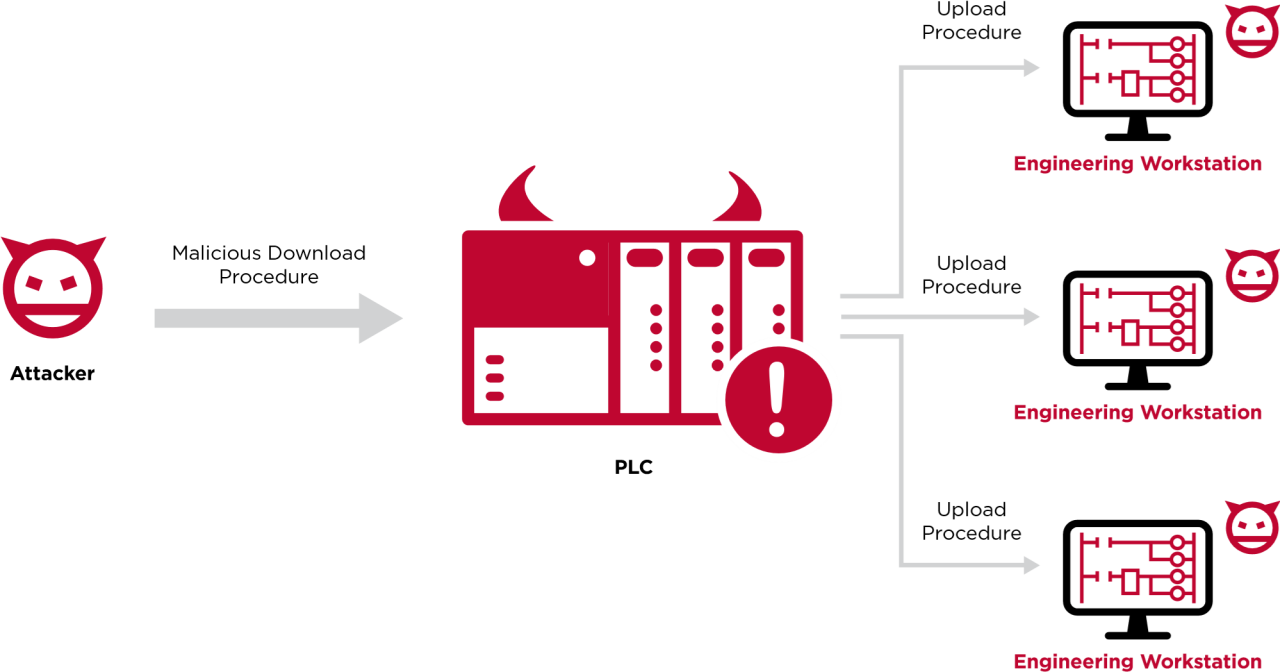

Nella nuova tecnica di attacco testata da Claroty i PLC vengono usati come arma per introdursi nelle reti aziendali e OT. La tecnica funziona perché i PLC sono programmabili per loro stessa natura. Gli ingegneri usano software specializzati, spesso chiamati engineering workstation per cambiare la logica e il comportamento dei PLC, semplicemente scrivendo e distribuendo il codice al PLC. Gli esperti di Claroty hanno scoperto che sfruttando le engineering workstation è possibile usare i PLC come strumento anziché come target.

In sostanza, il PLC è stato sfruttato per accedere al suo manutentore, la engineering workstation. Una volta preso il controllo di quest’ultima, l’attaccante può entrare in possesso dei dettagli sui processi di tutti i PLC sulla rete, quindi alterare il funzionamento di qualsiasi PLC. Secondo la ricerca, l'approccio più rapido per indurre un ingegnere a connettersi a un PLC infetto sarebbe che l'aggressore causasse un malfunzionamento o un guasto sul PLC. Ciò costringerà il manutentore a connettersi utilizzando il software della engineering workstation come strumento di risoluzione dei problemi.

A questo punto gli attaccanti hanno ottenuto un punto d'appoggio sulla rete OT, da usare per sferrare attacchi dal potenziale devastante. Ovviamente nello studio è stato dato per assunto che l’attaccante abbia già ottenuto l’accesso al PLC, sfruttando una delle vulnerabilità note già ampiamente note, tra cui la mancanza di una progettazione secure-by-design, l'esistenza di chiavi hardcoded (OVARRO TBox, Rockwell Automation ControlLogix), exploit di bypass dell'autenticazione (Schneider Electric M221), e altro.

La diretta conseguenza di questo studio è l’ennesima esortazione al necessario innalzamento della sicurezza dei PLC, in quanto elementi chiave per tutti i processi industriali automatizzati, per garantire la sicurezza e l'affidabilità dei processi in settori critici, tra cui servizi pubblici, elettricità, acqua e industria automobilistica e altro.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

AI e zero‑day: il nuovo step degli attacchi cyber

12-05-2026

Ransomware: a inizio 2026 i gruppi di consolidano

12-05-2026

Advanced Malware Protection: che cos’è, come funziona e perché è importante

12-05-2026

Il dopo-Mythos è ancora nel segno dello scetticismo

12-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab