Malware per sistemi ICS: una nuova minaccia per i membri NATO

Oltre Industroyer, il malware impiegato per attaccare un fornitore di energia ucraino, c’è una minaccia ICS ben peggiore: Incontroller.

Pochi giorni fa il gruppo criminale Sandworm sponsorizzato dalla Russia e ritenuto colluso con l’intelligence militare russa GRU, ha attaccato senza successo un importante fornitore di energia ucraino, disconnettendo le sue sottostazioni elettriche impiegando CaddyWiper e una nuova variante del malware Industroyer per i Sistemi di Controllo Industriale (ICS).

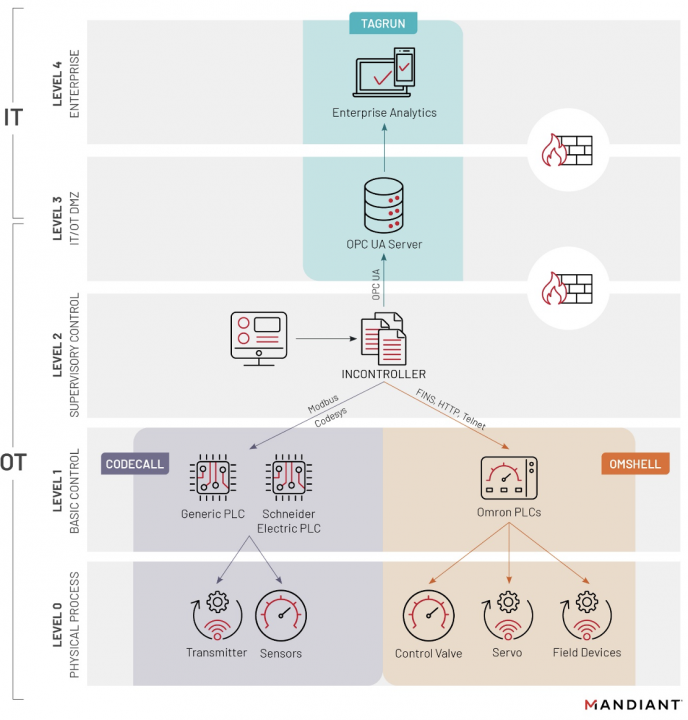

Mentre CaddyWiper è già noto, Industroyer è sconosciuto al grande pubblico, ma non agli esperti del settore. All'inizio del 2022, infatti, Mandiant in collaborazione con Schneider Electric aveva analizzato proprio una serie di nuovi strumenti di attacco orientati ai sistemi ICS, che ha preso il nome di Incontroller. Di tatto Incontroller si prefigura come quarto malware focalizzato all’attacco ICS dopo Stuxent, Industroyer e Triton.

Prima di tutto, è bene precisare che si tratta di impianti malevoli progettati appositamente per colpire i dispositivi di automazione delle macchine. Si basano infatti su tool che interagiscono con specifiche apparecchiature industriali incorporate in diversi tipi di macchinari usati in più settori. La conclusione è che questo tipo di malware rappresenta un rischio critico per le imprese che hanno in dotazione le apparecchiature obiettivi degli attacchi.

Tool di Incontroller

Tool di Incontroller

Stando a quanto pubblicato da Mandiant, Incontroller è da ritenersi la più grande minaccia per l’Ucraina e per i membri della NATO. Dove Industroyer ha fallito, Incontroller ha probabilità di successo.

Incontroller

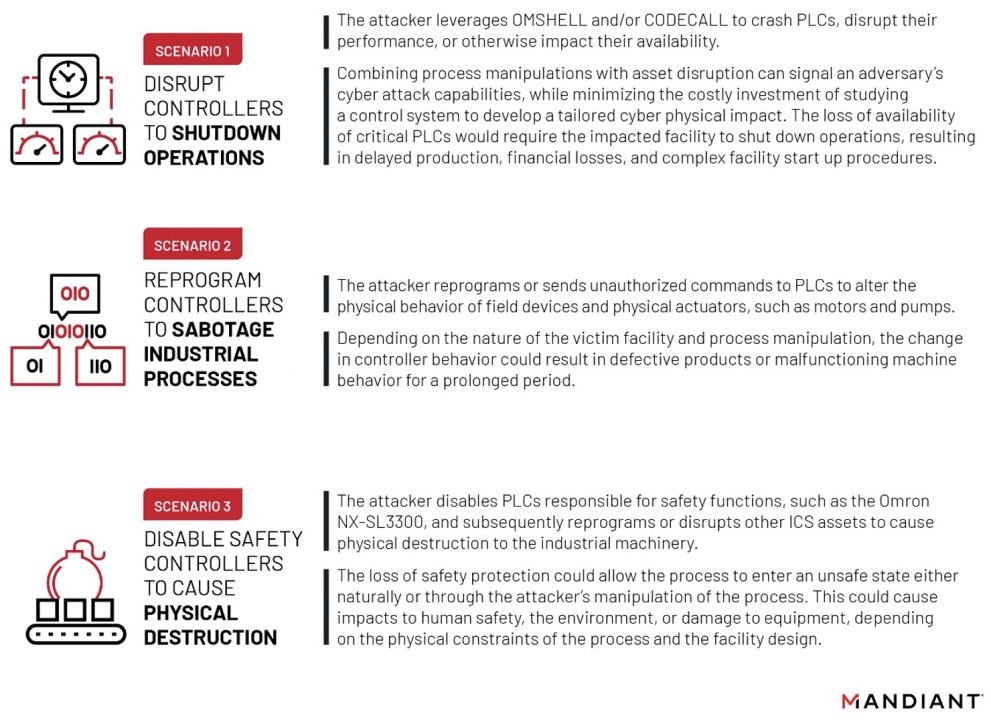

Analizzando le proprietà di Incontroller, è emerso che ha funzioni di blocco di macchinari critici, sabotaggio di processi industriali e potenzialmente la disattivazione di controlli di sicurezza con l’obiettivo di causare la distruzione fisica dei macchinari, che potrebbe potenzialmente anche portare alla perdita di vita umane.

È una minaccia che rappresenta una capacità di attacco informatico eccezionalmente rara e pericolosa. È paragonabile a Triton, che ha tentato di disabilitare un sistema di sicurezza industriale nel 2017, a Industroyer, che ha causato un'interruzione di corrente in Ucraina nel 2016, e a Stuxnet usato per sabotare il programma nucleare iraniano nel 2010.

Scenari di attacco di Incontroller

Scenari di attacco di Incontroller

Incontroller include tre strumenti che consentono all’attaccante di inviare istruzioni a una varietà di diversi dispositivi ICS incorporati in differenti tipologie di macchinari in diverse industrie critiche – per esempio le centrali elettriche, le fresatrici, le presse industriali utilizzate in molti differenti settori produttivi, eccetera. È possibile che ogni strumento possa essere utilizzato indipendentemente, o che l’attaccante possa utilizzare i tre strumenti insieme per attaccare un singolo ambiente.

Per aiutare le aziende a individuare gli attacchi sferrati con Incontroller e a fronteggiarli, Mandiant ha pubblicato un elenco di mitigazioni, regole Yara e mappature Mitre Att&ck. Consigliamo di prendere visione della ricerca e seguire i consigli per evitare incidenti.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab