Smart Factory sempre più a rischio di subire attacchi informatici

I potenziali attacchi ai danni delle macchine a controllo numerico computerizzato potrebbero creare gravi rischi per le smart factory. Uno studio rivela rischi e soluzioni di mitigazione del rischio.

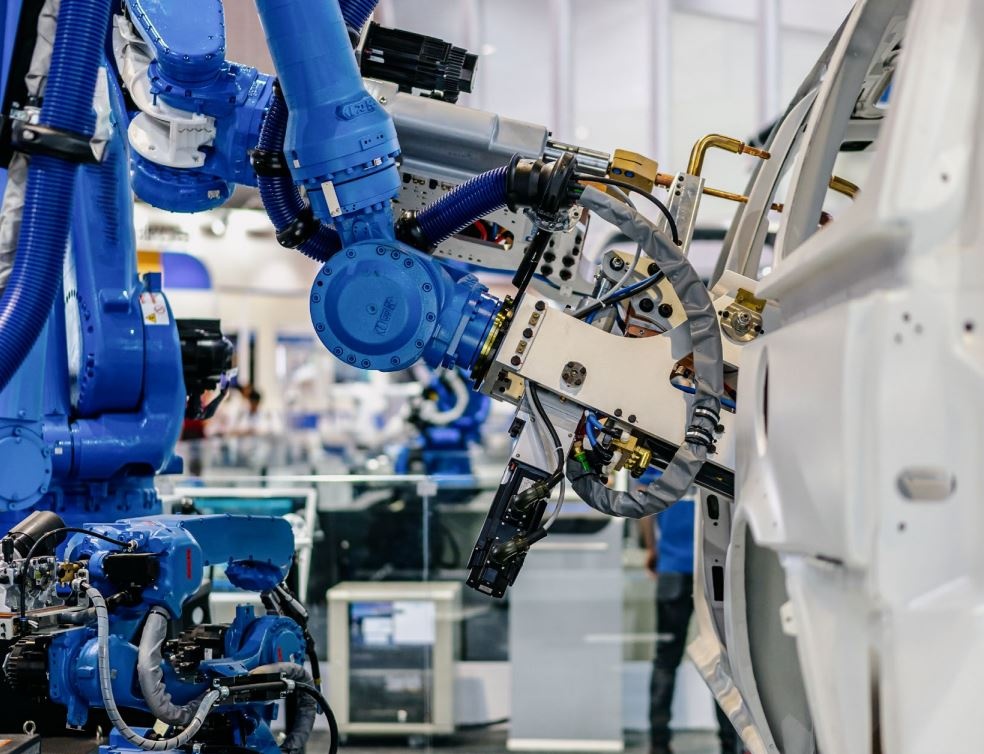

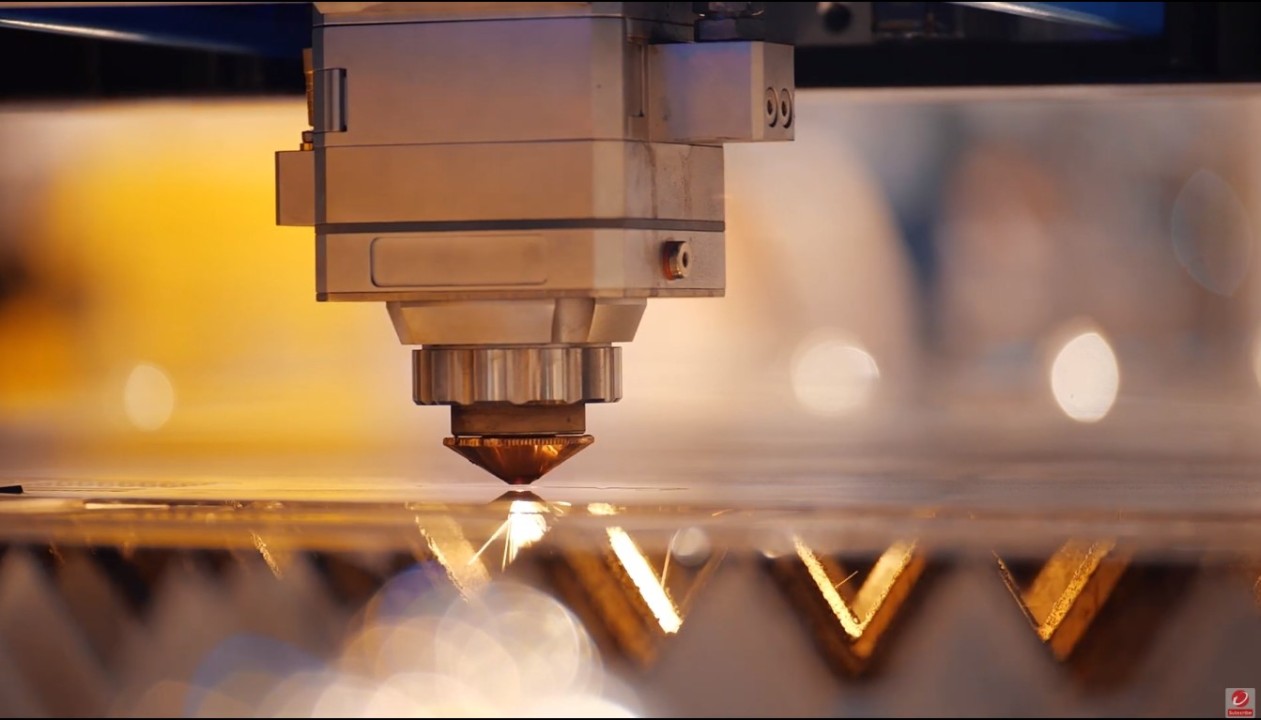

Le macchine a controllo numerico computerizzato (CNC) sono un punto fermo delle fabbriche e consentono alle aziende manifatturiere di produrre in serie prodotti complessi, con grande precisione e velocità. Quando sono connesse, tuttavia, sono esposte a nuove e potenziali minacce che possono coprire una vasta gamma di scenari di attacco. È questo il contesto della approfondita ricerca “The Security Risks Faced by CNC Machines in Industry 4.0” redatta da Trend Micro e Celada (gruppo italiano internazionale specializzato nella vendita di macchinari per il mondo industriale e servizi di assistenza), incentrata su quattro vendor rappresentativi del settore dei controllori numerici, scelti per dimensioni e presenza sul mercato.

Ne risulta che i cybercriminali potrebbero manomettere lo stato di configurazione interna o i parametri di una macchina CNC per influenzare il comportamento della macchina e danneggiare la macchina stessa, le sue parti o ciò che viene prodotto. Nel caso che l’obiettivo dell’attacco sia il sabotaggio di un sito di produzione per ostacolarne le operazioni, gli attaccanti potrebbero alterare le funzionalità di una macchina CNC, come il suo sistema di gestione degli strumenti, o attivando falsi allarmi. Fra le varie ipotesti testate per la ricerca, è emersa anche la possibilità di bloccare una macchina CNC con un ransomware per poi chiedere un riscatto

Ci sono poi scenari non inverosimili di hijacking, che si aprono nel momento in cui un attaccante alteri i parametri di compensazione degli strumenti di una macchina CNC o manipoli la logica dei programmi parametrici per introdurre micro-difetti e creare parti difettose o componenti di interesse specifico per azioni criminali.

Non ultimo, partendo dal presupposto che i dati sono il nuovo petrolio, i cybercriminali potrebbero utilizzare in modo improprio protocolli e funzionalità di rete per esfiltrare codice di programma o informazioni di produzione riservati, a scopo di spionaggio industriale.

Come fronteggiare gli attacchi

Le linee guida per fronteggiare gli attacchi contro le macchine a controllo numerico computerizzate ci sono le linee guida dell'Industrial Control Systems Cyber Emergency Response Team (ICS-CERT) della Cybersecurity and Infrastructure Security Agency (CISA). Fra le misure di sicurezza consigliate c’è l’uso di sistemi sensibili al contesto per il rilevamento e la prevenzione delle intrusioni industriali (IPS/IDS). Si tratta di sistemi che possono aiutare a monitorare il traffico in tempo reale in relazione ai protocolli industriali delle macchine CNC, in modo da poter distinguere meglio le richieste di lavoro legittime da attività potenzialmente dannose.

Un altro passaggio critico è la segmentazione della rete che, insieme a tecnologie di sicurezza standard come le reti locali virtuali (VLAN) e i firewall, può fattivamente limitare le interfacce esposte che potrebbero essere sfruttate dai criminali informatici.

Ultimo ma non meno importante passaggio è la corretta gestione delle patch, che riguarda i sistemi operativi e i software delle macchine CNC stesse, così da ostacolare lo sfruttamento da parte dei cyber criminali di eventuali vulnerabilità critiche che dovessero emergere nel tempo.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab