Ransomware Black Basta e QakBot: la catena di attacco dura meno di 12 ore

Il ransomware Black Basta sfrutta il trojan bancario QakBot per attacchi devastanti. La catena di attacco è veloce e difficile da contrastare.

Qakbot è una vecchia conoscenza: è un trojan bancario in circolazione dal 2007 che sfrutta ambienti virtuali per eludere il rilevamento e la cui incidenza è notevolmente aumentata nel corso degli anni. È uno strumento molto in voga fra vari gruppi criminali, fra cui il gruppo ransomware Black Basta. Se il binomio è noto da tempo, ci sono dei nuovi dettagli emersi nel mese di novembre.

Una nuova indagine del team Cybereason Global SOC (GSOC) ha infatti monitorato una campagna di Black Basta contro aziende statunitensi che utilizzava il malware QakBot per creare un primo punto di ingresso e spostarsi lateralmente all'interno della rete di un'organizzazione. Nell’arsenale di questo trojan, infatti, c’è ben di più dell’occorrente per rubare dati finanziari alle vittime. Una volta che QakBot ha infettato con successo un ambiente, la backdoor installata dal malware consente anche all'attaccante di rilasciare malware aggiuntivo, ovvero un ransomware.

L’infezione avviene nel modo più classico: una email di spam/phishing con all’interno link URL malevoli. L’infezione con QaKBot non deve mai essere sottovalutata perché, nonostante la denominazione ufficiale, questo malware si sta affermando come una delle armi di appoggio più micidiali per la diffusione di campagne ransomware.

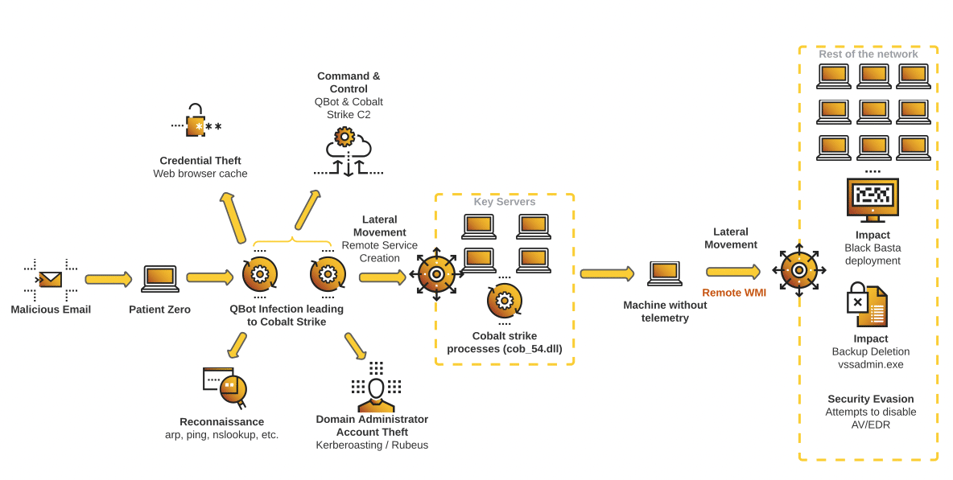

Catena di attacco

Catena di attacco

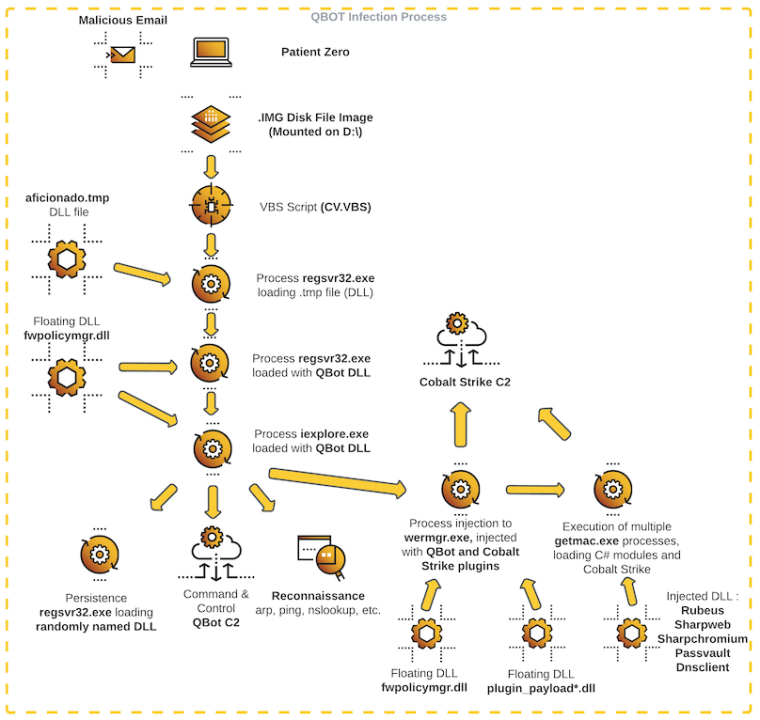

È esattamente lo scenario di attacco a cui ha assistito il team di Cybereason: la catena di attacco ha avuto inizio da un'infezione QBot. Più sistemi chiave hanno attivato il beacon Cobalt Strike, che ha attuato i movimenti laterali e ha permesso la distribuzione globale in rete del ransomware Black Basta. Ciliegina sulla torta, per eludere la sorveglianza l'attaccante ha disabilitato i meccanismi di sicurezza (EDR e antivirus) e, per rendere più difficile il ripristino, ha anche bloccato la vittima fuori dalla sua stessa rete disabilitando i servizi DNS.

Lo sviluppo della attack chain osservato a partire dal 14 novembre è stato molto veloce: nei diversi casi di compromissione studiati da Cybereason, l'attaccante ha ottenuto i privilegi di amministratore di dominio in meno di due ore ed è passato alla distribuzione del ransomware in meno di 12 ore. Una escalation repentina, protagonista di una campagna diffusa che ha portato il Cybereason GSOC a valutare come elevato il livello di minaccia riscontrato.

Processo di infezione di QBot

Processo di infezione di QBot

In un paio di settimane risultano almeno 10 diversi clienti Cybereason coinvolti – il che significa che potrebbero verosimilmente essere molti di più considerando i clienti di altri vendor di security. I team di sicurezza dovrebbero tenere sotto osservazione questa campagna, che può portare rapidamente a gravi danni all'infrastruttura IT. Il vendor ha pubblicato un elenco di IoC e una serie di soluzioni di mitigazione che si possono attuare, come la restrizione degli accessi ad Active Directory. Tutti i dettagli sono pubblicati nel blog ufficiale.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Il trasporto pubblico è un’infrastruttura critica. Ed è ora di proteggerlo in modo adeguato

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab