Social engineering e brand impersonation: la ricetta per l’attacco BEC 3.0

Un nuovo tipo di attacco particolarmente insidioso sfrutta diversi elementi per ingannare le difese informatiche e andare a segno.

Sono sempre più sofisticate le tecniche di attacco messe in campo dai criminali informatici per andare a segno. La prova è in un lavoro di ricerca dei ricercatori di Check Point Harmony, che si sono imbattuti in una astuta combinazione di social engineering e abuso di brand che hanno battezzato BEC 3.0 – più avanti vedremo il perché. Il brand nel caso specifico è Dropbox, da un paio d’anni fra i più imitati per rubare le credenziali degli utenti, e l’obiettivo è fin troppo semplice: colpire i dipendenti aziendali approfittando della forte diffusione dei servizi cloud.

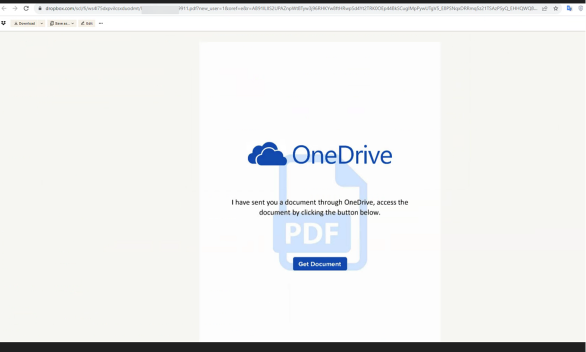

Tutto parte dalla diffusione di servizi e app cloud per la produttività aziendale, e dalla fallibilità umana nel discernere fra una richiesta lecita e una illecita. Quello che accade è piuttosto lineare: le potenziali vittime vengono contattate via email con un messaggio proveniente da Dropbox, che notifica la presenza di un documento da visualizzare. L’email è standard, e il link a cui viene reindirizzato il malcapitato è autentico.

Poche vittime a questo punto si rendono conto di un’unica incongruenza: sebbene l'URL sia Dropbox, il contenuto visualizzato è quello di una pagina di OneDrive. Chi non si cura del dettaglio seleziona la voce "Ottieni documento" e viene indirizzato alla pagina di raccolta delle credenziali, che è falsa e che consegna le credenziali direttamente agli attaccanti. Gli elementi vincenti dell’attacco sono il messaggio veritiero, l’uso di un’app per la produttività ampiamente diffusa e il link alla pagina di Dropbox che non punta a un sito malevolo: praticamente impossibile per un i filtri email e le soluzioni che analizzano il linguaggio (NLP, Natural Language Processing) individuare i segnali di un attacco.

L’arma vincente è appunto la tecnica BEC 3.0, che gli esperti di Check Point identificano come l’uso di servizi legittimi con scopi malevoli. In particolare, BEC 3.0 si riferisce all'utilizzo di siti legittimi per inviare e ospitare materiale di phishing. La legittimità di questi siti rende quasi impossibile per i servizi di sicurezza email fermarli e per gli utenti finali riconoscerli. Nel caso specifico il sito abusato era Dropbox, ma lo stesso attacco può essere sviluppato usando Google, QuickBooks, PayPal e altri ancora.

Check Point sottolinea che questi attacchi sono incredibilmente difficili da bloccare e identificare, sia per i servizi di sicurezza che per gli utenti finali e sono sempre più frequenti e aggressivi. La difesa deve sfruttare sia conoscenze specifiche che permettano ai dipendenti di riconoscere questi attacchi, sia strumenti di ultima generazione come le tecnologie dotate di intelligenza artificiale, in grado di analizzare e identificare numerosi indicatori di phishing per sventare in modo proattivo attacchi complessi. È utile inoltre un sistema di protezione degli URL che effettua scansioni approfondite ed emula le pagine web per una maggiore sicurezza.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

SentinelOne cresce a due cifre, e punta su GenAI e prevenzione proattiva

06-05-2026

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab