EDR e antivirus sfruttati negli attacchi con PhantomLoader

Uno strumento inedito attivo da aprile 2024 è probabilmente sfruttato nell’ambito di operazioni Malware-as-a-Service. È difficile da individuare grazie a versatilità e misure anti-debug.

Un gruppo di ricercatori è riuscito per la prima volta a documentare PhantomLoader, un loader usato per distribuire il malware SSLoad nel corso di una campagna di phishing. A scoprirlo sono stati i ricercatori di Intezer, le cui indagini hanno permesso di appurare che PhantomLoader è un avanzato strumento di distribuzione del malware progettato appositamente per ostacolare la detection e la prevenzione.

Dagli indizi collezionati si deduce che probabilmente siamo di fronte a uno strumento particolarmente versatile, con vettori di consegna che cambiano velocemente, sintomo che probabilmente viene sfruttato nell’ambito di operazioni Malware-as-a-Service (MaaS). Di quelli identificati, un vettore di attacco coinvolge un documento Word esca che consegna la DLL SSLoad, che a sua volta esegue Cobalt Strike. Il vettore di attacco più diffuso però utilizza una email di phishing che porta a una pagina fasulla di Azure, da cui viene scaricato uno script JavaScript che a sua volta scarica un programma di installazione MSI, che carica il payload SSLoad.

Secondo la ricerca condotta dagli esperti di Intezer, il loader di primo livello è una DLL a 32 bit scritta in C/C++ che è appunto stata sopranominata PhantomLoader per enfatizzare il suo comportamento elusivo e furtivo. Tale loader, che non è stato segnalato o documentato in precedenza, viene aggiunto a una DLL legittima, spesso appartenente a prodotti EDR o antivirus (AV), mediante tecniche di auto modifica per eludere il rilevamento.

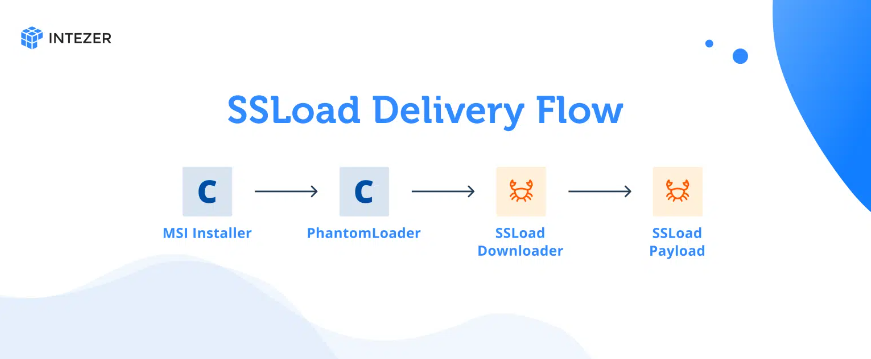

La catena di attacco di SSLoad generalmente inizia con l’uso di un programma di installazione MSI che, quando eseguito, avvia la sequenza di infezione che culmina con l’esecuzione di PhantomLoader. Il primo stadio del malware estrae ed esegue un payload, una DLL downloader basata su Rust, che successivamente recupera il payload principale SSLoad da un server remoto coordinato tramite un canale Telegram controllato dagli attaccanti e che funge da risolutore di dead drop.

Una volta infiltratosi nel sistema, SSLoad è in grado di eseguire ricognizioni dettagliate e di inviare ulteriori malware alle vittime. In particolare, precedenti analisi condotte dalla Unit 42 di Palo Alto Networks e da Securonix, emerge che SSLoad (rilevato per la prima volta nell’aprile 2024) viene utilizzato per distribuire strumenti come Cobalt Strike.

Anche il payload finale è scritto in Rust, colleziona informazioni sul sistema compromesso e le invia al server di comando e controllo sotto forma di stringa JSON. Il server, in risposta, invia comandi per scaricare ulteriori malware. La decrittografia dinamica delle stringhe e misure anti-debug permettono a SSLoad di eludere la detection. Intezer ha pubblicato sul suo blog l’elenco degli IoC e tutte le informazioni tecniche necessarie per contrastare questa minaccia.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Palo Alto Networks partner tecnologico di AI Sicura

07-05-2026

Proofpoint apre a Parigi, strizza l’occhio a sovranità e AI europea

07-05-2026

Netskope One AgentSkope: AI agentica per SOC e NOC

07-05-2026

Il servizio MDR di Integrity360: la fine del modello reattivo e l'arrivo dell'intelligenza artificiale

07-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab