Hacktivismo, DDoS e ransomware: com’è cambiato il rischio cyber per il settore finanziario

Nel 2025 gli attacchi cyber al settore finanziario sono aumentati del 114,8%, spinti soprattutto da DDoS, ransomware e data breach.

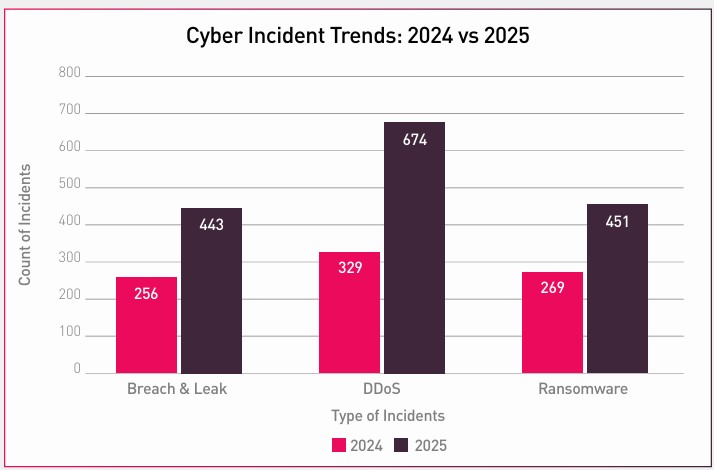

Nel 2025 gli incidenti informatici contro il settore finanziario sono più che raddoppiati: da 864 a 1.858 in un solo anno, pari al +114,8% su base globale. Il dato è contenuto nel 2025 Finance Sector Landscape Report” di Check Point, basato su dati globali raccolti nel biennio 2024‑2025. All’interno di questo aumento, tutte e tre i vettori chiave (DDoS, data breach e ransomware) segnano una crescita a doppia cifra.

Il quadro generale che emerge dal report è quello di un settore sottoposto a una pressione costante, in cui gli attaccanti combinano motivazioni ideologiche e criminali, sfruttano l’automazione e si appoggiano a ecosistemi as-a-service sempre più maturi. DDoS, ransomware, violazioni e fughe di dati e defacement restano le categorie dominanti, con un impatto che va dall’indisponibilità dei servizi alla compromissione su larga scala di dati sensibili e dei canali digitali verso la clientela. Sul piano geografico, Stati Uniti ed Europa restano poli centrali, affiancati da mercati emergenti in Asia e America Latina, in cui l’espansione rapida dei servizi finanziari digitali amplifica la superficie d’attacco.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Scendendo nel dettaglio, il confronto anno su anno mostra che gli attacchi DDoS sono passati da 329 a 674, i data breach e leak da 256 a 443, mentre gli incidenti ransomware sono cresciuti da 269 a 451 casi. Siamo di fronte a un’evoluzione qualitativa delle campagne, con maggiore uso di automazione, schemi di estorsione multipla e un forte ricorso a infrastrutture condivise e servizi criminali pronti all’uso. A rendere difficoltosa la difesa è una superficie d’attacco distribuita tra cloud, API, terze parti, mobile e canali web esposti a hacktivismo e truffe alimentate da AI.

Il vettore più dirompente per volumi è quello degli attacchi DDoS, che nel 2025 hanno raggiunto 674 incidenti contro i 329 dell’anno precedente (+105%). La caratteristica più rilevante è il modello operativo: campagne coordinate, basate su raffiche di attacchi brevi e ripetuti, spesso decine di eventi in un unico giorno, che mettono sotto stress le capacità di mitigazione tradizionali basate sullo scrubbing on demand. Questa categoria di attacchi si è maggiormente concentrata nelle aree caratterizzate da forte esposizione geopolitica o grande visibilità mediatica: Israele è capolista con 112 incidenti (16,6% del totale), seguito da Stati Uniti (40), Emirati Arabi Uniti (38), Ucraina (35) e Germania (34).

Questa distribuzione riflette l’attenzione verso entità finanziarie percepite come simbolo di resilienza nazionale e influenza globale, con portali bancari, interfacce di pagamento e servizi finanziari rivolti al pubblico come obiettivi privilegiati per negare l’accesso ai cittadini e generare disservizi ad alto impatto reputazionale. A scatenare gli attacchi è un numero limitato di gruppi hacktivisti, che sfruttano botnet facilmente accessibili e infrastrutture condivise.

La seconda grande direttrice è quella delle violazioni e delle fughe di dati, che passano da 256 a 443 incidenti, con un aumento del 73%. Si tratta di attacchi pensati per restare sotto traccia, con un accesso prolungato alle infrastrutture target, esfiltrazione silente di dati critici. Ad agevolare le azioni criminali sono criticità strutturali nei controlli di identità, nella gestione delle configurazioni cloud e nelle integrazioni con terze parti, dove permessi eccessivi, storage aperti o endpoint API non monitorati offrono punti di ingresso privilegiati. Anche in questo caso gli attacchi si verificano su scala globale, ma ci sono aree calde ben definite come gli Stati Uniti (40% del totale mondiale), seguiti da India, Indonesia, Russia, Francia e Israele.

Uno degli elementi più significativi è l’alta percentuale di incidenti attribuiti a threat actor sconosciuti: 145 casi, pari al 32,7% del totale, a testimonianza della crescente sicurezza operativa da parte degli attaccanti, che scelgono infrastrutture di breve durata, identità decentralizzate e account temporanei per ostacolare la detection e l’attribuzione.

Il ransomware resta uno dei capitoli più critici per il settore, con 451 incidenti nel 2025 a fronte dei 269 del 2024. Oltre al salto quantitativo, il report sottolinea la maturità degli ecosistemi ransomware-as-a-service e l’adozione diffusa di modelli di doppia e tripla estorsione. Anche qui la distribuzione geografica è fortemente sbilanciata: gli Stati Uniti registrano 196 casi di ransomware (43,5% del totale), seguiti da Corea del Sud, Regno Unito e Canada. Il pattern segue da vicino le economie con una forte penetrazione del digital banking e dei servizi finanziari online, dove ogni interruzione ha un impatto immediato su operatività, clienti e obblighi regolamentari.

Anche nel ransomware il panorama è dominato da un gruppo ristretto di operatori. Come già visto in altri report, Qilin guida la classifica con 83 incidenti (18,4% del totale), seguito da Akira con 37 e Clop con 19; completano il quadro Incransom (17 casi), Safepay (15), LockBit e Killsec (14 ciascuno), SilentRansomGroup (13), Play (11) e Lynx (10). Nel complesso, i primi dieci gruppi sono responsabili di oltre la metà (51,6%) degli incidenti, fanno leva su tool condivisi, malware modulari e programmi di affiliazione che permettono di scalare rapidamente su più settori e Paesi. Le tecniche d’ingresso più citate includono lo sfruttamento di vulnerabilità su VPN e servizi esposti, l’abuso di credenziali rubate e il targeting di fornitori terzi per propagare l’infezione lungo la supply chain.

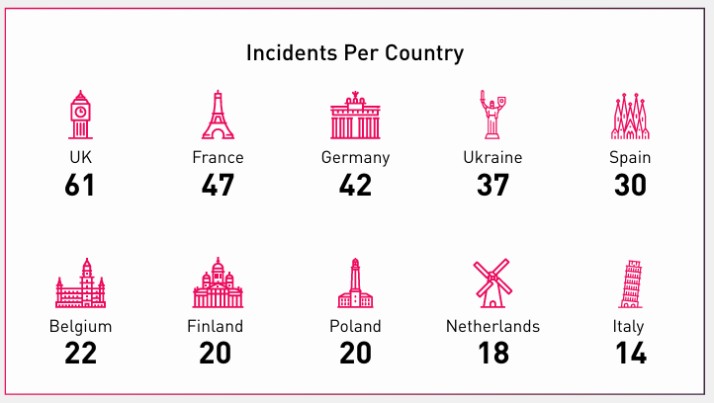

Stringendo il cerchio sull’Europa, il report documenta 345 incidenti nel 2025, con Regno Unito, Francia e Germania in testa, seguiti da Ucraina e Spagna. L’Italia registra 14 casi totali nel settore finanziario. La distribuzione temporale mostra picchi di attività in aprile, maggio e dicembre, che sono i mesi associati a maggiore pressione operativa o a ricorrenze sfruttate dagli attaccanti. Per tipologia di attacco, l’Europa è caratterizzata da una netta predominanza dei DDoS, mentre ransomware, defacement e breach/leak sono meno pervasivi.

Le istituzioni finanziarie europee si trovano a convivere con un mix di campagne DDoS ideologicamente motivate, estorsioni ransomware e una quota non trascurabile di violazioni e defacement che combinano motivazioni politiche, criminali e di visibilità. I dati confermano che la difesa deve evolvere da una logica puramente reattiva a un modello incentrato su intelligence, identità e monitoraggio continuo, con un’attenzione particolare a supply chain, cloud e terze parti.

Sul fronte dell’infrastruttura criminale, il report segnala la maturità di piattaforme di Phishing‑as‑a‑Service che offrono a chiunque kit completi di pagine di phishing, gestione dei domini, filtri anti‑bot e raccolta in tempo reale delle credenziali. WatchGuard stima che nel 2025 il numero di phishing kit è raddoppiato e che il 90% delle grandi campagne fa leva su servizi PhaaS, con una forte componente mobile‑first e un uso crescente di esche migliorate dall’AI.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Antroppomorfix

01-06-2026

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab