WatchGuard: ondata di malware zero-day, MSP sotto pressione

Nel secondo semestre 2025 il nuovo malware è aumentato di 15 volte e il 96% delle minacce viaggia su TLS. Gli MSP devono necessariamente adottare difese proattive, unificate e supportate da AI.

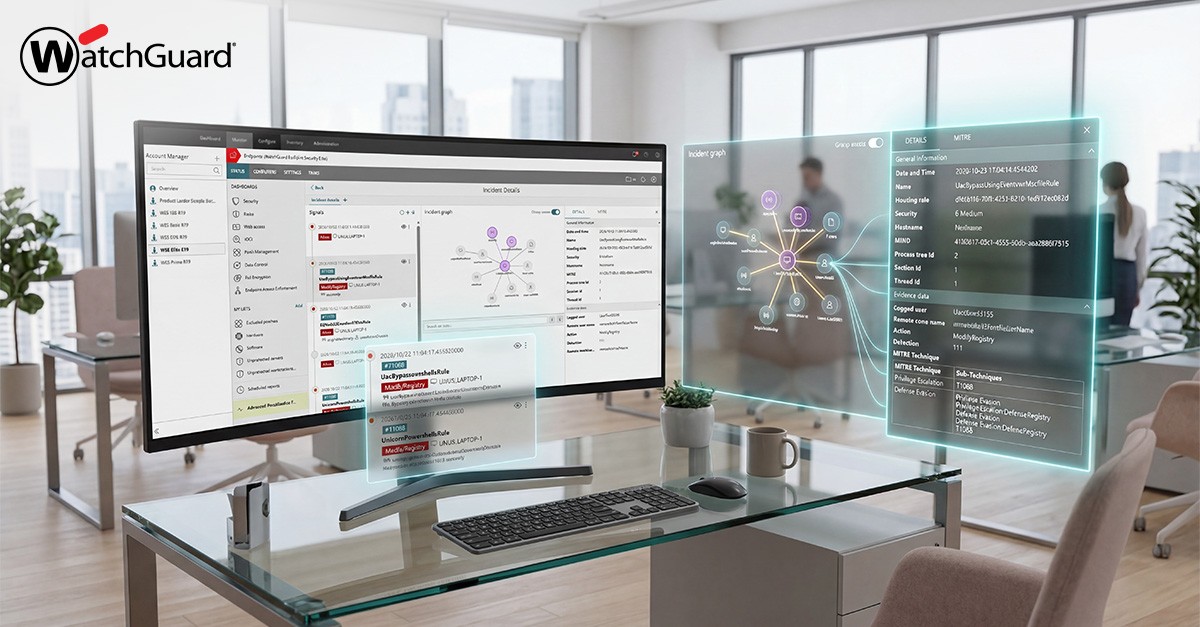

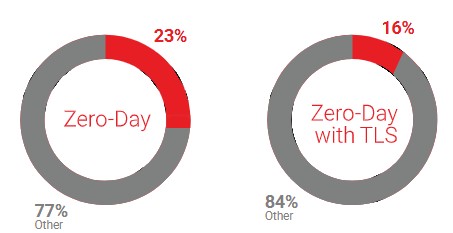

Tra il terzo e il quarto trimestre del 2025 il volume del nuovo malware individuato dagli strumenti WatchGuard è lievitato del 1.548%. Un quarto delle minacce è stato in grado di sfuggire ai tradizionali motori di firma ed è stato classificabile di fatto come zero‑day. I dati arrivano dall’Internet Security Report di WatchGuard relativo al secondo semestre 2025, basato sulla telemetria anonimizzata, collezionata dalle soluzioni WatchGuard installate in tutto il mondo.

È quindi evidente un ecosistema di attacco che ha imparato a sfruttare ogni falla delle architetture di difesa, costringendo in particolare gli MSP a ripensare radicalmente servizi e modelli operativi. Il dato più impattante è l’incremento del malware completamente nuovo osservato sugli endpoint: quindici volte in più rispetto al passato recente, segno che gli attaccanti non si accontentano più di riciclare famiglie note: generano continuamente varianti inedite, spesso con tecniche di offuscamento e packing studiate per alterare hash e indicatori e per aggirare la rilevazione basata su firme. Questo spiega perché il 23% dei campioni sia riuscito a eludere le difese signature‑based ed emerga come zero‑day operativo.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Un altro fronte critico è la modalità in cui viaggiano le minacce, che fa sempre più uso della crittografia: nel secondo semestre 2025 il 96% del malware bloccato è transitato su canali TLS. Questo significa che le aziende che non implementano ispezione HTTPS sistematica rinunciano quasi del tutto alla visibilità sul traffico ostile che attraversa firewall e proxy, con un effetto diretto sulla capacità di rilevare rapidamente infezioni e movimenti laterali. Il report suggerisce implicitamente che non è più sostenibile una distinzione tra il blocco delle minacce per categoria e l’analisi profonda del traffico cifrato: senza decifratura controllata e re‑inspection, la superficie d’ingresso resta di fatto aperta.

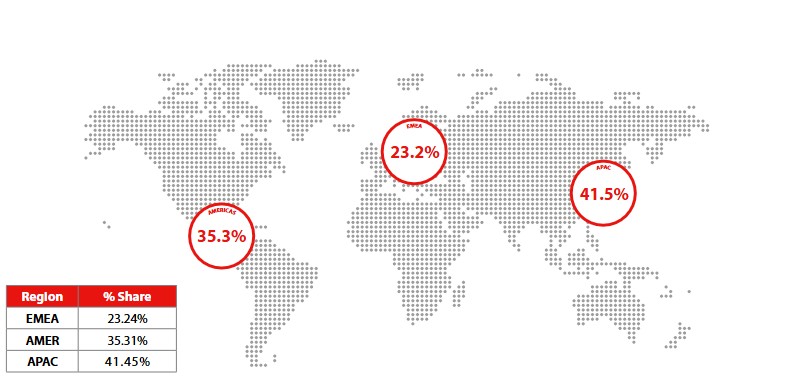

La ripartizione geografica delle minacce

La ripartizione geografica delle minacce

Sul piano delle tecniche di attacco rilevate sugli endpoint, emerge un calo degli script malevoli rispetto all’anno precedente, in contrapposizione con la crescita netta sia dei binari Windows sia degli strumenti living‑off‑the‑land. È un’evoluzione coerente con la pressione crescente dei controlli su macro, script e allegati classici: laddove PowerShell o VBS vengono monitorati e filtrati con più attenzione, i criminali si spostano su eseguibili firmati, tool di amministrazione e processi di sistema, orchestrando catene di esecuzione che, a occhio nudo, assomigliano a normali operazioni IT. In pratica, la linea di demarcazione tra uso legittimo e abuso si assottiglia, e la differenza diventa il contesto: chi invoca un dato comando, da quale host, con quali privilegi, in quale orario, dopo quali altri eventi. Senza una telemetria fine e una correlazione continua, i pattern rilevanti rischiano di passare inosservati.

Sul versante della rete, il report registra una flessione degli exploit nella seconda metà del 2025, ma con una nota che dovrebbe preoccupare chi gestisce infrastrutture multi‑tenant: la maggior parte dei rilevamenti riguarda vulnerabilità di lunga data, in particolare nelle web application moderne. Significa che non si tratta solo di inseguire il CVE del momento, ma di fare i conti con una superficie esposta stratificata, in cui componenti legacy, framework datati e servizi mai del tutto dismessi restano agganciati alla rete e diventano bersagli facili per campagne automatizzate. La raccomandazione degli esperti di WatchGuard è di creare stack di difesa multilivello che includano sistemi di prevenzione delle intrusioni (IPS) in grado di bloccare exploit noti e di identificare pattern anomali a livello applicativo.

Un capitolo specifico del report è dedicato al modo in cui gli attaccanti stanno raffinando le modalità di distribuzione e monetizzazione del malware. Nel periodo in esame sono state osservate campagne di phishing che sfruttavano script PowerShell malevoli per predisporre infrastrutture di Malware‑as‑a‑Service, compresi trojan di accesso remoto distribuiti on demand agli affiliati, con tecniche pensate per aggirare i sistemi automatizzati di analisi dei file. All’atto pratico, la mail non veicola più necessariamente il payload finale, ma un artefatto in grado di allestire in modo dinamico l’ambiente d’attacco, scaricando componenti modulari e aggiornandoli nel tempo. È un modello che somiglia a quello del SaaS legittimo, con la differenza che in questo caso le funzioni offerte sono esfiltrazione, persistenza e movimento laterale, erogate come servizio a gruppi criminali meno strutturati.

Il ransomware risulta in calo del 68,42% anno su anno, ma i pagamenti legati alle estorsioni raggiungono livelli record. La lettura più plausibile è uno spostamento verso poche campagne più mirate e ad alto valore, in cui le vittime sono attentamente selezionate anche in funzione della capacità di pagare. Il ransomware è quindi una delle leve di una strategia estorsiva più ampia, che include la minaccia di pubblicazione di dati sensibili, la pressione sulla reputazione e, in alcuni casi, la combinazione con azioni di sabotaggio.

Dal punto di vista dell’MSP

Tutti gli elementi citati si convertono in implicazioni molto concrete per gli MSP, che sono sottoposti a una sorta di stress test permanente. La logica delle soluzioni puntuali e dei modelli reattivi è ormai superata, anche perché quando il nuovo malware cresce in questo modo e una quota significativa delle minacce è zero‑day, limitarsi a installare prodotti e rispondere agli alert non è più sufficiente. Il rischio di business include sia un aumento dei costi di supporto legati alla gestione degli incidenti sui clienti, sia alla minaccia costante alla fiducia, quando non si dispone degli strumenti in grado di dimostrare risultati di sicurezza solidi e misurabili.

Le minacce zero-day

Le minacce zero-day

Il report evidenzia quindi la necessità per gli MSP di strutturare strategie difensive moderne che combinino protezione, rilevamento e risposta avanzati sugli endpoint, rilevamento delle minacce basato su AI e monitoraggio continuo degli ambienti gestiti. In questo modello, la componente MDR H24 diventa di fatto l’elemento sine qua non che consente di intercettare gli attacchi living‑off‑the‑land, il malware veicolato via TLS e le campagne di phishing evolute prima che si trasformino in downtime prolungato o incidenti regolatori.

Per molti provider, la sfida sarà trovare il punto di equilibrio tra automazione e competenze umane: sfruttare piattaforme unificate che consolidino log, telemetria di rete, eventi endpoint e identità, senza rinunciare alla capacità di analisi e decisione necessaria a contestualizzare gli alert e a trasformare la threat intelligence in interventi puntuali sui clienti.

Sul piano tecnologico, WatchGuard spinge l’idea di una piattaforma di sicurezza unificata, allineata ai principi dello Zero Trust e progettata specificamente per gli MSP, con moduli integrati per rete, endpoint e identità orchestrati da motori di AI. L’obiettivo dichiarato è ridurre la complessità operativa che oggi affligge molti provider e allo stesso tempo migliorare gli outcome di sicurezza, rendendoli dimostrabili con metriche e reportistica.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Cyberspionaggio: la catena di attacco che potrebbe arrivare in Europa

10-06-2026

Sovranità dei dati: Netskope estende la copertura a 24 Paesi

10-06-2026

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab