IoT fuori dal perimetro: due bug critici riaccendono i riflettori

CISA inserisce nel catalogo KEV due bug CVSS 9.8 di Hikvision e Rockwell Automation. I dispositivi IoT restano il punto cieco della sicurezza aziendale.

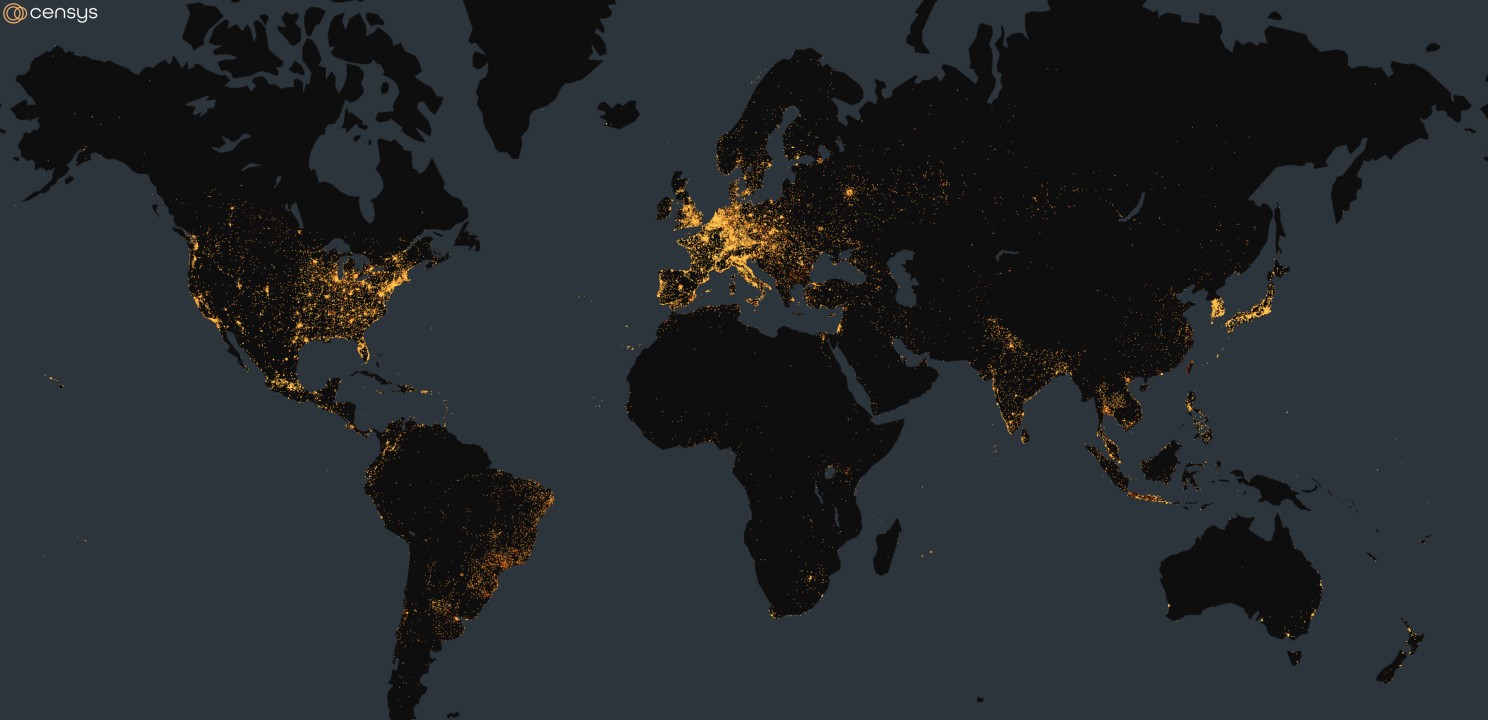

La sicurezza dei dispositivi IoT continua ad essere trattata come una questione marginale, anche nelle aziende, telecamere e affini sono spesso relegati al di fuori dal perimetro di protezione. Eppure i numeri raccontano una storia diversa: come ha ricordato il Device Security Threat Report 2025 di Palo Alto Networks, in Italia sono attive oltre 9,2 milioni di unità direttamente raggiungibili dalla rete, tra modem, DVR, telecamere IP, sistemi di building management, stampanti e apparati VoIP. Il 21% di questi device presenta almeno una vulnerabilità nota, di cui il 2% è attivamente sfruttato. A ricordare che il problema è concreto ed è urgente è un aggiornamento del catalogo CISA Known Exploited Vulnerabilities, a cui sono state aggiunte due vulnerabilità critiche che riguardano Hikvision e Rockwell Automation.

Il catalogo KEV è uno degli strumenti più attendibili per misurare il livello di rischio concreto associato a una vulnerabilità. L'inserimento in catalogo significa che la falla in questione è sfruttata attivamente, in condizioni reali, su sistemi reali. Un ulteriore indicatore di gravità del rischio è dato dal punteggio CVSS: i due bug in oggetto raggiungono entrambi un punteggio CVSS di 9.8 su 10, che è un livello altamente critico. Alla luce di questo indice, la CISA ha ribadito che, benché la direttiva vincoli formalmente le sole agenzie FCEB, tutte le aziende dovrebbero dare priorità assoluta alla remediation.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

La prima vulnerabilità, monitorata con la sigla CVE-2017-7921, riguarda prodotti Hikvision e consiste in un'autenticazione impropria che consente a un attaccante di attuare un’escalation dei privilegi sul sistema e accedere a informazioni sensibili. Si tratta di una CVE del 2017: si parla di quasi un decennio di esposizione, durante il quale la vulnerabilità non ha smesso di essere sfruttata. Ricordiamo per beneficio d’inventario che Hikvision è il produttore di telecamere IP e sistemi di videosorveglianza più diffuso al mondo; i suoi device sono presenti in fabbriche, uffici, ospedali, centri commerciali e, in misura crescente, nelle reti di sorveglianza delle infrastrutture critiche. La presenza di telecamere di questo tipo nello Shadow IT aziendale è sistemica: installate da fornitori di facility management, mai censite nell'asset registry dei CISO, queste telecamere sono esposte a Internet senza controlli e mai sottoposte ad aggiornamento firmware. E non è un'anomalia: Brinztech sottolinea che è il ritratto fedele della gestione tipica dei dispositivi IoT in ambienti enterprise.

La seconda vulnerabilità, CVE-2021-22681, riguarda Rockwell Automation Studio 5000 Logix Designer, RSLogix 5000 e i controllori Logix. Il bug si riferisce a una protezione insufficiente delle credenziali che permette a un utente non autorizzato con accesso di rete al controller di aggirare il meccanismo di verifica, autenticarsi e modificare configurazione o codice applicativo. In questo caso la posta in gioco è ancora più alta, perché il dispositivo a rischio è un sistema di controllo industriale utilizzato in ambienti OT di produzione manifatturiera, energetica, chimica e alimentare. Un controller Logix compromesso può alterare processi fisici, interrompere linee di produzione, causare guasti o, negli scenari peggiori, provocare danni a impianti e persone. La frontiera tra IT e OT, in questo contesto, è di fatto un problema di sicurezza operativa nel senso più letterale del termine.

Vale la pena notare che nel caso di Rockwell, la falla risale al 2021 e interessa la gestione delle credenziali all'interno di un sistema di sviluppo e deployment per controller logici programmabili. La logica di questi ambienti prevede che il software di configurazione si autentichi con il controllore in modo implicito, una scelta progettuale che in passato era giustificata dall'isolamento fisico degli impianti OT. Oggi, con la convergenza IT/OT e la connettività sempre più pervasiva degli impianti industriali, quella scelta si è trasformata in una superficie di attacco aperta. Non è l'unico caso: l'intera generazione di device OT progettata prima che la sicurezza diventasse un requisito normativo presenta fragilità analoghe, e la loro sostituzione è lenta, costosa e spesso tecnicamente incompatibile con i processi produttivi in esercizio.

Un problema mai risolto

Entrambi i difetti condividono alcune caratteristiche strutturali: il vettore di attacco è la rete, la complessità di accesso è bassa e non è richiesta alcuna autenticazione preliminare. Questo significa che un attaccante con accesso alla rete in cui risiede il device vulnerabile può sfruttare la falla senza particolari competenze tecniche e senza che la vittima compia alcuna azione. Un’altra condizione prevalente è la scarsa segmentazione delle reti aziendali: per esempio, il 77,74% delle reti analizzate nel report di Palo Alto Networks citato sopra presenta sottoreti ibride con una mescolanza quasi paritaria di asset IT e IoT. Un dispositivo IoT compromesso diventa così un punto di partenza ideale per movimenti laterali verso sistemi ben più critici.

A questi elementi si aggiunge un quadro di fragilità strutturale più ampio che caratterizza gli ambienti OT e IoT indipendentemente dalle vulnerabilità oggetto di questo articolo: SNMPv1 è ancora presente su 2 milioni di dispositivi, FTP su oltre 650.000 endpoint, mentre Telnet e SMBv1 compaiono rispettivamente in decine di migliaia di casi. Protocolli che non offrono cifratura né autenticazione moderna, residui di un'epoca in cui la connettività era un obiettivo e la sicurezza un'opzione. Su questo substrato, vulnerabilità come quelle di Hikvision e Rockwell sono conseguenze prevedibili più che incidenti isolati.

Il guaio principale è che la questione della sicurezza IoT non è risolvibile con una singola patch, né con una sola normativa. Richiede un cambio di approccio che parte dalla progettazione: il principio del secure-by-design, invocato con sempre maggiore urgenza sia dal CISA sia dal Cyber Resilience Act europeo (le cui disposizioni sull'obbligo di segnalazione delle vulnerabilità entreranno in vigore a settembre 2026), impone ai produttori di integrare la sicurezza fin dalla fase di sviluppo del prodotto, come requisito fondante. Significa autenticazione forte abilitata per impostazione predefinita e assenza di credenziali hardcoded. Ma significa anche supporto strutturato agli aggiornamenti firmware per l'intero ciclo di vita del prodotto e comunicazione chiara sulla data di fine supporto.

Sul fronte delle organizzazioni che già gestiscono un parco di device installato, il primo passo è la visibilità: non si protegge ciò che non si conosce. Censire tutti i dispositivi IoT e OT presenti in rete, inclusi quelli installati da fornitori esterni, è il prerequisito di qualsiasi programma di vulnerability management. Il secondo passo è la segmentazione: i device IoT non devono comunicare liberamente con i sistemi IT, e i controllori OT non devono essere raggiungibili da segmenti di rete non autorizzati. Il terzo è la gestione sistematica delle credenziali: le password di amministrazione predefinite vanno cambiate al momento dell'installazione, senza eccezioni. Il quarto è l'aggiornamento: i firmware vanno mantenuti alla versione più recente supportata dal produttore, con un processo documentato e verificato. Il quinto, spesso trascurato, è la scelta del fornitore: acquistare device da produttori che aggiornano regolarmente il software, comunicano le vulnerabilità e forniscono un supporto strutturato per il tempo di vita previsto del prodotto è una decisione di rischio, non solo commerciale.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

GenAI security: in Italia l’adozione accelera, ma protezione è al palo

09-06-2026

L'IA accelera lo sviluppo di malware che elude gli EDR

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab