Il ransomware non muore, cambia nome

Identificata una nuova ondata di attività ransomware riconducibile a un nuovo gruppo Ransomware as a service, che combina evasione avanzata, spam bombing e cifratura selettiva dei file.

Il cybercrime si riorganizza, non muore. Quando a febbraio 2025 i log delle chat interne di BlackBasta vennero diffusi online il gruppo si sciolse. Era una delle operazioni ransomware più redditizie degli ultimi anni, e la dissoluzione del brand non ha dissolto la rete umana che lo sosteneva: i broker dell'accesso iniziale che lavoravano per BlackBasta hanno continuato a operare, distribuendo prima Cactus e ora un ransomware relativamente sconosciuto che si fa chiamare Payouts King e che si candida come gruppo dominante del prossimo futuro. I ThreatLabz di Zscaler hanno pubblicato un'analisi tecnica che ricostruisce tattiche, codice e infrastruttura del gruppo.

Il cambio di pelle degli Initial Access Broker è un chiaro esempio del meccanismo che rende il ransomware-as-a-service così resiliente: le competenze, i contatti e le infrastrutture non scompaiono con un brand. Gli IAB trattano le credenziali come merce da acquistare, vendere o noleggiare sui mercati underground; il fatto che un'operazione chiuda non li priva delle chiavi di accesso già acquisite né delle relazioni consolidate con altri threat actor dell'ecosistema. Ne deriva una supply chain criminale in cui la brand identity è intercambiabile, ma le competenze tecniche e gli accessi accumulati nel tempo rimangono patrimonio degli affiliati.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Gli esperti di ThreatLabz hanno analizzato una serie di attacchi recenti e ne hanno attribuiti alcuni con alto livello di certezza a Payouts King, denotando continuità con le tecniche, tattiche e procedure che caratterizzavano le campagne di BlackBasta. Un primo elemento è il vettore d'ingresso, che combina spam bombing, Microsoft Teams e Quick Assist in una sequenza che i ricercatori conoscono bene: la vittima riceve una raffica di email spam che satura la casella email, poi viene contattata tramite Teams da qualcuno che si spaccia per personale IT dell'organizzazione e che la invita ad avviare una sessione Quick Assist. Se la vittima cade nell'inganno, l'attaccante ottiene accesso remoto al sistema e da lì distribuisce il malware necessario a stabilire un punto di appoggio nella rete aziendale.

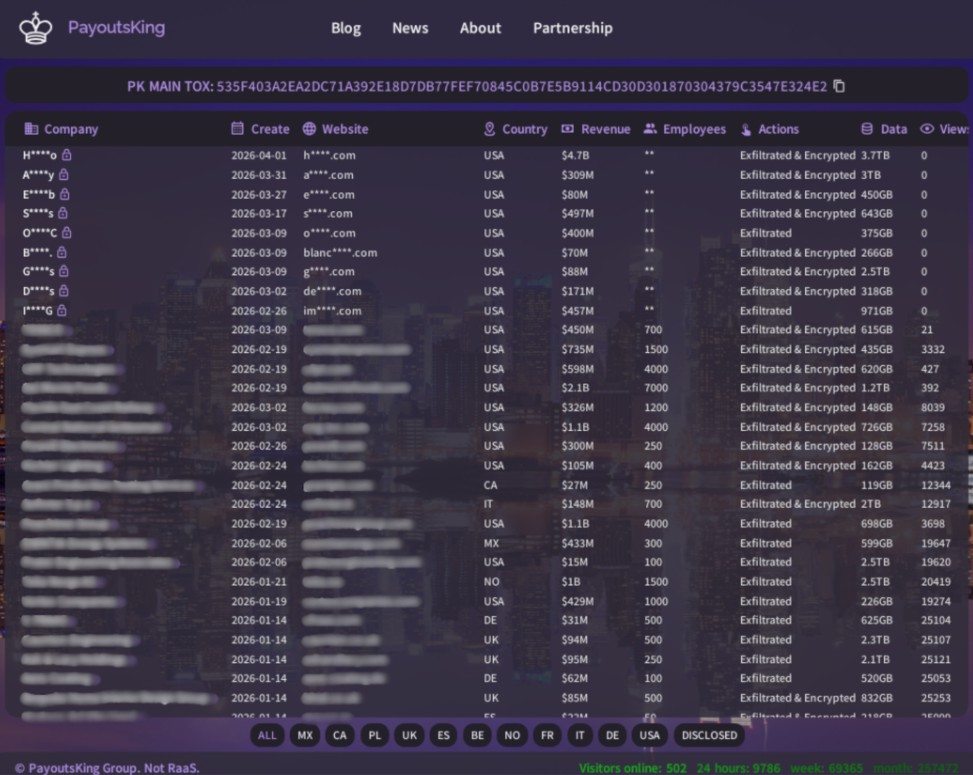

Il sito di rivendicazione di Payouts King

Il sito di rivendicazione di Payouts King

Questo schema non è nuovo: era già documentato nelle campagne attribuite agli affiliati BlackBasta, dove aveva dimostrato un'efficacia persistente dovuta alla pressione creata dallo spam bombing (fino a centinaia o migliaia di email nel giro di pochi minuti) che di per sé costituiva un elemento sufficiente per cercare un contatto con l’IT. quando il presunto collega dell’IT si presentava autonomamente, veniva accolto a braccia aperte.

Payouts King si fa conoscere

Il gruppo è emerso nell'aprile 2025, con un modello operativo che prevede esfiltrazione massiva di dati seguita da cifratura selettiva dei file, così da poter combinare doppia estorsione, danno operativo della cifratura, velocità di azione. Sul piano tecnico, Payouts King implementa un insieme coerente di tecniche di evasione. Le stringhe critiche (che rivelerebbero il comportamento del malware) sono costruite e decifrate dinamicamente durante l'esecuzione, con un metodo personalizzato che rende inefficaci gli strumenti automatici normalmente usati per decifrarle durante l'analisi; le funzioni API di Windows vengono risolte tramite hash per ostacolare l'analisi statica.

La cifratura dei file usa due algoritmi combinati, RSA e AES-256, tra i più robusti disponibili. Ogni file viene cifrato con una chiave unica generata al momento; i file cifrati vengono rinominati con estensione .ZWIAAW. La cifratura selettiva è calibrata sulla dimensione dei file: quelli con estensioni specifiche (prevalentemente database) vengono cifrati interamente; i file sotto 10 MB vengono cifrati per intero; i file più grandi vengono divisi in 13 blocchi, cifrando metà di ciascuno. Si tratta di un approccio comune nell'ecosistema ransomware moderno per mediare fra velocità di esecuzione ed efficacia dell'attacco.

La parte più sofisticata dell'analisi di ThreatLabz riguarda le tecniche con cui Payouts King tenta di disabilitare antivirus e soluzioni EDR. Quando incontra un file bloccato, il ransomware scansiona i processi in esecuzione sul sistema e li confronta con una lista di 131 applicazioni di sicurezza codificata nel malware stesso. ThreatLabz ha ricostruito quasi per intero l'elenco, che include i principali prodotti del mercato tra cui CrowdStrike Falcon, SentinelOne, Malwarebytes, Sophos, ESET, Kaspersky e Trend Micro. Se riconosce uno di questi processi, tenta di terminarlo mediante system call dirette a livello kernel, per bypassare i meccanismi con cui gli EDR intercettano le chiamate sospette.

Per la persistenza, il ransomware crea processi schedulati che si avviano con il sistema, mascherati in modo da sembrare aggiornamenti software legittimi. Dopo aver elevato i privilegi a SYSTEM, il ransomware elimina il task, cancella le shadow copy di Windows, svuota il Cestino e cancella i log degli eventi di Windows: sono le operazioni standard nella preparazione post-cifratura che ostacolano il ripristino e l'analisi dell'incidente. L'anti-sandbox è integrato nell'architettura stessa: per default il ransomware non avvia la cifratura in un ambiente sandbox per non rivelarne il comportamento distruttivo.

Il modello di estorsione

Payouts King gestisce un proprio sito di rivendicazione dove pubblica i dati delle vittime che non hanno pagato il riscatto. Le istruzioni per il pagamento vengono fornite tramite TOX, un protocollo di messaggistica cifrata peer-to-peer. Il modello è quello tipico dei ransomware moderni, tant’è che Payouts King è un tassello in un processo di industrializzazione del cybercrime che ha trasformato il ransomware in un settore con supply chain strutturate, specializzazione delle competenze, mercati dei servizi e meccanismi di resilienza organizzativa. Gli IAB sono la componente più stabile di questa catena: non sono esposti alle pressioni che portano alla dissoluzione dei brand e possono semplicemente cambiare il cappello che indossano continuando a operare con le stesse tecniche.

Questo rende le operazioni di takedown da parte delle Forze dell’Ordine parzialmente efficaci nel breve termine, ma non nel lungo termine come conferma la storia di BlackBasta e Payouts King, che poi è la stessa di Conti e BlackBasta: cambiano solo i nomi.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Falso installer di Claude Code distribuisce un infostealer invisibile

04-06-2026

Veeam porta tre agenti AI alla gestione operativa della privacy

04-06-2026

Cybersecurity nella Pubblica Amministrazione: quattro mosse concrete oltre le buone intenzioni

04-06-2026

Zscaler acquisisce Symmetry Systems per governare le identità degli agenti AI

04-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab